NOMAD BRIDGE - REKT

Akbabalar yoğun bir gece geçirdi.

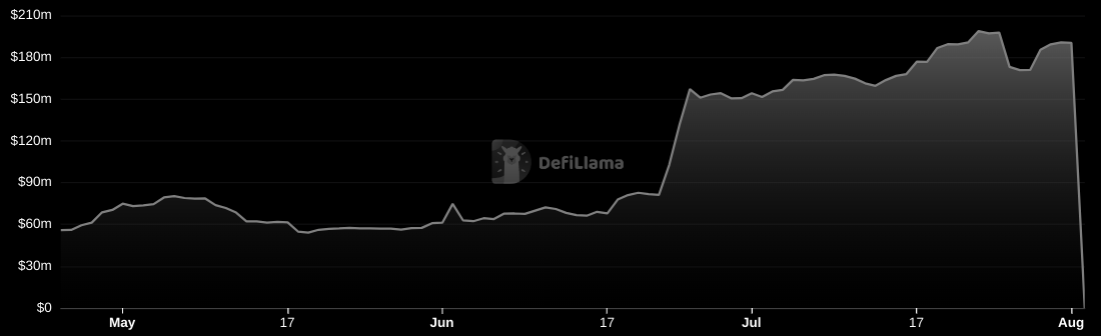

Nomad Bridge, iki buçuk saat süren vahşi bir saldırıda 190 milyon dolarlık likiditenin çekilmesiyle paramparça oldu.

Bu, rekt.news lider tablosuna giren 100. olay.

DeFi ilkelerine uygun olarak, bu hack permissionless bir hackti - yani herkes katılabildi.

Ölümcül darbe vurulduktan sonra haberler hızlı yayıldı ve birçoğu kalan parçalar için savaşmaya başladı.

Cross-chain köprüler, DeFi için zayıf bir nokta ve istismarcılar için cazip bir hedef olmaya devam ediyor. Ve hasar aldıklarında, genellikle tam bir çöküşle sonuçlanıyor.

190 milyon dolar... paramparça.

Desteklenmeyen varlıklardan kaynaklanan teminat hasarı da Nomad'a bağlı zincirleri ciddi şekilde etkiliyor. Moonbeam, EVMOS ve Milkomeda TVL'lerine önemli bir darbe aldı.

Bu olay “kapanın elinde kalıyor, yağmalayın” mantığından dolayı dikkat çekti, ancak bundan yararlananların çoğu kendilerini beyaz şapkalı ilan etti… Rekt sonunda ne kadarının iade edildiğini görmek için sabırsızlanıyor…

Buna rağmen, liderlik tablomuzun en iyi 5 girişinden 4'ü cross-chain saldırılar olduğundan, Nomad'ın “Cross-chain iletişiminin geleceği optimistik” sloganına katılmak her zamankinden daha da zor bir hal alıyor.

Peki bu akbabalar gibi üşüşmeyi ilk ne başlattı?

Ve bu kadar çok kişi kemikleri sıyırmaya nasıl devam edebildi?

Haziran ayındaki rutin bir upgrade’in ardından, köprünün Replica kontratı, olaya yol açan ölümcül bir güvenlik açığıyla başlatıldı. 0x00 adresi güvenilir bir kök olarak ayarlandı, yani tüm iletiler varsayılan olarak geçerli okundu.

Başarısız bir ilk denemeden sonra (gas’da 350 bin dolara mal oldu), orijinal saldırganın sonrakiler tarafından kopyalanan istismar işlemi, öncesinde geçerliliğini "kanıtlamadan" process() fonksiyonunu doğrudan çağırabildi.

process() fonksiyonu, tüm zincirler arası iletilerin yürütülmesinden sorumludur ve işlenecek tüm iletilerin merkle kökünün geçerliliğini kontrol etmek için dahili bir gereksinime (Satır 185) sahiptir.

Ancak upgrade yanlışlıkla 0 değerine sahip (eski mantığa göre geçersiz) "messages" işlemlerinin varsayılan olarak 0x00 olarak okunmasına neden oldu ve upgrade’de güvenilir bir kök olarak tanımlandı ve doğrulama gereksinimi "kanıtlanmış" olarak geçti.

Bu, herhangi bir process() çağrısının geçerli olarak yürütülebileceği anlamına geliyordu. Aslında daha sofistike bir sömürücü olsaydı, tüm köprüyü kendileri için boşaltmak üzere bir kontrat yazabilirdi.

Kalanlar için kopyacı saldırganların, Etherscan aracılığıyla aynı process() işlev çağrısını kopyalaması/yapıştırması ve önceki istismarcının adresinin yerine kendi adresini değiştirmesi yeterliydi.

Olayın kısa sürede kulaktan kulağa yayılan kitle korsanlığı, zıvanadan çıkmış beyaz şapka faaliyeti ve MEV-bot katliamının kaotik bir karışımı olduğu ortaya çıktı.

Örneğin, 🍉🍉🍉.eth köprüden toplam 4 milyon dolar çıkarmayı başardı, neyseki beyaz şapka gibi davrandığını iddia ediyor:

Ancak, diğer isimler yanlış nedenlerle öne çıktı. Nisan ayındaki azılı suçlu Rari Capital (Arbitrum) istismarcısının da, neredeyse 3 milyon dolarlık stablecoin ile ve doğrudan Tornado Cash'e giden kayda değer bir suçu vardı.

Birden fazla istismarcıdan ilk üçe giren adresler (aralarında 95M ile) aşağıdaki gibidir:

0x56D8B635A7C88Fd1104D23d632AF40c1C3Aac4e3 ($47M)

0xBF293D5138a2a1BA407B43672643434C43827179 ($40M)

0xB5C55f76f90Cc528B2609109Ca14d8d84593590E ($8M)

İstismar adreslerinin tam listesi ise burada mevcuttur.

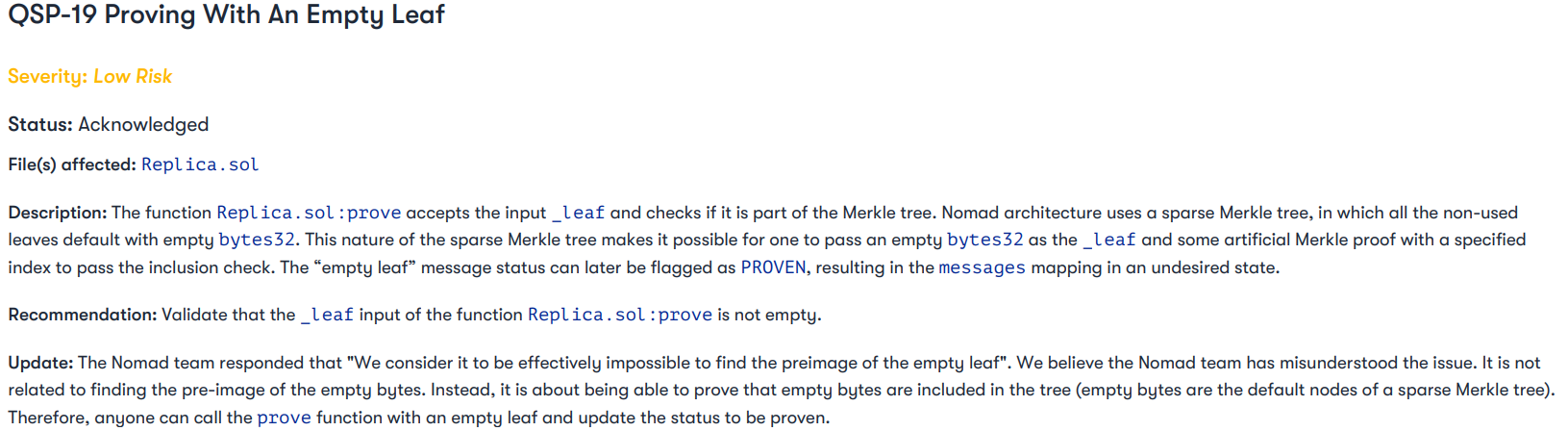

Proje, benzer bir güvenlik açığının habercisi olan QSP-19 sorunuyla Haziran ayında bir Quantstamp denetimini tamamlamıştı:

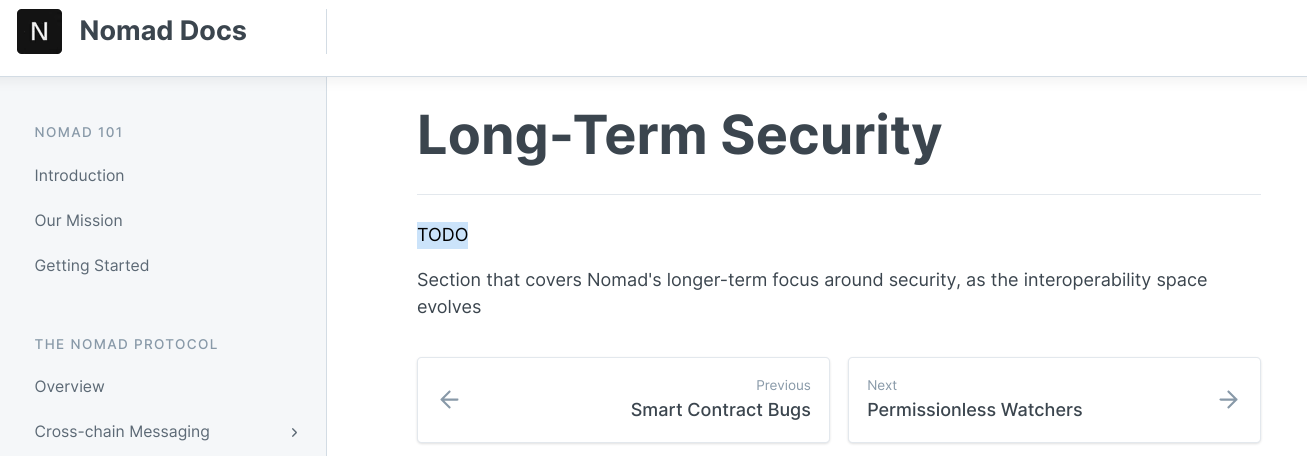

Denetçinin “Nomad ekibinin sorunu yanlış anladığını düşünüyoruz” şeklindeki sözleri, projenin “Uzun Vadeli Güvenlik” planı dokümanlarının onaylanmış görülmesi, güvenlik konusunda endişe verici bir tutuma işaret ediyor:

Canlı ve halka açık bir istismarla karşı karşıya olan ekibin istismara yanıt süresiyle ilgili endişeler de dile getirildi; takımın resmi onayı, istismar başladıktan üç saat sonra geldi.

İstismar, sonunda sadece “sahip olarak gözüken Replika sözleşmesinin kaldırılması” ile durduruldu, ancak böyle bir gecikmeden sonra fonları kurtarmak için çok geçti.

Blok zincirler kapalı sistemler olabilirler, fakat bir alt L1 sadece en zayıf bağlantıları kadar güçlüdür.

Harmony zinciri, Haziran ayı sonlarında Lazarus Grubu ile bağlantılı bir saldırıda köprüsünün 100 milyon dolar kaybetmesinden bu yana hala büyük bir kargaşa içerisinde.

Nomad'ın çöküşünden etkilenen bu ekosistemlerin geleceği ne durumda olacak?

Şimdiye kadar, Moonbeam’in TVL'i 300 milyon dolardan 135 milyon dolara, EVMOS’unki yaklaşık 7 milyon dolardan yaklaşık 3 milyon dolara Milkomeda’nınki 31 milyon dolardan 20 milyon dolara düştü.

Fakat hepsinden daha önemlisi, güven kaybı, yok olan 190 milyon dolardan çok daha büyük zarar verecek gibi görünüyor.

Gelişmekte olan, deneysel bir endüstride birşeyler inşa etmek zordur ve zincirler arası altyapının güvence altına alınması gereken birçok hareketli parçası vardır. Tüm bir ekosisteme veya daha fazlasına bulaşabileceğinden, köprü saldırılarının verdiği hasar genellikle en acı verici olanlar oluyor.

Ancak göçebe sırtındaki likiditenin kalıcı bir yuvası yoktur, kullanıcılar her zaman “bir sonraki büyük şeyi” aramak için yeni topraklara doğru yola koyulacaklar ve teyakkuz her zayıfladığında bahtsız çöl bedevilerine dönmeye devam edecekler.

Rekt.news lider tablosunda bulunan 100 girişin her birisi ile endüstrimiz sert dersler alıyor ve yavaş yavaş güçleniyor.

Yine de, DeFi'ın hala bol miktarda kolay avı var…

…ve akbabalar tepede daireler çizmeye devam ediyor.

REKT, anonim yazarlar için halka açık bir platform olarak hizmet eder, REKT'te bulunan görüşler veya içerik için hiçbir sorumluluk kabul etmiyoruz.

bağış yap (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

sorumluluk reddi:

REKT, Web Sitemizde veya hizmetlerimizle bağlantılı olarak web sitemizin ANON yazarı veya REKT tarafından gönderilen, yayınlanan veya neden olunan hiçbir içerikten hiçbir şekilde sorumlu veya yükümlü değildir. Anon yazarın davranışları ve gönderileri için kurallar sağlamamıza rağmen, onun web sitemizde veya hizmetlerimizde yayınladığı, ilettiği veya paylaştığı şeylerden sorumlu değiliz veya web sitemizde ve hizmetlerimizde karşılaşabileceğiniz herhangi bir saldırgan, uygunsuz, müstehcen, yasa dışı veya başka şekilde sakıncalı olan içerikten sorumlu değiliz. REKT, Web Sitemizin veya Hizmetlerimizin herhangi bir kullanıcısının çevrimiçi veya çevrimdışı davranışlarından sorumlu değildir.