Кросс-чейн мост Nomad - REKT

Ночка у стервятников выдалась нелегкая.

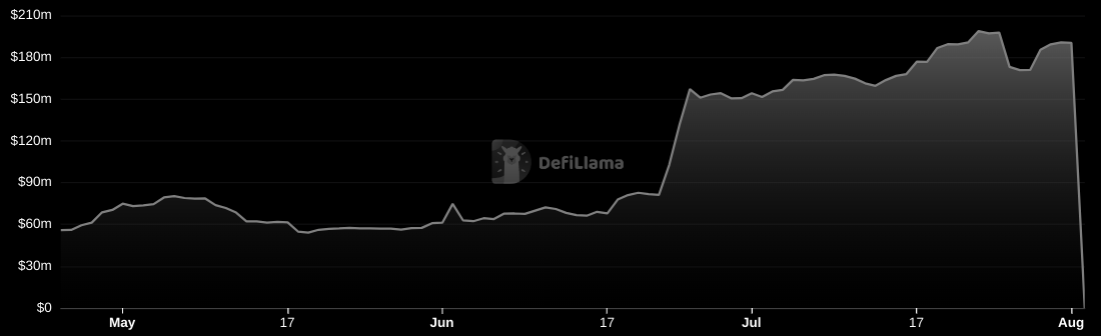

Кросс-чейн мост Nomad разорвали на куски, слив $190M ликвидности в ходе жестокой атаки, продолжавшейся два с половиной часа.

Это сотый инцидент, попавший в рейтинг rekt.news.

Эта атака была проведена с сохранением верности принципам DeFi - присоединиться к ней мог любой желающий.

Как только был нанесен смертельный удар, новость начала распространяться и многие стали драться за объедки.

Кросс-чейновые мосты продолжают оставаться слабым звеном децентрализованных финансов и лакомым кусочком для эксплоитеров. И когда они до них добираются, часто это заканчивается полным коллапсом.

$190 миллионов... сожрали.

Побочный ущерб от необеспеченных активов также серьезно сказывается на чейнах, которые зависели от Nomad. Moonbeam, EVMOS и Milkomeda - все получили серьезный удар по общей заблокированной ценности.

Этот инцидент отличается тем, что в нем каждый-сам-за-себя. Но многие из тех, кто эксплуатировал баг объявили себя белыми шляпами... Rekt не терпится узнать, сколько денег в итоге вернут обратно...

И даже если это так, при том, что четыре из пяти лидеров нашего рейтинга - это кросс-чейновые атаки, становится все труднее согласиться со слоганом Nomad: “Кросс-чейновую коммуникацию ждет светлое будущее”.

Но что же послужило толчком для массовой истерии?

И как такому большому количеству людей удалось продолжить подбирать косточки?

После штатного июньского обновления контракт Replica моста был инициализирован с фатальной ошибкой в системе безопасности, которая привела к инциденту. Адрес 0x00 был установлен как доверенный корневой, что означает, что все сообщения по умолчанию считывались как действительные.

После неудачной первой попытки (стоившей $350k в газе), оригинальная транзакция эксплоита хакера, которая была скопирована всеми присоединившимися, могла напрямую вызывать функцию process(), без предварительного доказательства (‘proved’) ее валидности.

Функция process() ответственна за исполнение всех кросс-чейновых сообщений и содержит в себе внутреннее требование (строка 185) проверять валидность корня меркла всех сообщений, подлежащих обработке.

Однако обновление непреднамеренно привело к тому, что транзакции со значением 'messages', равным 0 (недействительные, согласно устаревшей логике) по умолчанию считывались как 0x00, который был определен в обновлении как доверенный корневой, проходящий условие проверки и получающий значение "проверенный".

Это означало, что любой вызов process() мог быть выполнен как действительный. На самом деле, более опытный эксплоитер мог бы написать контракт так, чтобы слить все деньги моста единолично.

Злоумышленникам-подражателям нужно было просто скопировать/вставить тот же вызов функции process() через Etherscan, подставив свой адрес вместо адреса предыдущего эксплоитера.

Инцидент быстро стал хаотичной смесью хакинга всей толпой по сарафанному радио, бешеной активности белых шляп и резни MEV-ботов.

Например, 🍉🍉🍉.eth смог получить из моста в общей сложности $4M, но, к счастью, он говорит, что дейтсвует как белая шляпа:

Другие имена, однако, отличились по менее славным причинам. Среди них был известный многократный взломщик протокола Rari Capital (сеть Arbitrum) из статьи об апрельском эксплоите, скрывшийся с почти $3M в стейблкоинах, которые отправились прямиком в Tornado Cash.

Среди многочисленных эксплоитеров топ-три адреса (на которые приходится 95M) выглядят следующим образом:

0x56D8B635A7C88Fd1104D23d632AF40c1C3Aac4e3 ($47M)

0xBF293D5138a2a1BA407B43672643434C43827179 ($40M)

0xB5C55f76f90Cc528B2609109Ca14d8d84593590E ($8M)

Полный список адресов эксплоитеров можно взять здесь.

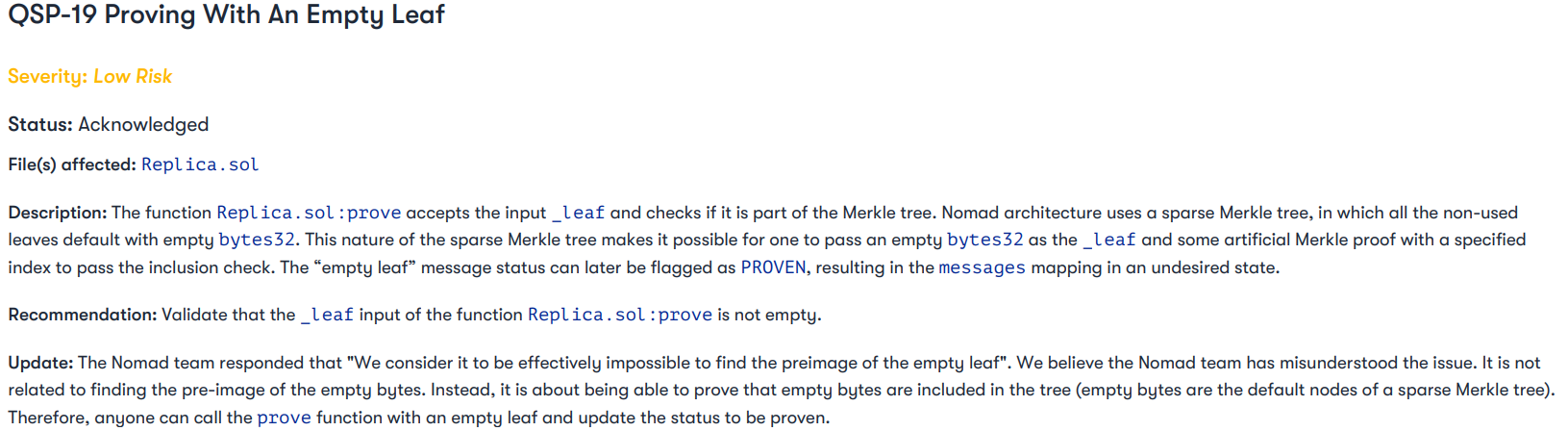

Проект прошел аудит в фирме Quantstamp в июне, который выявил похожую уязвимость QSP-19:

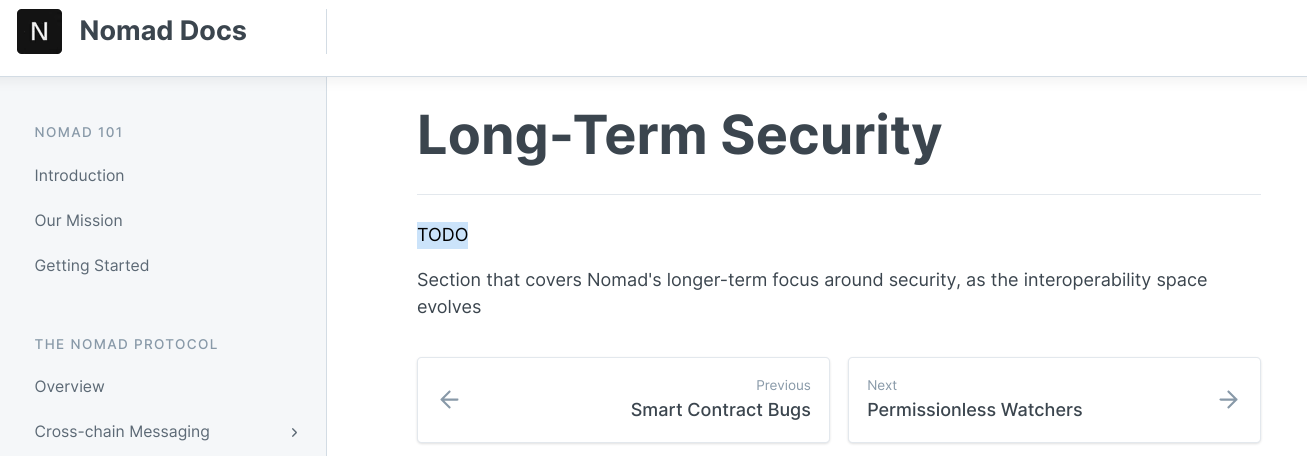

Ремарки аудитора о том, что “Мы считаем, что команда Nomad неправильно поняла проблему” говорят о тревожном отношении команды к безопасности. Судя по всему, это подтверждается содержанием документа проекта под заголовком “Долгосрочная Безопасность”:

Подозрения также появились относительно скорости реагирования команды перед лицом публичного эксплоита в реальном времени; официальное его признание командой было сделано три часа спустя после начала эксплоита.

Эксплоит в конце концов был остановлен простым “удалением контракта Replica как владельца”, но после такого опоздания было уже слишком поздно спасать деньги.

Блокчейны могут быть закрытыми системами, но альтернативные проекты первого уровня сильны ровно настолько, насколько сильно их самое слабое звено.

Блокчейн Harmony все еще находится в состоянии хаоса после того, как его мост потерял $100M в июне в результате атаки, связанной с группировкой Lazarus.

Какое будущее ждет экосистемы, пострадавшие из-за коллапса Nomad?

На данный момент TVL платформы Moonbeam упал с $300M до $135M, TVL блокчейна EVMOS упал с ~$7M до ~$3M, а TVL Milkomeda упал с $31M до $20M.

Но важнее то, что потеря доверия может нанести гораздо больший ущерб, чем пропавшие $190 миллионов.

Создавать проекты в зарождающейся, экспериментальной отрасти тяжело, и кросс-чейновой инфраструктуре нужно обезопасить множество подвижных частей. Урон, нанесенный атаками на мосты, часто самый болезненный потому что они могут заразить всю экосистему, и даже больше.

Но у кочевой ликвидности нет постоянного дома, пользователи всегда будут перебираться на новые земли в поисках "следующей большой вещи", и также будут оказываться покусанными, когда будут терять бдительность.

С каждым именем из сотни уже вошедших в рейтинг rekt.news наша отрасль получает тяжелый урок, постепенно становясь сильнее.

Но пока что в DeFi по-прежнему полно легкой добычи...

...и стервятники продолжают кружить над головой.

Прекратится ли это когда-нибудь?

REKT представляет собой общественную площадку для анонимных авторов. Мы не несём ответственность за выражаемые точки зрения или контент на этом веб-сайте.

Пожертвование (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

Дисклеймер:

REKT не несет никакой ответственности за любое содержание, размещенное на нашем Веб-сайте или имеющее какое-либо отношение к оказываемым нами Услугам, независимо от того, было ли оно опубликовано или создано Анонимным Автором нашего Веб-сайта или REKT. Не смотря на то, что мы устанавливаем правила поведения и нормы публикаций для Анонимных Авторов, мы не контролируем и не несем ответственность за содержание публикаций Анонимных Авторов, а также за то, чем делятся и что передают Авторы с помощью нашего Сайта и наших Сервисов, и не несем ответственность за любое оскорбительное, неуместное, непристойное, незаконное или спорное содержание, с которым вы можете столкнуться на нашем Веб-сайте и на наших Сервисах. REKT не несет ответственность за поведение, будь то онлайн или офлайн, любого пользователя нашего Веб-сайта или наших Сервисов.