Мост Harmony - REKT

Проект Harmony сыграл фальшивую ноту.

На 100 миллионов долларов.

Это третий мост в "топовой" десятке, и второй, подвергшийся опустошению по причине скомпрометированных приватных ключей.

На момент выхода объявления о краже прошло больше 14 часов с того момента, как первые украденные суммы пришли в движение.

Правда ли, что девятизначные суммы находились под защитой всего двух подписей?

Источник: RugDocIO, BeosinAlert

Мост Harmony находился под защитой 2 из 5 мультисигов, из которых следующие адреса были скомпрометированы:

0xf845A7ee8477AD1FB4446651E548901a2635A915

0x812d8622C6F3c45959439e7ede3C580dA06f8f25

Вектор атаки, позволивший хакеру получить контроль над этими адресами, остается неизвестным, хотя кто-то предположил, что это были горячие кошельки с ключами, хранившимися в plaintext (открытом тексте).

Если бы злоумышленнику удалось получить доступ к серверам, на которых работают эти горячие кошельки, он получил бы доступ к двум адресам, необходимым для проведения любых понравившихся ему транзакций, например, для слива $100M с моста.

Адрес эксплоитера: 0x0d043128146654c7683fbf30ac98d7b2285ded00

Мост Harmony ETH: 0xf9fb1c508ff49f78b60d3a96dea99fa5d7f3a8a6

Мост Harmony ERC20: 0x2dCCDB493827E15a5dC8f8b72147E6c4A5620857

Мост Harmony BUSD: 0xfd53b1b4af84d59b20bf2c20ca89a6beeaa2c628

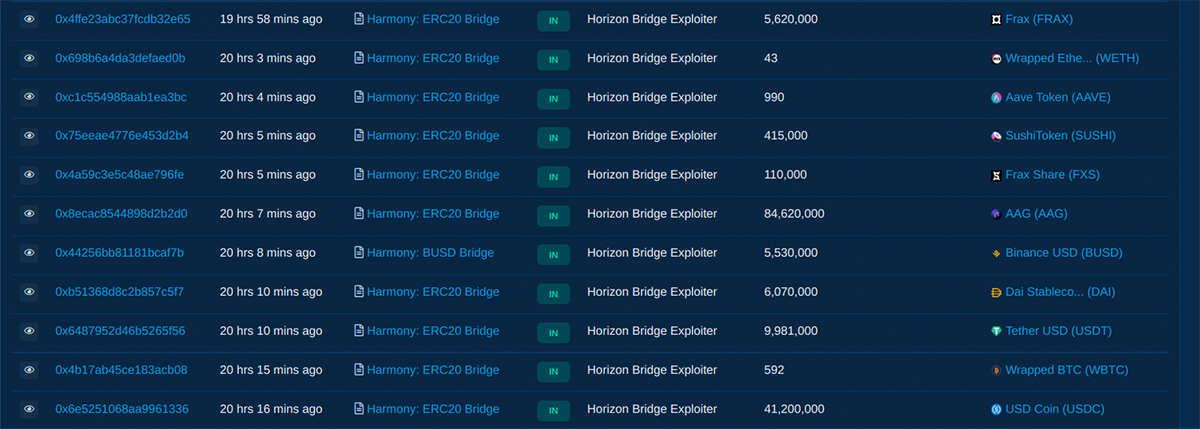

Начиная с 11:06 UTC, хакер послал 13.1k ETH из моста ETH на адрес эксплоитера, 5.5 BUSD с моста BUSD и слил следующие активы с моста ERC20:

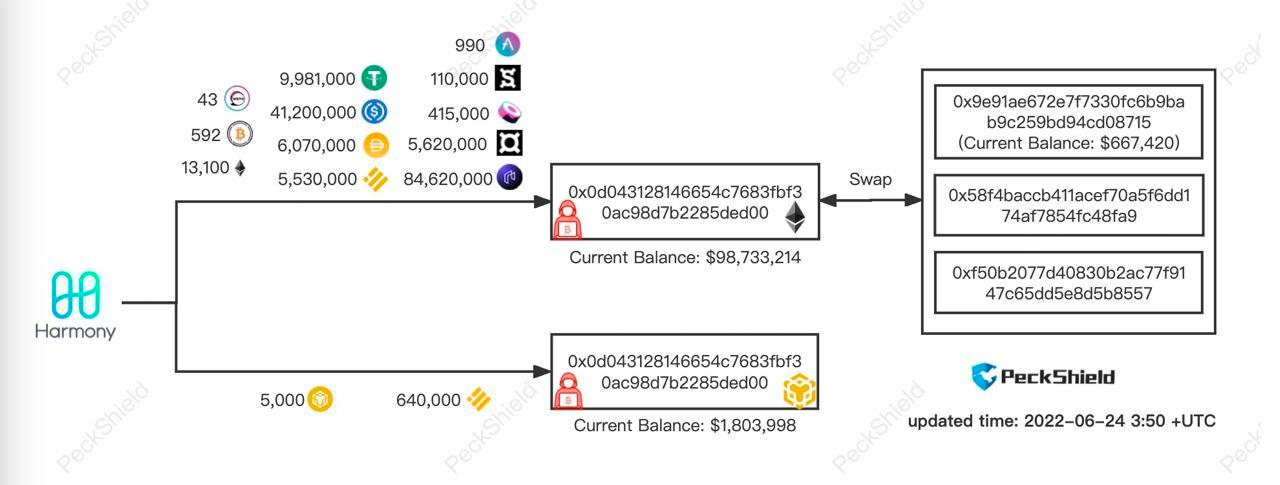

Вышеупомянутые средства были посланы на адреса эксплоитера 2 и 3, проведен своп на ETH и возврат на основной адрес, где они и остаются.

На BSC хакер также взял 5k BNB и 640k BUSD, которые также остаются на адресе BSC.

Передвижения фондов можно отследить по схеме, представленной Peckshield ниже:

После атаки количество подписывающих было увеличено до 4.

Слишком мало, слишком поздно.

После инцидента с Ronin, занявшего первое место в рейтинге, когда были скомпрометированы ключи к 5 из 9 валидаторов, было много разговоров об изощренных спирфишинговых кампаниях приписываемых группе Lazarus.

Учитывая, что подобные угрозы, как известно, неустанно атакуют криптовалютные проекты, тот факт, что официальный мост другой сети может быть опустошен путем компрометации всего двух адресов, далеко не приемлем.

Не только другие случаи должны были вызвать опасения, но и то, что в начале апреля @_apedev специально указал на нестабильную ситуацию с безопасностью в мосте Harmony.

Как так получилось, что разработчики упустили из виду, а затем проигнорировали такой слабый уровень безопасности, использовавшийся для обеспечения сохранности 9-значных сумм пользователей?

Протокол Harmony всегда испытывал трудности с привлечением пользователей.

После этой атаки и в условиях, когда настроения на рынке находятся на рекордно низком уровне, станет ли это последним "выходом на бис" для Harmony Network?

REKT представляет собой общественную площадку для анонимных авторов. Мы не несём ответственность за выражаемые точки зрения или контент на этом веб-сайте.

Пожертвование (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

Дисклеймер:

REKT не несет никакой ответственности за любое содержание, размещенное на нашем Веб-сайте или имеющее какое-либо отношение к оказываемым нами Услугам, независимо от того, было ли оно опубликовано или создано Анонимным Автором нашего Веб-сайта или REKT. Не смотря на то, что мы устанавливаем правила поведения и нормы публикаций для Анонимных Авторов, мы не контролируем и не несем ответственность за содержание публикаций Анонимных Авторов, а также за то, чем делятся и что передают Авторы с помощью нашего Сайта и наших Сервисов, и не несем ответственность за любое оскорбительное, неуместное, непристойное, незаконное или спорное содержание, с которым вы можете столкнуться на нашем Веб-сайте и на наших Сервисах. REKT не несет ответственность за поведение, будь то онлайн или офлайн, любого пользователя нашего Веб-сайта или наших Сервисов.