Velocore - Rekt

Velocore 的磅礴的 DeFi 野心戛然而止。

事实证明,Velocore 的极速果然太过猛烈。6 月 2 日,该 L2 DEX 在 Linea 和 zkSync 上的池子遭受了毁灭性的攻击,损失了超过 680 万美元。

Velocore 的 Balancer 风格 CPMM 合约中存在一个漏洞,允许攻击者操纵费用计算,最终耗尽大量流动性。

此次黑客攻击导致 Linea 团队暂停了区块生产,但目前区块生产已经恢复。

Velocore 已向黑客提供了 10% 的漏洞赏金,但黑客尚未做出回应。

Linea 团队因该漏洞而暂停链上的操作,引发了对中心化的担忧。

尽管经过多次审计,Velocore 的协议仍然存在可被利用的缺陷。

接下来 Velocore 的计划是什么,卷土重来还是永久停摆?

警觉的加密货币侦探官员 CIA 是第一个发现 Velocore 流动资金池有异常的人。

根据Velocore 的事后分析,攻击者从 Tornado Cash 获取资金,跨链执行了这次恶意攻击,然后将非法所得重新存入 Tornado Cash。

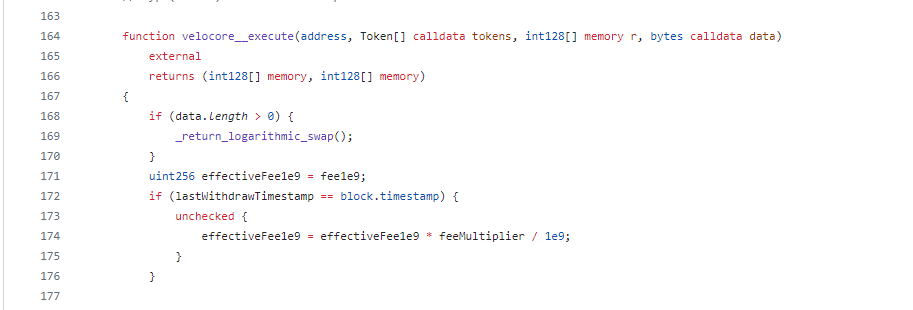

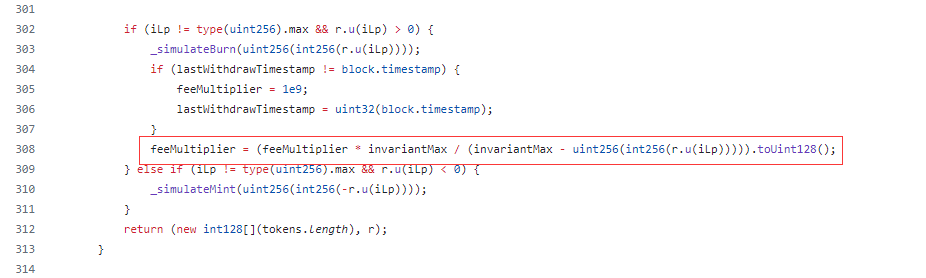

一系列交易始于攻击者直接调用 velocore__execute() ,模拟巨额提款并提高 feeMultiplier。利用这个被提高的乘数将 effectiveFee1e9 膨胀到超过 100% ,攻击者执行了闪电贷,盗走了大部分代币,并使得资金池缩小。

最后,由于下溢错误,少量的单代币提取铸造了数量惊人的流动性代币,使得攻击者轻松偿还闪电贷,并带着价值 680 万美元的 ETH 逃之夭夭。

根据链闻对此次事件的分析,LP Pool 缺乏权限验证,攻击者直接通过精心构造的参数调用 LP 合约的 velocore__execute 函数(0xec378808),操纵合约的 feeMultiplier 参数。

feeMultiplier 的值会影响兑换的 token 数量,攻击者随后利用操纵的 feeMultiplier 参数通过路由器合约再次调用 execute 函数(0xd3115a8a),从而将 LP 池中的资金榨干。

攻击者地址: 0x8cdc37ed79c5ef116b9dc2a53cb86acaca3716bf

被利用的合约:

0xed4e130f6f9e68918996f7e1e46a3306b3e12cec

0xb7f6354b2cfd3018b3261fbc63248a56a24ae91a

0xc030fba4b741b770f03e715c3a27d02c41fc9dae

0xf7f76b30a301524fe76508546B1e3762eF2B9267

攻击交易 1: 0xed11d5b013bf3296b1507da38b7bcb97845dd037d33d3d1b0c5e763889cdbed1

攻击交易 2: 0x37434e674efc4e7cfeed7746095301ace5636028906fe548b786ead286e35eb0

攻击交易 3: 0x4156d73cadc18419220f5bcf10deb4d97a3d3f7533d63ba90daeabc5fd11ba17

最终资金去向(Tornado Cash 之前): 0xe4062fcade7ac0ed47ad794028967a2314ee02b3

在此次攻击期间,由于无法与 Velocore 取得联系,Linea 团队暂停了区块生产,以防止更多资金被跨链转走。“这是保护 Linea 用户的最后手段”,Linea在 X 上写道。

该协议为暂停链操作的决定辩护道,其目标是在实现去中心化之后,取消其团队暂停网络的能力。

“包括 Linea 在内的大多数 L2 仍然依赖于中心化技术操作,这些操作可以用来保护生态系统参与者。Linea 的核心价值是无需许可、不受审查的环境,因此我们做出这个决定并非轻率之举”,他们写道。

Velocore 已开始与攻击者进行谈判,试图追回被盗的价值 680 万美元的 ETH,并提供 10% 作为白帽漏洞赏金。

根据官方文件,Velocore 声称已于 2023 年 8 月完成了由 Zokyo、Hacken 和 Scalebit 进行的三轮审核。

由于在不安全的代码加大马力,Velocore 南辕北辙、陷入困境,他们还有足够的马力自救吗?

对于一个宣称经过多次审计并拥有坚固安全性的协议来说,Velocore 在损失 680 万美元后,看起来更像是一个锈迹斑斑的废弃旧车。

尽管 Velocore 给出了 10% 的漏洞赏金,但黑客仍藏在 Tornado Cash 后。

按照目前的进度,团队可能需要请通灵媒介来与另一边的资金窃取者交流。

问题在于,这是一次孤立的碰撞,还是 Velocore 在一系列即将发生的碰撞中首当其冲的一次小事故?

由于他们在审计周期中遗漏了许多盲点,谨慎的加密货币旅行者可能会避开它,直到这个项目从头到脚彻底改造为止。

也许 Velocore 找到了一种让他们的引擎再次运转的方法,或者这种漏洞会迫使他们永远将他们的 DeFi 梦想停在垃圾场上?

REKT作为匿名作者的公共平台,我们对REKT上托管的观点或内容不承担任何责任。

捐赠 (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

声明:

REKT对我们网站上发布的或与我们的服务相关的任何内容不承担任何责任,无论是由我们网站的匿名作者,还是由 REKT发布或引起的。虽然我们为匿名作者的行为和发文设置规则,我们不控制也不对匿名作者在我们的网站或服务上发布、传输或分享的内容负责,也不对您在我们的网站或服务上可能遇到的任何冒犯性、不适当、淫秽、非法或其他令人反感的内容负责。REKT不对我们网站或服务的任何用户的线上或线下行为负责。