Sonne Finance - Rekt

Sonne Finance 已经敲响了警钟,一场 2000 万美元的闪电贷攻击在整个加密领域引起了强烈反响,敲响了阴沉的旋律,警告潜伏在 DeFi 阴影中的危险。

Nerv Alert于周二晚间发出了警报,首先发现到300 万美元的损失。

攻击发生后不久,Sonne在 Discord 上发布了一条公告。但直到几个小时后才在 X 平台上宣布。

损失很快累计到2000万美元,涉及WETH、VELO、soVELO和Wrapped USDC。

Sonne Finance 的 Optimism 链通过已知的Compound V2分叉上的捐赠攻击被利用。

大约一年前,Compound v2 的另一个分叉,Hundred Finance 也遭遇到了类似的攻击。

Hundred Finance在遭受攻击后向其他Compound 分叉发出了警告。

看来Sonne似乎充耳不闻,因为这是一场本来可以避免的袭击。

这些协议何时才能吸取教训呢?

图片来源:Nerv Alert、Luke Youngblood、Daniel Von Fange、Tony KΞ

重复、再犯、被清洗——又一个DeFi协议因已知漏洞被攻击

作为Compound V2 的一个分叉,Sonne在被攻击之前持有略高于6000 万美元的 TVL 。

Sonne 表现出了令人愤怒的无视历史的行为,成为最新一个遭受漏洞利用的Compound分叉,该漏洞一年前就已经导致了 Hundred Finance 等协议的瘫痪。

Luke Youngblood 提供了详细的攻击说明:

Sonne Finance团队为$VELO部署了一个新的市场合约,并创建了一个治理提案以激活市场,该提案有一个为期4天的治理期。

三天后,当治理提案成功,24小时的时间锁到期后,任何人都可以在Optimism网络上执行该提案。攻击者确保自己是执行该提案的人,可能是通过运行机器人,并希望自己是第一个中奖的。

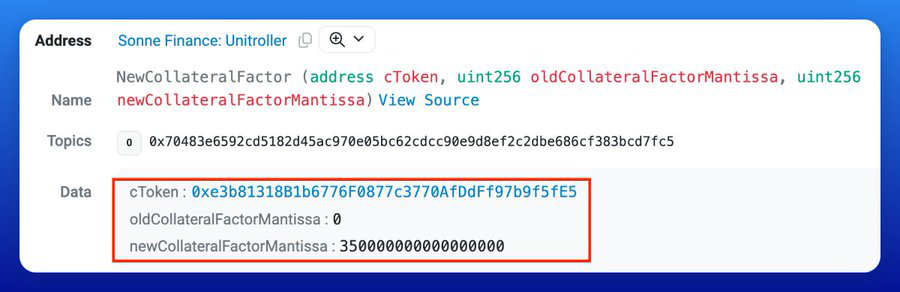

攻击者在单个交易中同时执行了提案和攻击。该提案将Sonne $VELO市场的抵押系数设为35%,从而使攻击得以发生,协议至少七位数的资金立即被掏空。

攻击者: 0xae4a7cde7c99fb98b0d5fa414aa40f0300531f43

攻击合约:

0x02fa2625825917e9b1f8346a465de1bbc150c5b9

目标合约:

soVELO:0xe3b81318b1b6776f0877c3770afddff97b9f5fe5

SoUSDC:0xec8fea79026ffed168ccf5c627c7f486d77b765f

soWETH:0xf7b5965f5c117eb1b5450187c9dcfccc3c317e8e

攻击交易: 0x9312ae377d7ebdf3c7c3a86f80514878deb5df51aad38b6191d55db53e42b7f0

被盗资金目前存放在多个地址:

0x5d0d99e9886581ff8fcb01f35804317f5ed80bbb

0x6277ab36a67cfb5535b02ee95c835a5eec554c07

0xae4a7cde7c99fb98b0d5fa414aa40f0300531f43

0x9f09ec563222fe52712dc413d0b7b66cb5c7c7950x3b39652151102d19ca41544a635956ef97416598

0x9f44c4ec0b34c2dde2268ed3acbf3aba8eacde51

Daniel Von Fange 深入研究了 Sonne 所犯的关键错误,并为采用多签钱包和时间锁治理的协议提供了建议。

TL;DR:如果一系列操作必须按特定顺序进行以确保安全,请确保你的治理过程不允许挑选和选择要执行的操作,而是要原子化执行。

在攻击发生大约 5 小时后,Sonne 迅速发布了攻击的事后分析报告。

他们指出,之前如何通过缓慢增加抵押系数来避免Compound V2捐赠攻击,但最近增加VELO市场的提案打开了一个漏洞窗口。

通过无需许可的 Optimism 多签设计VELO整合交易后,攻击者利用已知漏洞执行了这些更改,并盗取了2000万美元。

Sonne Finance 正在努力追回被盗资金,考虑提供漏洞奖励以促使资金返还。。

但这也不全是坏消息。来自fuzzland的MEV 研究员Tony KΞ发布了一个详细的案例,发布了一个如何在此次事件中用仅仅100美元阻止了超过650万美元被黑的详细过程。

有用户注意到,当他们发布Mendi Finance 的代码是 Sonne Finance 的友好分叉时,情况有些可疑。

他们会很快遭到攻击吗?

Sonne 由Yearn Finance 的 yAudit 对其进行审计。

攻击向量被列为高风险,指出“对Hundred Finance攻击向量的保护不明确。”

这次针对Compound v2分叉的最新攻击引发了人们对其他分叉协议可能被利用的猜测。

这是一个已知的、可以轻易预防的漏洞,希望这次事件能引起其他分叉协议的重视。

您认为他们会进行尽职调查,还是我们会看到更多类似的攻击?

Sonne Finance 遭受的价值 2000 万美元的攻击是由于未能正确解决众所周知的漏洞而造成的重大漏洞。

尽管有Hundred Finance遭遇类似攻击作为警示,Sonne 的团队仍继续推进新市场的整合,而没有针对捐赠攻击采取全面的保障措施。

这种疏忽,加上松散配置的治理权限,使攻击者能够相对轻松地盗取数百万美元。

事实上,审计师已明确将此风险标记为高严重性,这使得该事件更加不可原谅和令人担忧。

随着围绕其他Compound V2可能暴露在相同漏洞下的猜测不断升温,这一事件无疑敲响了警钟。

优先考虑快速部署而不是全面的安全审查,其后果任何协议不能承受的代价,Sonne正是以惨痛的经历学到了这一点。

要使让 DeFi 走向成熟,团队必须放弃盲目复制他们不完全理解的代码。

严格的上线前审核、实时攻击向量监控和恢复机制都是必不可少的。否则,这个生态系统将陷入不断重复昂贵教训的循环。

紧迫的问题是,Sonne 的 2000 万美元教训是否会成为推动积极变革的最后一根稻草,或者还是损失金额会不断增加,直到主要投资者和用户彻底失去信心为止?

REKT作为匿名作者的公共平台,我们对REKT上托管的观点或内容不承担任何责任。

捐赠 (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

声明:

REKT对我们网站上发布的或与我们的服务相关的任何内容不承担任何责任,无论是由我们网站的匿名作者,还是由 REKT发布或引起的。虽然我们为匿名作者的行为和发文设置规则,我们不控制也不对匿名作者在我们的网站或服务上发布、传输或分享的内容负责,也不对您在我们的网站或服务上可能遇到的任何冒犯性、不适当、淫秽、非法或其他令人反感的内容负责。REKT不对我们网站或服务的任何用户的线上或线下行为负责。