SushiSwap - REKT

Hop cukka.

Hafta sonu yeni bir routing kontratıyla SushiSwap kullanıcılarından 3,3 milyon doların üzerinde para çalındı.

Olayın meydana geldiği sırada Sushi'nin 4 günlük RouteProcessor2 kontratı için harcama izni onaylayan tüm kullanıcılar 14 zincirde risk altındaydı.

Sushi Baş Şefi Jared Gray, hatayı doğruladı ve kullanıcıları harcama izinlerini iptal etmeye çağırdı. Daha sonra, protokolün artık güvenli olduğunu ve istismar edilen kontratın kaldırıldığını ve ayrıca olaylarla ilgili tam bir otopsi raporu sözü verdiğini belirtti.

Kaosun ortasında, DeFi'ın favori kötü karakteri 1800 ETH’lik bir rekt yedi ve pek çok white-hat hack çalışmaları oldu.

Bir kullanıcı, 0xSifu'ya white-hat hackiyle yardım ettiğini iddia etti , ancak girişim başarısız gibi göründü ve sonunda sadece 100 ETH geri kurtarılabildi. İşe BlockSec de dahil oldu ve son zamanlarda gerçekleştirdikleri etkileyici white-hat etkinlikleri listelerine bir yenisini daha ekledi.

Neyse ki, günler öncesine ait olan kontrat oldukça az sayıda harcama onaylayıcısına (approver) sahipti ve bu, olabilecek kıy-AMM-etin yaşanmasını engelledi.

Ancak bu, zaten güç durumdaki bir protokol için yine de kötü bir görünüm.

Sizce Sushi daha kaç skandal kaldırabilir?

Kaynak: Inspex, 0xfoobar, ernestognw

Yeni kontrat, gelişigüzel verileri kabul etmeye karşı yeterince korunmayan processRoute fonksiyonunu içeriyordu.

Saldırgan, sahte bir Univ3 havuzu oluşturmayı ve gerçek bir likidite havuzu yerine kendi kontrat adresini girmeyi başardı. uniswapV3SwapCallback fonksiyonu sırasında, kontrat daha sonra tokenları onaylamış olan herhangi bir adresten boşaltılabilir (veya 'cukka'lanabilir) hale geldi.

0xfoobar'ın açıkladığı gibi:

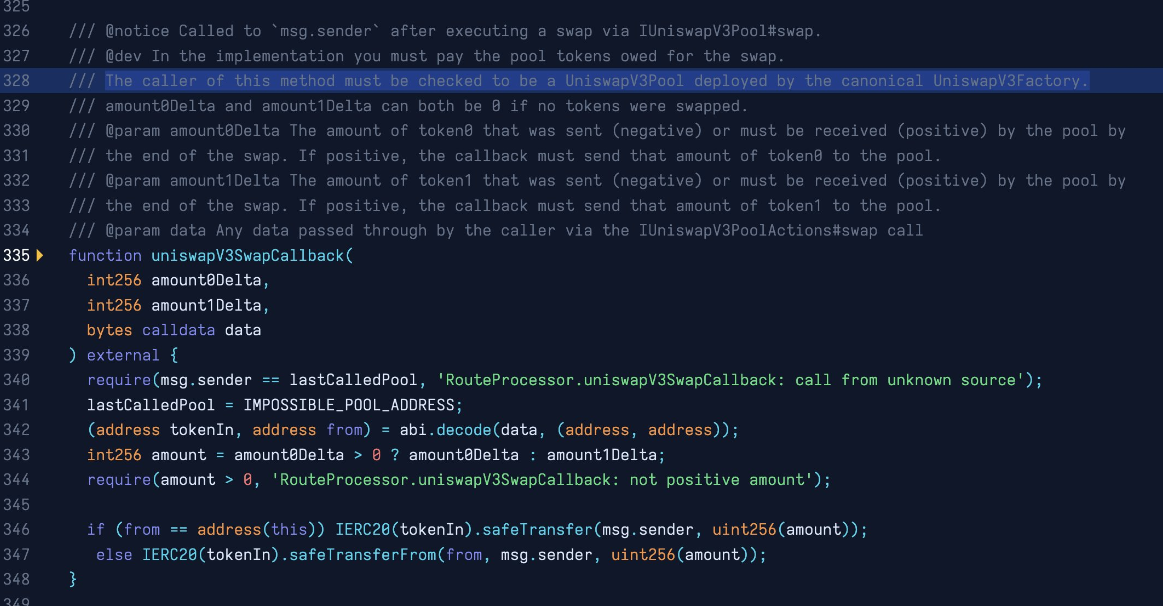

SushiSwap router istismarı, kötü bir geriçağrıdan (callback) kaynaklanmaktadır. 328 numaralı satır yorumu doğru olsa da, 340 numaralı satır havuz oluşturucusunu (deployer) kontrol etmez. Böylece bir V3Pool taklit edebilir, işlem yapmayan bir takas yapabilir, 347. satırda rastgele bir ERC20 ve rastgele bir 'from' adresi üzerinde safeTransferFrom çağrısı yapabilirsiniz.

Daha ayrıntılı bir analiz ernestognw.eth tarafından sağlandı.

Saldırı işlemi: 0xea3480f1…

mainnet'teki RouteProcessor2 kontratı: 0x044b75f554b886A065b9567891e45c79542d7357

Birden çok zincirde iptal edilmesi gereken adresler için bu listeye bakabilirsiniz.

Bu olay, SushiSwap için varoluşsal bir tehdit olmaktan ziyade daha çok bir utanç kaynağıdır.

Hasar çok büyük değildi daha doğrusu yaygın değildi. Kullanıcılar ya hızlıca boşaltıldılar ya da harcama izinlerini kaldırdılar ve white-hat çabaları da PR’ın sönmemesine şüphesiz yardımcı olmuş oldu.

Ancak çıkışından bu yana, Sushi'de yaşananlar Brezilya dizisini aratmıyor.

2020 DeFi yazı, Sushi'yi çarpıcı şekilde sahneye çıkardı ve hızlı bir şekilde Uniswap, Curve, Aave ve Compound gibi DeFi'ın favorilerinden biri olarak kendini kanıtladı.

Ancak 2021 boğa koşusu sırasında yaşanan bir durgunluk dönemi iç çatışmalarla son buldu. Ardından, Ekim ayında, yeni baş şef Jared Grey'in çeşitli tuhaf projelerdeki belirsiz geçmişi şüphe uyandırdı.

Sushi vakaları, şu anki aktif DAO'lar için artık çalışamaz hale gelinceye kadar iyi bir araştırma konusu gibi görünüyor.

Motivasyonu yüksek geliştiricilerden oluşan küçük bir ekip, DEX ortamını sadece haftalar içinde alt üst edebilir. Ancak heyecan azaldığında, böbürlenen bir ekip, hareketsizlik ve umursamazlıkla (veya sadece bir projenin hazinesinden para kazanmakla) çok rahat hissedebilir.

Grey'ın bir SEC mahkeme celbi alması, yetersiz bir hata ödül programı eleştirileri ve büyük işletme giderleri (bunların arasında Grey'in kendisi için 500.000 dolar) gibi faktörler, Sushi'nin çevresindeki tartışmaları artırdı.

Görünüşe göre Sushi’de dram bitecek gibi değil.

REKT, anonim yazarlar için halka açık bir platform olarak hizmet eder, REKT'te bulunan görüşler veya içerik için hiçbir sorumluluk kabul etmiyoruz.

bağış yap (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

sorumluluk reddi:

REKT, Web Sitemizde veya hizmetlerimizle bağlantılı olarak web sitemizin ANON yazarı veya REKT tarafından gönderilen, yayınlanan veya neden olunan hiçbir içerikten hiçbir şekilde sorumlu veya yükümlü değildir. Anon yazarın davranışları ve gönderileri için kurallar sağlamamıza rağmen, onun web sitemizde veya hizmetlerimizde yayınladığı, ilettiği veya paylaştığı şeylerden sorumlu değiliz veya web sitemizde ve hizmetlerimizde karşılaşabileceğiniz herhangi bir saldırgan, uygunsuz, müstehcen, yasa dışı veya başka şekilde sakıncalı olan içerikten sorumlu değiliz. REKT, Web Sitemizin veya Hizmetlerimizin herhangi bir kullanıcısının çevrimiçi veya çevrimdışı davranışlarından sorumlu değildir.

bunu da beğenebilirsin...

LEVEL FINANCE - REKT

Level Finance level atladı. Dün BSC tabanlı perp platformundan 1,1 milyon dolarlık üye getirme ödülü çalındı. ilk olarak bir hafta önce saldırı girişiminde bulunuldu, ancak görünüşe göre kimse fark etmedi. Erken bir uyarı acaba Level'i kurtarabilir miydi?

MERLIN DEX - REKT

Merlin klasik DeFi sihir numarasını yapınca 1,8 milyon dolar birdenbire puf diye kayboldu. zksync-native DEX, Certik ile denetimini yeni tamamlamıştı. Bu kadar kolay rug’lanabilen bir protokole nasıl yeşil ışık yakılabilir? Yoksa kullanıcılar da mı suçlu?

Hundred Finance - REKT 2

15 Nisan'da Hundred Finance, Optimism'de 7.4 milyon dolarlık bir istismara maruz kaldı. Bu, Agave DAO ve Meter ile aynı sahneyi paylaştıktan sonra protokolün ilk solo makalesidir. Hundred'ın liderlik tablosu toplamı şu anda 16,9 milyon dolara ulaştı... peki bu seferkinin sebebi neydi?