Протокол EasyFi - REKT

Первый хак на втором уровне оказался EASY.

У сети Polygon (ранее MATIC) украли $6 миллионов в стейблкоинах и ~$53 миллиона в токенах EASY без особых сложностей из-за того, что мнемонические ключи от сети EasyFi попали в чужие руки.

Основатель сравнил техники, использованные в атаке с теми, которые были применены против Hugh Karp из Nexus Mutual - скомпрометированная машина привела к полной потере ликвидности.

Как мы должны реагировать, когда фонды пользователей теряются подобным образом?

В случаях, подобных этому, нет места спорам относительно того, был ли это «хак или эксплоит». Однако, более скептически настроенным читателям на ум могло бы прийти слово «мошенничество».

Хакер не проводил атаку через дыру в коде, а основатель, похоже, использовал достаточные меры безопасности, и тем не менее они оказались на первой строчке рейтинга rekt.news.

Значит, никто не может считать себя в безопасности?

Несмотря на то, что новость об атаке была обнародована, и у хакера на руках сейчас находятся 2.98 миллиона токенов EASY, цена токена обвалилась не так сильно, как можно было бы ожидать.

Цена токена упала всего на ~20% за прошедшие 24 часа после взлома. Скорее всего потому, что хакер еще не начал продавать свои украденные токены.

EASY представляет собой относительно неликвидный актив, его примерный объем торговли за 24 часа составляет порядка 10 миллионов долларов ($43 миллиона за последние 24 часа).

Сейчас хакер владеет 30% от общего объема, а с учетом маленькой ликвидности у него не так много вариантов для действий. Основатели тоже находятся в сложной ситуации: сеть EasyFi стала централизованной и попала под контроль преступного разума.

Итак, на бумаге хакер занимает первое место на нашей доске почета, но остается открытым вопрос - а заслужил ли он этого?

Основатель EasyFi пишет:

скомпрометированная машина не использовалась для ежедневных операций, а только для официальных трансферов.

Если эти фонды использовались для «официальных трансферов», то тогда они должны были быть частью своего рода казны. Если так, то зачем какому-то пользователю или устройству иметь доступ? Почему эти токены не находились в кошельке с мультиподписью и / или не были защищены аппаратным кошельком?

Если этот закрытый ключ не был защищен ничем другим кроме горячего кошелька MataMask, тогда повода для сочувствия нет. У тех, на ком лежит ответственность за фонды других людей нет оправдания, чтобы не использовать максимальные меры безопасности.

Мы ожидаем более подробного постмортема от @AnkittGaur, который, мы надеемся, даст детальное объяснение тому, как произошла атака.

Похоже, что EasyFi надеется на пощаду от хакера, судя по тому, что они опубликовали следующее открытое письмо в своем “пред-постмортеме”

ОТКРЫТОЕ ПИСЬМО ХАКЕРУ

Вы применили очень изощренные техники, чтобы украсть фонды у сообщества EasyFi. EasyFi - это очень молодой проект, который получил очень большую поддержку и снискал любовь своих пользователей, так как он стал одним из пионеров на втором уровне сети Polygon.

Мы все еще находимся на очень ранней стадии развития и не в состоянии возместить ущерб от всех потерь за свой счет. Мы заботимся о нашем сообществе и сделаем все возможное и от нас зависящее, чтобы возместить весь ущерб, причиненный нашим пользователям этой кражей. Мы глубоко потрясены, также, как и наши пользователи, которые нас поддерживали и доверяли нам с самого начала.

Как основатель проекта, я призываю вас задуматься о тяжелой работе, проделанной для создания EasyFi до этого момента. Я прошу вас вернуть все фонды и рассмотреть возможность обсуждения надлежащего баунти, чтобы избежать юридических проблем в будущем. Мы можем предложить вам чистую компенсацию как этичному хакеру в размере 1 миллиона USD и не начинать судебное разбирательство по этому инциденту.

У этого протокола были тысячи пользователей, а основатели использовали уровень OPSEC, который и для индивидуального пользователя нельзя считать достаточным.

Несмотря на то, что этот инцидент произошел по вине внешнего атакующего, владельцы токенов EASY находились в шатком положении с самого начала.

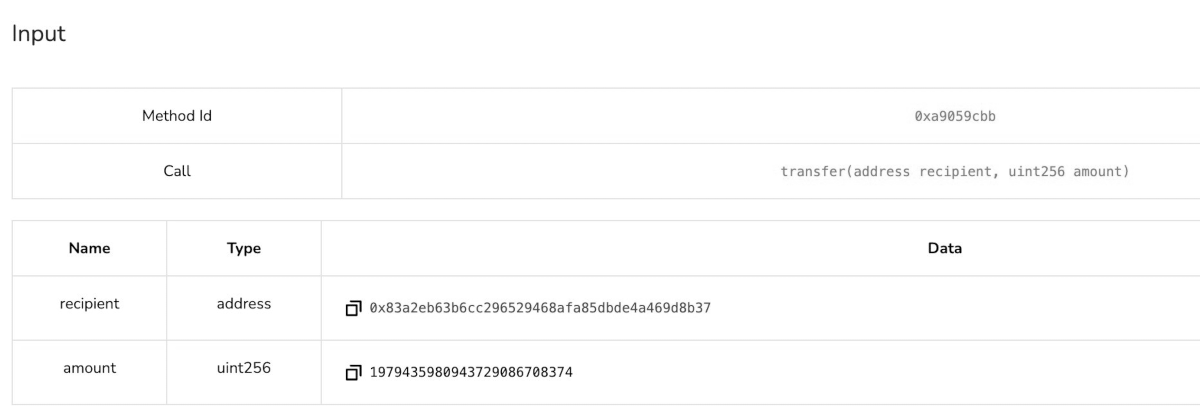

(Единственный) закрытый ключ оказался способным слить всю ликвидность без какого либо timelock, использующего функцию «transfer», как показано внизу.

Эта огромная потеря фондов произошла по причине низкого уровня операционной безопасности (OPSEC) и полного отсутствия усилий.

Неизвестно, как EasyFi оправдаются в этой ситуации, но им особо нечего сказать, чтобы снять с себя ответственность за этот инцидент.

Почему они не использовали мультиподпись, или хотя бы аппаратный кошелек?

REKT представляет собой общественную площадку для анонимных авторов. Мы не несём ответственность за выражаемые точки зрения или контент на этом веб-сайте.

Пожертвование (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

Дисклеймер:

REKT не несет никакой ответственности за любое содержание, размещенное на нашем Веб-сайте или имеющее какое-либо отношение к оказываемым нами Услугам, независимо от того, было ли оно опубликовано или создано Анонимным Автором нашего Веб-сайта или REKT. Не смотря на то, что мы устанавливаем правила поведения и нормы публикаций для Анонимных Авторов, мы не контролируем и не несем ответственность за содержание публикаций Анонимных Авторов, а также за то, чем делятся и что передают Авторы с помощью нашего Сайта и наших Сервисов, и не несем ответственность за любое оскорбительное, неуместное, непристойное, незаконное или спорное содержание, с которым вы можете столкнуться на нашем Веб-сайте и на наших Сервисах. REKT не несет ответственность за поведение, будь то онлайн или офлайн, любого пользователя нашего Веб-сайта или наших Сервисов.

Вам также понравится...

Протокол Raydium - REKT

В пятницу АММ-протокол Raydium на базе Solana потерял в общей сложности $4.4 миллиона в виде комиссий из пулов ликвидности. Будущее Solana пост-FTX кажется неопределенным...

Протокол Lodestar Finance - REKT

Протокол Lodestar Finance пополнил список жертв массовых рыночных манипуляций, от которых пострадали не только отдельные пользователи, но и протоколы во всей индустрии. Слив из займовых пулов 6.5 миллионов долларов вывел Lodestar на 77 строчку рейтинга.

Протоколы Ankr и Helio - REKT

18 квадриллионов долларов. Такова теоретическая стоимость 60 триллионов aBNBc, которые были вполне законно отчеканены в протоколе Ankr. К сожалению, это больше, чем ВВП всей планеты, и ликвидности aBNBc на столько не хватило бы, поэтому хакер скрылся с $5M.