Origin Protocol - REKT

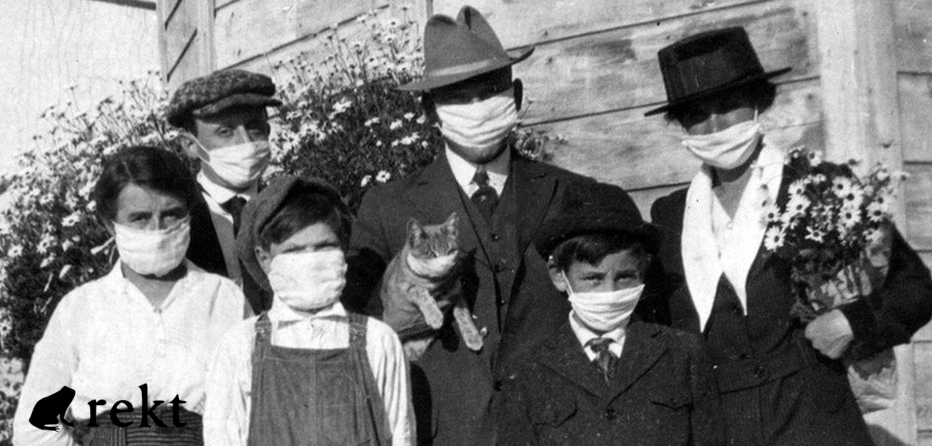

Restez chez vous, portez votre masque, l’épidémie de hack se propage.

Les temps sont durs pour les codes fragiles. Les développeurs doivent mettre leurs protocoles en quarantaine.

La cupidité est contagieuse, et les hacks rapportent des récompenses aguicheuses. En seulement 24 heures, nous avons entendu parler de pas moins de deux nouvelles attaques : Cheese Bank, pour 3,3 millions de dollars via une attaque par flashloan sur l’oracle AMM, et Origin Protocol, pour 8 millions de dollars via flash loan et la réentrance de faketoken.

Durant les 30 derniers jours, nous avons été témoins de la perte de plus de 45 millions de dollars de fonds d’utilisateurs placés dans des protocoles non sécurisés. En plus de ces récentes attaques, nous avons celles d’Harvest (environ 25 millions de dollars), de Value DeFi (environ 7 millions de dollars) et d'Akropolis (environ deux millions de dollars.)

En épidémiologie, le nombre de facteurs de reproduction, ou R0, est le nombre attendu de cas générés directement par un cas dans une population où tous les individus sont théoriquement susceptibles d'être sensibles à l'infection.

Dans la cryptomonnaie, le R0 est le nombre de protocoles qui se font totalement rekt par des flash loans et des faux tokens.

Nous sommes en train de voir le R0 augmenter de jour en jour, la publicité de chaque attaque servant d’instruction pour la duplication à chaque codeur à même de prendre des risques.

Bien que chaque hack attire l'attention et même quelques compliments sur leur expertise, il faut se souvenir de ne pas glorifier ce comportement.

Toute comparaison à Robin des Bois serait ici fortuite. Les hackers volent de l’argent à ceux qui en ont le moins.

Cependant, nous tirons des leçons de ces expériences

Nous pouvons tout à fait penser que les flash loans sont bénéfiques à l’écosystème, et ceci sans promouvoir la cupidité et le vol.

Cela dit, la cupidité n'est pas sans avantages.

Les banques seraient-elles en sécurité s'il n'y avait pas de voleurs ?

Si, comme certains le disent, les hackers agissent simplement dans le but d’exposer les faiblesses du code et donner des leçons à l’univers de la DeFi, il serait alors peut-être préférable qu’ils restituent l’entièreté des fonds, plutôt que d’agir à leur guise et de décider eux-même qui mérite d’être remboursé.

Notons qu’il y a peut-être aussi une certaine cupidité dans le comportement des développeurs, qui pourraient faire preuve de patience et faire auditer minutieusement leur code avant son lancement au lieu de mettre les fonds des utilisateurs en jeu pour servir leurs propres ambitions.

D’un autre côté, s’il n’ y avait pas de risque de devenir la victime d’un prédateur en shitcodant, le développeur deviendrait le superprédateur, et le cycle continuerait.

Toutes les parties impliquées dans ces attaques ont un certain degré de responsabilité. Le montant de cette responsabilité varie, mais la motivation reste toujours là.

La cupidité fait partie de la nature de l’homme, et elle est un concept clé du jeu qu’est la DeFi.

Chaque acteur impliqué dans ces événements malheureux fait preuve de cupidité de différentes façons :

-

Le singe : il espère faire un profit et mise sur un code non testé. Sa cupidité se perçoit à travers son impatience, mais le lève-tôt a été bien récompensé dans le passé, si bien que le résultat escompté n'est pas sans précédent.

-

Le dev : il s'attend à ce que son tout dernier code lui fournisse de gros profits. Le développeur cupide est aveuglé par ses attentes et ignore le pourtant essentiel audit de sécurité en rushant son code pour plaire au marché.

-

Le hacker : le superprédateur n’est jamais totalement à l’abri, mais il est capable d'utiliser des connaissances supérieures pour faire de sa cupidité une arme, tandis que d'autres sont handicapés par elle. Si vous aviez travaillé pour acquérir des connaissances qui vous permettaient de gagner de l'argent de cette manière, laisseriez-vous de côté des millions de dollars ?

S'il n'y a pas de remède contre la cupidité, nous devons nous rappeler qu'elle est capable d’être source de positif, et qu'il y a des mesures que nous pouvons prendre pour nous protéger de ses conséquences négatives.

Les audits ne sont pas bon marché, mais ils représentent un petit prix à payer par rapport à ce que coûterait la perte de fonds ou de réputation qu’engendrerait un hack ou un exploit.

L’hiver de la DeFi est arrivé, et le nombre de victimes devrait augmenter dans les mois à venir.

Bien que l'immunité ne soit jamais garantie à 100%, nous pouvons prendre des mesures pour réduire le risque d'infection.

Le R0 change selon nos comportements, et les développeurs doivent placer leur protocoles en quarantaine immédiatement.

C'est une épidémie qui n'affecte que les fragiles. Une fois infecté, il n'y a pas de remède.

La seule protection est la prévention, et le code doit être audité de fond en comble s'il veut survivre à l'hiver.

Auditez votre code, lavez-vous les mains, ne vous faites pas rekt.

REKT sert de plateforme publique pour des auteurs anonymes, nous déclinons toute responsabilité quant aux opinions ou contenus hébergés sur REKT.

faites un don (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

avertissement:

REKT n'est responsable en aucune manière du contenu publié sur notre site Web ou en lien avec nos Services, qu'il soit publié ou occasionné par l'Auteur Anon de notre site Web, ou par REKT. Bien que nous fournissions des règles pour la conduite et les publications de l'Auteur Anon, nous ne contrôlons pas et ne sommes pas responsables de ce que l'Auteur Anon publie, transmet ou partage sur notre site Web ou nos Services, et ne sommes pas responsables de tout contenu offensant, inapproprié, obscène, illégal ou autrement répréhensible que vous pourriez rencontrer sur notre site Web ou nos Services. REKT ne saurait être tenu responsable de la conduite, en ligne ou hors ligne, de tout utilisateur de notre site Web ou de nos services.

vous pourriez aussi aimer...

Harvest Finance - REKT

La faucheuse ne se plie pas à la récolte. Un talentueux farmer a utilisé des flash loans afin de récolter 33,8 millions de dollars dans les pools FARM_USDT et FARM_USDC.

Eminence - Rekt in prod

La communauté crypto a connu une nouvelle crise d'hystérie la nuit dernière, alors que les yeux de centaines d'utilisateurs se sont rivés sur le projet non publié d'Andre Cronje, et ont rapidement acheté pour 15 millions de dollars du mystérieux token $EMN.

Kucoin - REKT

Après ce qui a été décrit comme un "mouvement de fonds non planifié" le 26 septembre, Kucoin a rassuré ses utilisateurs en leur affirmant que tous les actifs volés lors du hack leur seront restitués, et que Kucoin est entièrement assuré pour un tel scénario.