URANIUM FINANCE - 翻车

Uranium Finance已经暴雷,而且不是第一次。

这个BSC上的Uniswap的克隆项目在他们复制的代码上花费太多,留下了一个漏洞,有人可以利用这个漏洞获取资金。

至少有57,000,000美元因为一个简单的数学错误被引入到了Uniswap v2代码的UraniumPair合约中。

Uranium Finance在本月早些时候已经遭受了奖励合约的利用,当时他们被指出MasterChef的合约中的漏洞。

在最近的事件中,至少有2200 ETH 已经被Tornado.cash卷走,截至撰写本文时,这笔钱的总价值约为5720万美元。

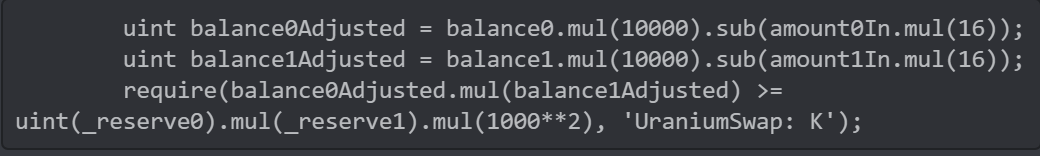

bzX联合创始人Kyle Kistner指出,UraniumPair合约中的一个小变化产生了如此巨大的影响:

VS

你注意到区别了吗?

在两处1000被改为10000,但最后一处却没变。

这导致能够用1 wei的输入代币可以换出的98%的输出代币的总余额。

这最终打破了 Uniswap v2 x * y = k”常量积”公式在更新费用调整准备金余额之前的检查。致谢: 0xdeadf4ce

以下资金被提走:

3.4万 WBNB (1800万美元) 1790万 BUSD (1790万美元) 1800 ETH (470万美元) 80 BTC (430万美元) 2.65万 DOT (80万美元) 63.8万 ADA (80万美元) 570万 USDT (570万美元) 1.12万 U92 在与Uranium交互之前,攻击者将每个代币的最小数量发送给配对合约。

在此之后,他们使用了一个低级别的函数swap() ,它的执行能抽走两个储备。

Uranium团队在大约10天前将合约迁移到v2版本,这个旧版本没有这个bug。

然后团队决定将协议更新到v2.1版本,其中唯一的重大变化是修复了上述bug。从v2到 v2.1的流动性迁移应该从今天开始。

所以他们在v2中添加了一个bug,让它保留了10天,在他们应该修复它的那天,它被利用了。

事情变得更加可疑,因为我们注意到Uranium合约存储库已经从Github中删除了。

致谢: igor igamberdiev

Uranium团队是否加入了漏洞,并利用流动性迁移来试图隐藏漏洞?

或者是“某个人”发现了这个漏洞,并在开发人员修复它之前利用了它?

跨链黑客越来越普遍。

BSC系统不再像以前那样封闭了。现在有很多桥可以离开BSC,而且它们并不都由Binance 控制,这意味着CZ不能将所有地址列入黑名单,也不能将偷来的资金保留在BSC上。

攻击者会通过一条链偷东西,然后逃到另一条链上,这样他们就不会那么容易被追踪到了。Tornado是目前唯一允许这种退出的DAPP,但我们很快会看到其他链上的克隆。

这次事件的受益人现在坐拥5720万美元的流动资产,这比我们上一篇文章中的EASY代币要好得多,并且在我们的排行榜上名列第二。

劫掠和跑路活动会减慢,但他们不太可能完全停止。即使是现在,当我们拥有像Curve和Uniswap 这样经过实战检验的代码时,用户仍然希望在未经检验的项目中获得更高的回报,所以现在看来,跑路似乎已经成定局。

总有一天,黑客会在完全私有链上活动,他们不需要带着资金逃跑,但在那之前...

rekt会密切关注。

REKT作为匿名作者的公共平台,我们对REKT上托管的观点或内容不承担任何责任。

捐赠 (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

声明:

REKT对我们网站上发布的或与我们的服务相关的任何内容不承担任何责任,无论是由我们网站的匿名作者,还是由 REKT发布或引起的。虽然我们为匿名作者的行为和发文设置规则,我们不控制也不对匿名作者在我们的网站或服务上发布、传输或分享的内容负责,也不对您在我们的网站或服务上可能遇到的任何冒犯性、不适当、淫秽、非法或其他令人反感的内容负责。REKT不对我们网站或服务的任何用户的线上或线下行为负责。

您可能也喜欢...

Radiant Capital - Rekt II

Radiant Capital 遭遇 5300 万美元巨额损失。还认为多签名钱包安全吗?再想想吧。Radiant 那“坚固”的 3/11 设置像纸牌屋一样倒塌。2024 年被两次攻击,Radiant 的未来看起来就像黑洞一样暗淡。

Eigen啊呀

EigenLayer 的 600 万美元“哎呀”。在本周的“哎呀,代币去哪了?”的闹剧中,我们是在观看一场社会工程学的大师级表演,还是有人在 EIGEN 的饼干罐里偷拿了饼干?

数字危机

随着数字财富的暴涨,机会主义的掠夺者也从网络的暗角中现身,入侵我们的现实世界。欢迎来到新的狂野西部,在这里,你的助记词可能就是通向坟墓的密码。你的加密货币是否正在让你成为目标?