RARI CAPITAL翻车

年轻的血液和新的财富。

午餐休息一会儿后,轮到Rari Capitals翻车了。

这个年轻的流动性挖矿聚合器已经成为一个连环攻击的牺牲品,几个小时前攻击Value DeFi的同一个钱包,把他们的目光投向了Rari Capital的ETH池,拿走了价值1000万美元的ETH。

Rari Capital之所以受到关注,是因为开发者的年龄尚小,这也引起了社区内部的争论,在整个DeFi行业只有2-3年历史的情况下,年龄是否有很大的相关性。

虽然有些人可能会说他们“自作自受”,但我们其实并不乐于知道人们亏钱。

没有一个开发者在DeFi系统设计方面有10年的经验,这是一种任人唯贤的行业,主要取决于个人的技能和成熟度,而不是他们简历的长度。

每一次攻击都给我们上了宝贵的一课,我们必须学习这些技术,以便建立一个更安全的未来。

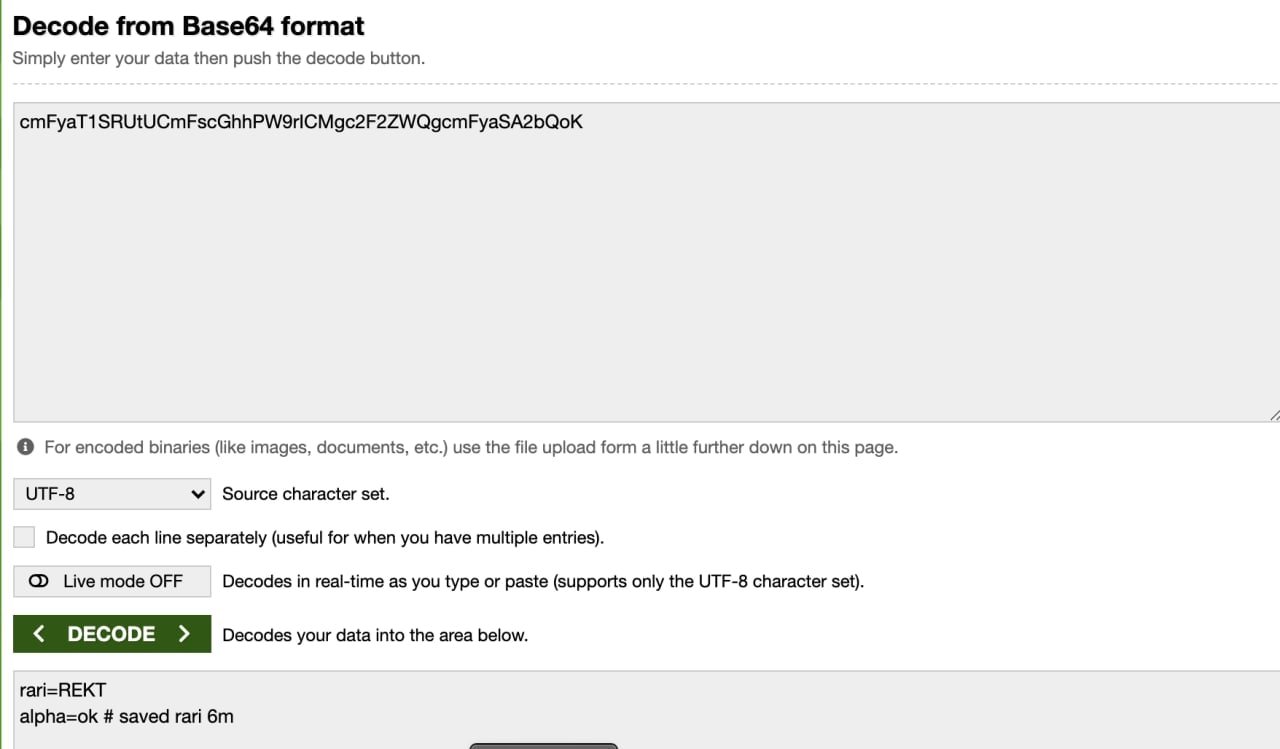

我们在调查一个跨链杀手的行为,他用Value DeFi的黑钱来支持他们对Rari Capital的袭击。

5,346BNB(380万美元)被盗,换成了1000ETH。

攻击者在BSC上的行为如下:

1:创建一个假的代币,然后在PankeSwap上与BNB一起充值流动性池,以便使用Alpaca Finance

2:与Alpaca Finance进行交互,当调用approve()以获得假币时,会调用一个payload ,这允许攻击者通过Codex farm使用VSafe获得vSafeWBNB。

3:将vSafeWBNB转换为WBNB

4:通过Anyswap将WBNB转移到以太坊。

重复2次。

对Rari的袭击如下:

1:创建一个假币,然后在SushiSwap上充值流动性池

2:与Alpha Homora进行交互,其中payload也被调用,这样攻击者就可以在Rari ETH池合约中得到ibETH。

3:在Rari的ETH池子里把ibETH转换成ETH。

结果,2900ETH(1110万美元)被盗,另外1700ETH在Rari团队采取行动之前也处于危险之中。

这两次攻击的总利润是1500万美元的ETH。

在袭击发生后,Rari Capital治理代币$RGT的价格急剧下跌。

攻击者决定就涉及的协议发表自己的意见,但他们似乎改变了主意,并试图取消交易。然而,他们把Gas费调得太低,取消的时间长达20分钟,让每个人都有时间看到他们的消息。

这种攻击技术类似于Evil Pickle Jar,看起来在未来会变得更加普遍。

尽管使用了不同的协议,但使用了相同的漏洞原理。

Alpaca/Alpha,vSafe/Rari,PancakeSwap/SushiSwap-它们之间的相互作用建立在这样一种方式上,这种攻击很容易在另一条链上重复。

DeFi协议之间的互操作性正在增加,而且模糊的界限使得逃跑路线更加容易。

在激情的二十多岁年纪,无情的人得到了回报,任何起诉似乎都不太可能。

在密码技术领域还有那么多其他表层犯罪,谁会因为合约漏洞试图起诉那些人?况且有那么多是匿名开发者。

REKT作为匿名作者的公共平台,我们对REKT上托管的观点或内容不承担任何责任。

捐赠 (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

声明:

REKT对我们网站上发布的或与我们的服务相关的任何内容不承担任何责任,无论是由我们网站的匿名作者,还是由 REKT发布或引起的。虽然我们为匿名作者的行为和发文设置规则,我们不控制也不对匿名作者在我们的网站或服务上发布、传输或分享的内容负责,也不对您在我们的网站或服务上可能遇到的任何冒犯性、不适当、淫秽、非法或其他令人反感的内容负责。REKT不对我们网站或服务的任何用户的线上或线下行为负责。

您可能也喜欢...

被锁起来

从青少年DeFi英雄到SEC眼中的恶棍。Rari Capital如何遭遇两次致命黑客攻击,被指控欺诈,最终消失——留下了一片冻结资金的墓地,以及代码与傲慢相遇时的深刻教训。

Level Finance - 翻车

Level Finance被铲平了。 昨天,价值110万美元的推荐奖金从基于BSC的合约平台上被盗走。这次攻击最初在一个多星期前就尝试过,但似乎没有人注意到。一个警告能拯救Level吗?

Merlin DEX - 翻车

Merlin玩起了经典的DeFi魔术,180万美元就在一阵烟雾中消失了。zksync原生DEX刚刚完成Certik对它的审计。怎么能给如此容易抽毯子的协议大开绿灯? 用户是不是也要受到谴责?