Inverse Finance - 翻车

Inverse Finance被黑约1500万美元。

这次攻击引起专家的注意。

这次专业的黑客攻击让一位匿名用户操纵了INV的价格,并帮助自己从基于ETH的借贷协议中获得了独家交易。

这一切是如何发生的?

来源: Igor Igamberdiev 和 Peckshield.

约1560万美元以下列形式被盗:

-

1588 ETH

-

94 WBTC

-

400万 DOLA

-

39.3 YFI

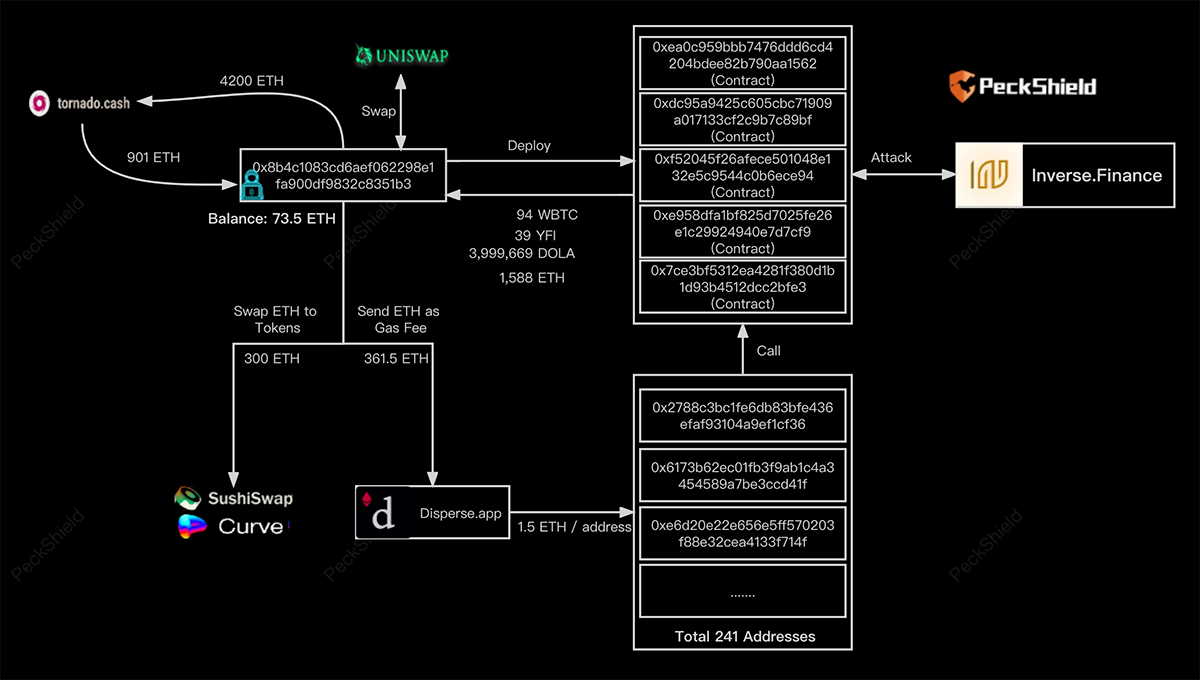

首先,攻击者从Tornado Cash提取901个ETH。

然后通过Disperse将1.5ETH转移到241个干净的地址,并部署了五个不同的合约,其中只有一个是真的。

然后通过SushiSwap上的INV-WETH对,他将500个ETH换成1700 INV,由于流动性低,大大改变了价格(涨50倍)。

同时,他开始进行垃圾交易,以成为第一个进入下一个区块的人,并从SushiSwap获得一个通胀的价格。

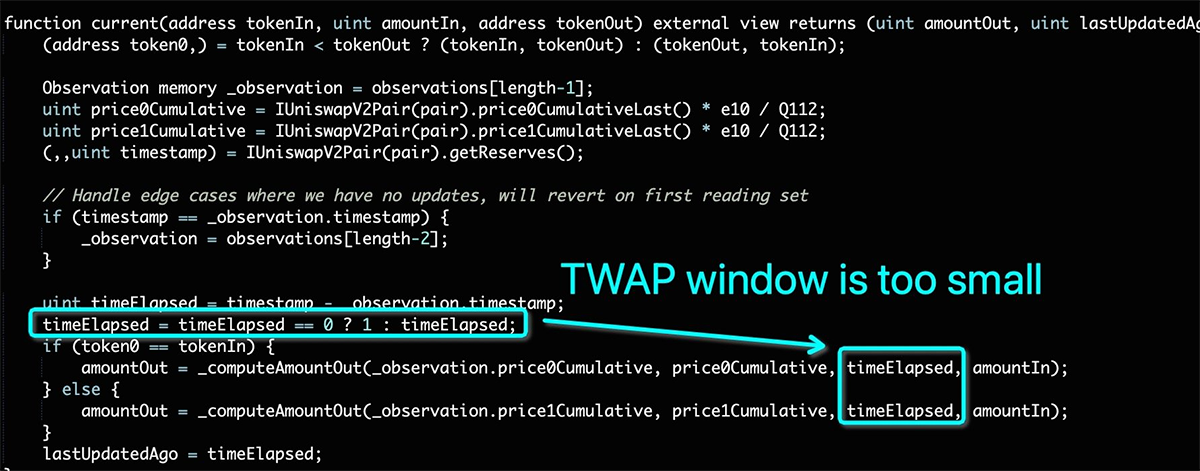

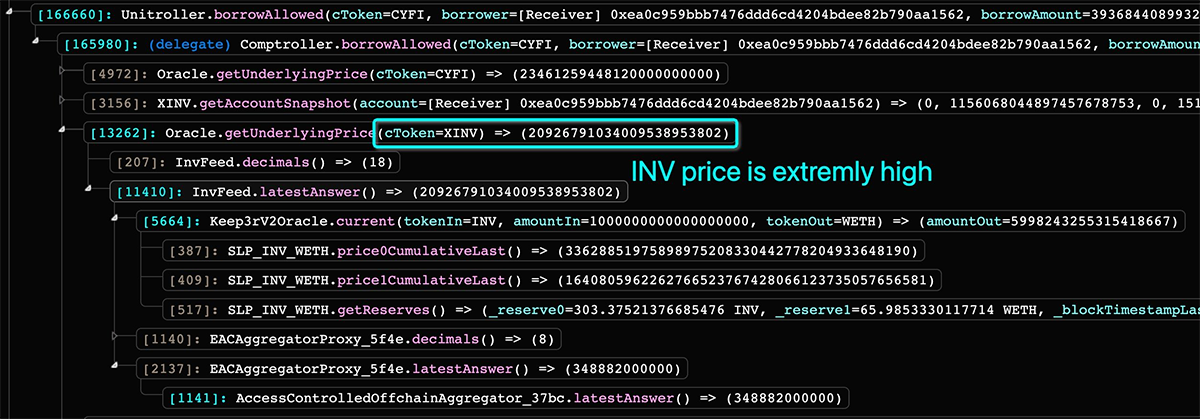

Inverse Finance的预言机,通过Keeper Network,最终将SushiSwap TWAP作为预言机,返回的价格使平台上的INV代币贵得惊人。

然后,攻击者将他的1700 INV(公允价格--64.4万美元)作为抵押品存入,并(永久)借走1560万美元。

Peckshield提供了以下的可视化信息。

我们更希望黑客在周末休息,但谢天谢地,至少这不是另一个“私钥被泄露”的案例。

此后,Inverse Finance发布了他们的官方声明,一些知识渊博的社区成员指出了这种攻击技术的复杂性/高效性。

Flash机器人专家@bertcmiller自己说:

“Inverse Finance的黑客是我见过的最有MEV意识的黑客之一。"

"[攻击者]将一个预言机的价格在多个区块中保持在一个疯狂的水平上,阻止了套利机器人将价格拉回原位,并阻挡了普通的抢跑。"

Chainlinkgod,(当一个预言机被利用时,他总是有话要说) 也指出:

"依靠一个由单一的交易冷清的DEX交易对产生的TWAP预言机,且时间窗口很短,加剧了市场操纵风险。"

攻击发生后,在Twitter Spaces中,Inverse Finance表示,他们正在与Chainlink合作,一旦流动性要求得到满足,将推出一个INV价格源。然后这将取代目前的TWAP预言机。

虽然这些风险在事后看来是显而易见的,但很明显,这不是一项业余的工作。

即使是行业中的佼佼者,有时也会戴上黑帽子......

也许最好不要激怒他们。

REKT作为匿名作者的公共平台,我们对REKT上托管的观点或内容不承担任何责任。

捐赠 (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

声明:

REKT对我们网站上发布的或与我们的服务相关的任何内容不承担任何责任,无论是由我们网站的匿名作者,还是由 REKT发布或引起的。虽然我们为匿名作者的行为和发文设置规则,我们不控制也不对匿名作者在我们的网站或服务上发布、传输或分享的内容负责,也不对您在我们的网站或服务上可能遇到的任何冒犯性、不适当、淫秽、非法或其他令人反感的内容负责。REKT不对我们网站或服务的任何用户的线上或线下行为负责。