Fortress Protocol - 翻车

Fortress Protocol是BSC上JetFuel Finance的借贷部分,昨天被掠夺了300万美元。

项目的预言机和治理过程的薄弱防御措施,使入侵的黑客能够通过恶意提案并操纵抵押品的价格。

虽然合约仍然有效,但团队已经暂停了平台的用户界面,并启动了一个后续提案来修复损失。

然而,随着300万美元的消失,这是否会让Fortress成为一片废墟?

来源:BlockSecTeam, Certik

由于价格提交()函数是可公开调用的,该协议的喂价预言机很容易被篡改。

再加上一个增加FTS作为抵押品的恶意提案(系数为70000000000000),攻击者只用了100个FTS(黑客攻击前的价格约为4.5美元)作为抵押品,就能从平台上抽走所有资产。

攻击的资金来自ETH(在BSC上),最初来自以太坊主网上的Tornado Cash。这些资金随后被换成了大量的FTS,用于达到恶意提案的法定人数并作为抵押品。

在攻击之后,攻击者总共向Tornado Cash存入了1048个ETH(260万美元)和40万DAI。

预言机攻击tx:0x13d198...

攻击者在BSC和ETH上的地址:0xA6AF2872176320015f8ddB2ba013B38Cb35d22Ad

该项目网站将ChainLink列为其"合作者"(原文如此),但他们的预言机专业知识似乎并不在"合作 "之列。

Fortress Protocol被Hash0x和EtherAuthority审计过,这是我们排行榜上的两个新名字,它们都没有发现代码中的任何预言机漏洞。

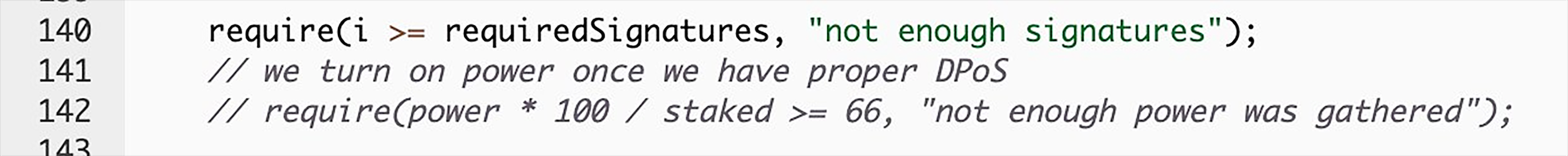

虽然攻击者能够通过投票门槛,但他们的恶意治理提案却活跃了3天。为什么可疑的投票没有得到处理?

我们再次看到,在治理中保持警惕是很重要的,不仅对团队,而且对所有用户。

背后的JetFuel Finance生态系统会不会赔偿用户的资金损失?

REKT作为匿名作者的公共平台,我们对REKT上托管的观点或内容不承担任何责任。

捐赠 (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

声明:

REKT对我们网站上发布的或与我们的服务相关的任何内容不承担任何责任,无论是由我们网站的匿名作者,还是由 REKT发布或引起的。虽然我们为匿名作者的行为和发文设置规则,我们不控制也不对匿名作者在我们的网站或服务上发布、传输或分享的内容负责,也不对您在我们的网站或服务上可能遇到的任何冒犯性、不适当、淫秽、非法或其他令人反感的内容负责。REKT不对我们网站或服务的任何用户的线上或线下行为负责。

您可能也喜欢...

Level Finance - 翻车

Level Finance被铲平了。 昨天,价值110万美元的推荐奖金从基于BSC的合约平台上被盗走。这次攻击最初在一个多星期前就尝试过,但似乎没有人注意到。一个警告能拯救Level吗?

Merlin DEX - 翻车

Merlin玩起了经典的DeFi魔术,180万美元就在一阵烟雾中消失了。zksync原生DEX刚刚完成Certik对它的审计。怎么能给如此容易抽毯子的协议大开绿灯? 用户是不是也要受到谴责?

Hundred Finance - 翻车 2

在4月15日Hundred Finance在Optimism上遭遇了740万美元的攻击。在与Agave DAO和Meter被一起报道后,该协议迎来了自己的首场专属报道。现在Hundred在排行榜上的总损失金额为1690万美元...这次又是因为何故?