BonqDAO - 翻车

BonqDAO被“砰(bonk)”了1.2亿美元。

但是,匿名黑客只拿走了不到200万美元。

周三,基于Polygon的借贷和稳定币协议受到了两个阶段的攻击,这是又一起预言机操纵的案子。

Twitter上@spreekaway发出了警报,他在推特上直播了被盗资金的砸盘情况。受影响的协议,BonqDAO和AllianceBlock(其ALBT代币被用于该漏洞),都在随后的几个小时内确认了黑客攻击。

尽管所有的行动在链上都是可见的,BonqDAO电报管理员试图淡化这一事件,而彼时彼刻团队可能正急于确认发生了什么。

不能容忍散播恐慌和欺诈。

可rekt.news认为:"使用即时价格信息进行抵押品估值才是不被允许的"。

信息来源:Peckshield, Beosin

黑客的地址:0xcacf2d28b2a5309e099f0c6e8c60ec3ddf656642

攻击交易实例:0x31957ecc...

被攻击的智能合约:0x8f55d884cad66b79e1a131f6bcb0e66f4fd84d5b

Samczsun对这次攻击总结如下:

黑客说"现在1ALBT=50亿MATIC",Bonq说 "好"。

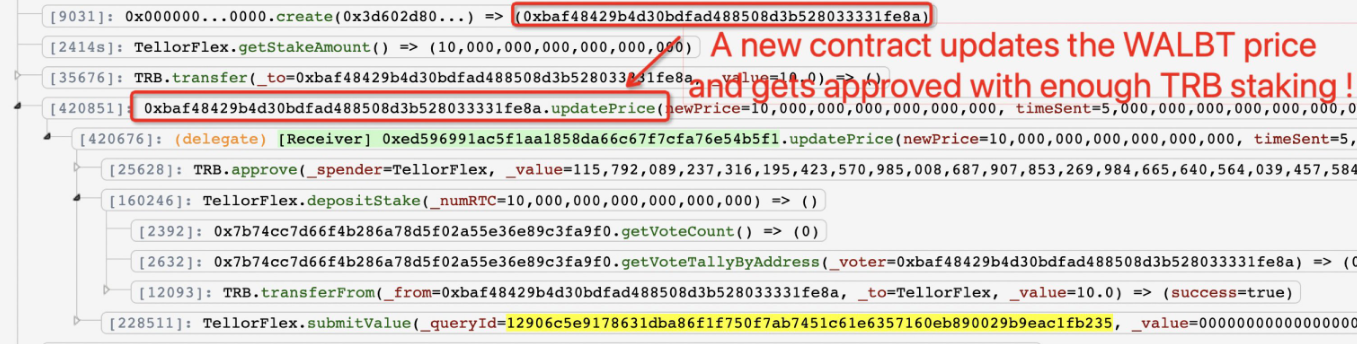

黑客通过质押10个TRB代币(价值仅约175美元),能够手动更新Tellor的(封装好的)WALBT抵押品的喂价。

然后,黑客使用submitValue函数向预言机报告WALBT价格,由于BonqDAO使用即时价格,黑客能够在同一tx内用涨价极多的抵押品进行借款。

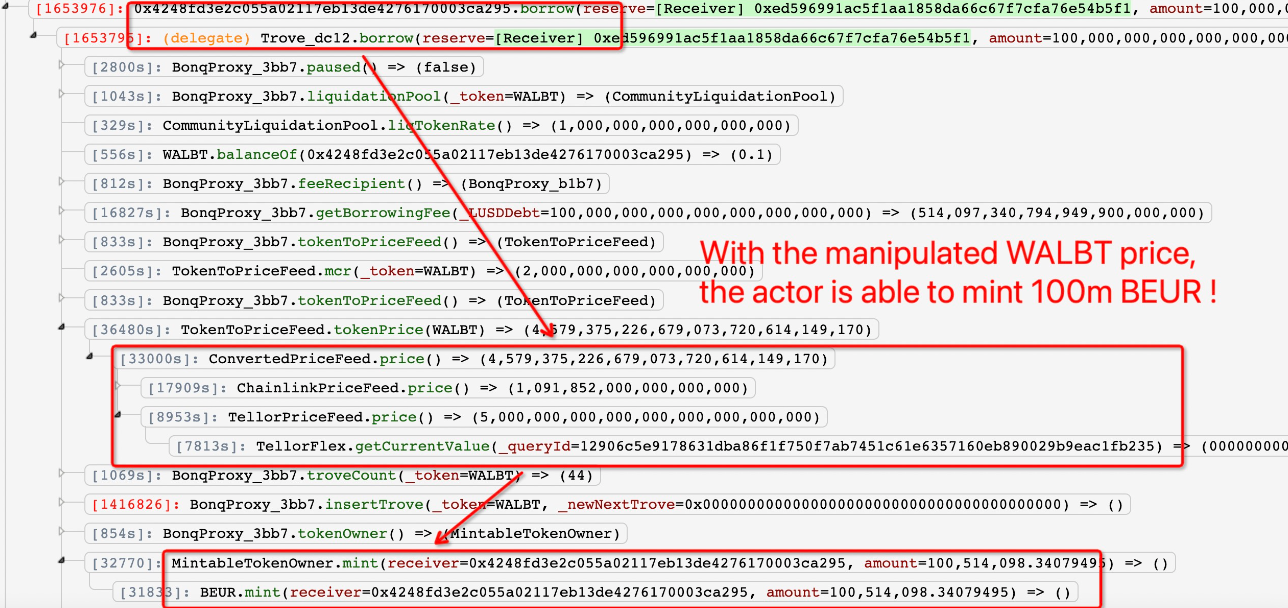

首先,ALBT价格被提高,允许黑客用0.1WALBT抵押品铸造1亿BEUR——Bonq的锚定欧元的稳定币。

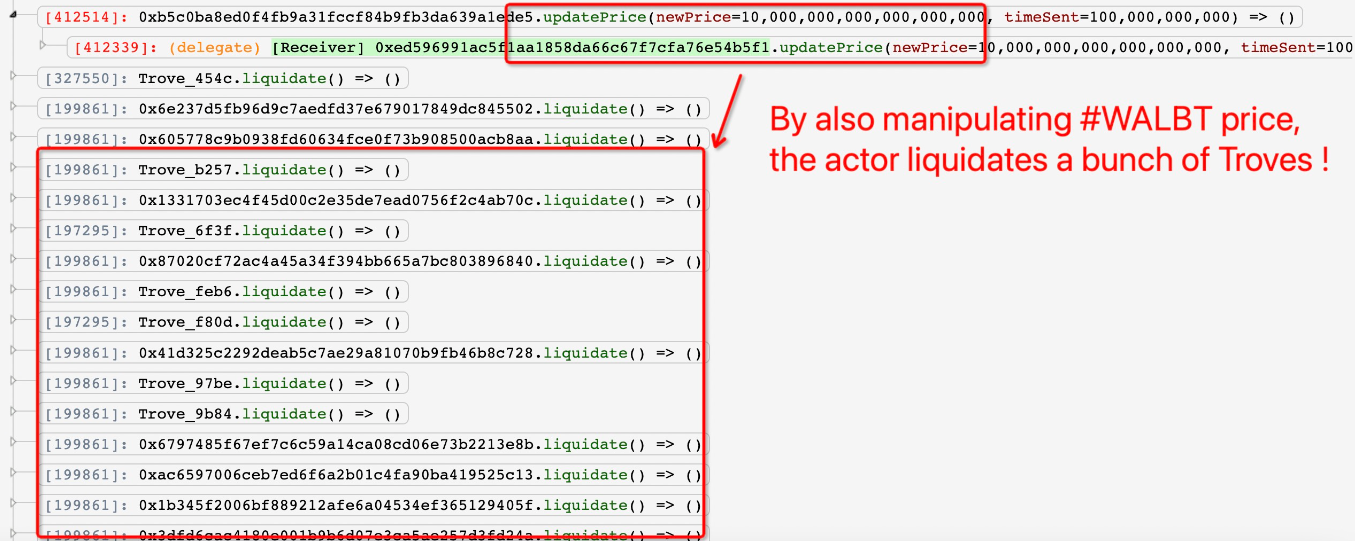

在随后的交易中,WALBT价格被设置得极低,允许黑客清算用户的WALBT抵押品,并净赚约1.13亿WALBT。

Beosin提供了逐步的说明:

黑客调用TellorFlex合约的depositStake函数,存入10TRB。为什么是10个TRB?我们可以看到,takeAmount正好是10*10^18。

接下来,黑客调用submitValue函数,提交一个改变$WALBT价格的请求。该函数确定调用者的质押金额是否已达到预先设定的takeAmount,这就是为什么黑客需要首先质押10个TRB代币(10^18是小数点)。

这个函数将记录调用者提交的价格,在这种情况下是50000000000000000000000000。

价格确定后,黑客调用Bonq合约的createTrove函数来创建trove(0x4248FD)合约,这是一个数据记录、借贷和清算的合约。接下来,黑客将0.1WALBT质押到合约中,进行借贷操作。

通常情况下,借款金额应<0.1WALBT,以确保抵押率在安全范围内。但在这份合约中,抵押品价值的计算是通过TellorFlex合约进行的。黑客已经提高了WALBT的价格,因此能够借到1亿美金BEUR。

黑客在第二笔交易中将WALBT的价格调低。当WALBT价格极低时,其他用户抵押WALBT的抵押率将处于清算状态,使黑客能够以低成本清算其他用户抵押的WALBT,最终获得约1.14亿WALBT。

—

据流传的报道,按照黑客攻击时的代币价格,损失高达1.2亿美元。但低流动性意味着黑客迄今只设法将战利品换成了价值约170万美元的ETH和DAI。

然而,对BonqDAO的损害是巨大的,TVL从昨天的1300万美元耗尽到写这篇文章时的约10万美元。

被盗的BEUR在Polygon上被抛售,价值仅仅50万美元多一点。然后,资金被发送到黑客的以太坊地址,在那里,ALBT被反复砸盘换成ETH。黑客的ETH地址目前持有711个ETH(约120万美元)和53.5万DAI,以及8900万ALBT(据称价值约300万美元,如果他能找到地方出售...)。

BlockSec提供了一份详细的资金流程图,可以在这里找到。黑客在攻击前不久通过Tornado Cash转入ETH充值,被盗的资金后来又被存入了混币器。

在Omniscia对BonqDAO的审计中,对"多个漏洞以及核心设计缺陷"表示担忧。

根据Omniscia的事后报道,BonqDAO决定:

对当时审计的实施代码不再调整,未来选择集成Chainlink预言机。

审计结束后Bonq Protocol进行过多次重大升级,包括存在漏洞的所有合约(ConvertedPriceFeed, ChainlinkPriceFeed,以及TellorPriceFeed)。这些合约从未出现在Omniscia团队审计范围内,因此可以认为是未经审计的代码。

虽然可能是BonqDAO有漏洞,但AllianceBlock在这次事件中遭受了重大的附带损失。

Bonq用户清算的ALBT被抛售导致其价格在攻击后暴跌约75%。AllianceBlock表示,他们将根据黑客攻击前的快照,重新发行代币并空投给用户。

Bonq的欧元稳定币BEUR已经跌至低于其锚定价格的约25%,DAO的代币BNQ的价格也受到了超过30%的跌幅打击。

就这个漏洞而言AllianceBlock可能没有过错,但也许他们需要在尽职调查方面下功夫。

这可能不是DeFi最令人兴奋的部分,但它肯定是最重要的部分之一。

如果AllianceBlock想实现他们"无缝连接DeFi和TradFi"的目标,也许他们应该采取更多的TradFi方式来进行尽职调查。

但看起来对Bonq来说可能为时已晚。

REKT作为匿名作者的公共平台,我们对REKT上托管的观点或内容不承担任何责任。

捐赠 (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

声明:

REKT对我们网站上发布的或与我们的服务相关的任何内容不承担任何责任,无论是由我们网站的匿名作者,还是由 REKT发布或引起的。虽然我们为匿名作者的行为和发文设置规则,我们不控制也不对匿名作者在我们的网站或服务上发布、传输或分享的内容负责,也不对您在我们的网站或服务上可能遇到的任何冒犯性、不适当、淫秽、非法或其他令人反感的内容负责。REKT不对我们网站或服务的任何用户的线上或线下行为负责。

您可能也喜欢...

Level Finance - 翻车

Level Finance被铲平了。 昨天,价值110万美元的推荐奖金从基于BSC的合约平台上被盗走。这次攻击最初在一个多星期前就尝试过,但似乎没有人注意到。一个警告能拯救Level吗?

Merlin DEX - 翻车

Merlin玩起了经典的DeFi魔术,180万美元就在一阵烟雾中消失了。zksync原生DEX刚刚完成Certik对它的审计。怎么能给如此容易抽毯子的协议大开绿灯? 用户是不是也要受到谴责?

Hundred Finance - 翻车 2

在4月15日Hundred Finance在Optimism上遭遇了740万美元的攻击。在与Agave DAO和Meter被一起报道后,该协议迎来了自己的首场专属报道。现在Hundred在排行榜上的总损失金额为1690万美元...这次又是因为何故?