Badger - 翻车

路杀动物(在公路上被车撞死的动物)翻车。

Badger挂了。

以wBTC和ERC20等多种形式被盗1.2亿美元。

一场前端攻击使Badger DAO位列排行榜第四名。

无限的授权意味着无限的信任--我们知道在DeFi中不应该这样做。

但是,如果前端被破坏,是否应该期望普通用户在钱包授权时能发现非法的合约?

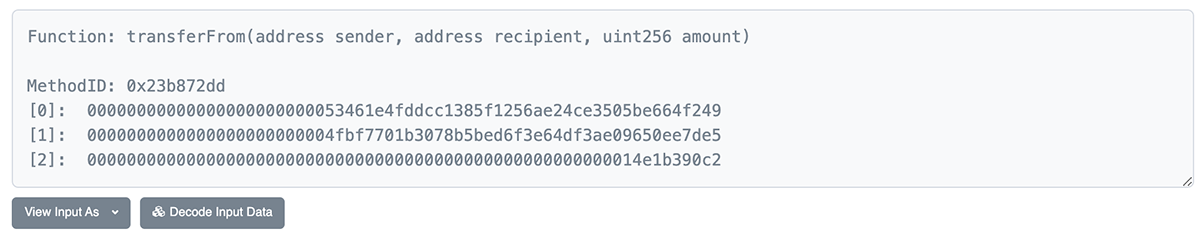

一个未知的第三方植入额外的授权合约,将用户的代币发送到他们自己的地址。从UTC时间2021年12月2日00:00:23开始,攻击者使用这些被盗来的信任填充他们的钱包。

当用户的地址被榨干的消息传到Badger团队那里时,他们宣布已经暂停项目的智能合约,恶意交易在进行2小时20分钟左右开始失败。

BadgerDAO的目标是将比特币带到DeFi。该项目由各种金库组成,供用户在以太坊上获得封装的比特币的收益。

绝大多数被盗资产是金库存款代币,然后被套现,底层比特币桥接回比特币网络,而ERC20代币留在以太坊上。

这里总结了被盗资金的当前状况。

关于该项目Cloudflare账户泄露的传言一直在流传,还有一些其他安全漏洞。

当用户试图进行正常的存款和领取收益交易时,弹出授权窗口,形成一个无限的钱包授权基础,允许攻击者直接从用户的地址转移比特币相关代币。

根据派盾的报告,首次授权黑客地址的实例发生在几乎两周前。此后任何与平台交互的用户,都可能在无意中批准授权黑客提走资金。

超过500个地址已经授权黑客地址:0x1fcdb04d0c5364fbd92c73ca8af9baa72c269107

检查授权情况并在此撤销: etherscan.io/tokenapprovalchecker

交易示例:转走约900byvWBTC,价值超过5000万美元。 受害者在大约6小时前通过 increaseAllowance() 函数授权攻击者的地址,可以无限制地花费资金。

最终,幸亏Badger的 transferFrom() 函数中一个 "不寻常"的功能,该团队能够暂停所有活动,阻止资金进一步流失。

如果像Badger这样声名在外的长期存在项目会这样翻车,而一些蓝筹项目也差点出事,那么DeFi用户就不能对他们最大仓位的安全性过于放心。多样性是生存的关键。

尽管人们通常强调要检查URL,并确保你在与适当的对象交互,但在本次案例中对用户并无帮助。

前端至少在12天前就被操纵。

Badger怎么没有注意到?

一位用户在Discord中标记一笔可疑的 increaseAllowance() 授权。

为什么Badger的开发人员没有调查呢?

对于有经验的用户来说,这类虚假的授权可能很容易发现,而且在签署交易之前,通过复制/粘贴地址到Etherscan,很容易检查任意合约的有效性。

但是,为了让DeFi实现"大规模采用",这些额外的预防措施必须被简化。

在那之前,我们只能践行良好的钱包和授权卫生习惯。

REKT作为匿名作者的公共平台,我们对REKT上托管的观点或内容不承担任何责任。

捐赠 (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

声明:

REKT对我们网站上发布的或与我们的服务相关的任何内容不承担任何责任,无论是由我们网站的匿名作者,还是由 REKT发布或引起的。虽然我们为匿名作者的行为和发文设置规则,我们不控制也不对匿名作者在我们的网站或服务上发布、传输或分享的内容负责,也不对您在我们的网站或服务上可能遇到的任何冒犯性、不适当、淫秽、非法或其他令人反感的内容负责。REKT不对我们网站或服务的任何用户的线上或线下行为负责。

您可能也喜欢...

Level Finance - 翻车

Level Finance被铲平了。 昨天,价值110万美元的推荐奖金从基于BSC的合约平台上被盗走。这次攻击最初在一个多星期前就尝试过,但似乎没有人注意到。一个警告能拯救Level吗?

Merlin DEX - 翻车

Merlin玩起了经典的DeFi魔术,180万美元就在一阵烟雾中消失了。zksync原生DEX刚刚完成Certik对它的审计。怎么能给如此容易抽毯子的协议大开绿灯? 用户是不是也要受到谴责?

Hundred Finance - 翻车 2

在4月15日Hundred Finance在Optimism上遭遇了740万美元的攻击。在与Agave DAO和Meter被一起报道后,该协议迎来了自己的首场专属报道。现在Hundred在排行榜上的总损失金额为1690万美元...这次又是因为何故?