LEVEL FINANCE - REKT

Level Finance level atladı.

Dün, BSC tabanlı perp platformundan 1,1 milyon dolarlık üye (referral) ödüllleri çalındı.

Alarm, (saldırı hala devam ederken) definalist tarafından verildi ve iki saat sonra da Level Finance ekibi tarafından onaylandı.

Neyse ki, kayıplar proje yönlendirme programıyla sınırlı kaldı ve Hazinedeki fonlar ile LP güvendeydi.

Hacker BNB karşılığında LVL tokenlarını boşaltınca başlangıçta fiyatı %65 oranında düşürdü, ancak bu düşüş büyük ölçüde toparlandı.

İlk olarak bir hafta önce saldırı girişiminde bulunulmuştu, ancak görünüşe göre kimse fark etmedi.

Erken bir uyarı acaba Level'i kurtarabilir miydi?

Kaynak: Peckshield, BlockSec

Level Finance'nin LevelReferralControllerV2 kontratı,tekrarlanan üye ödül taleplerinin aynı döngü içinde işlenmesine izin veren bir hata içeriyordu.

İstismarcı, birçok üye referansı oluşturarak ve swap yapmak için flash loanlar kullanarak saldırıyı hazırladı ve böylece ödül katmanlarını artırdı.

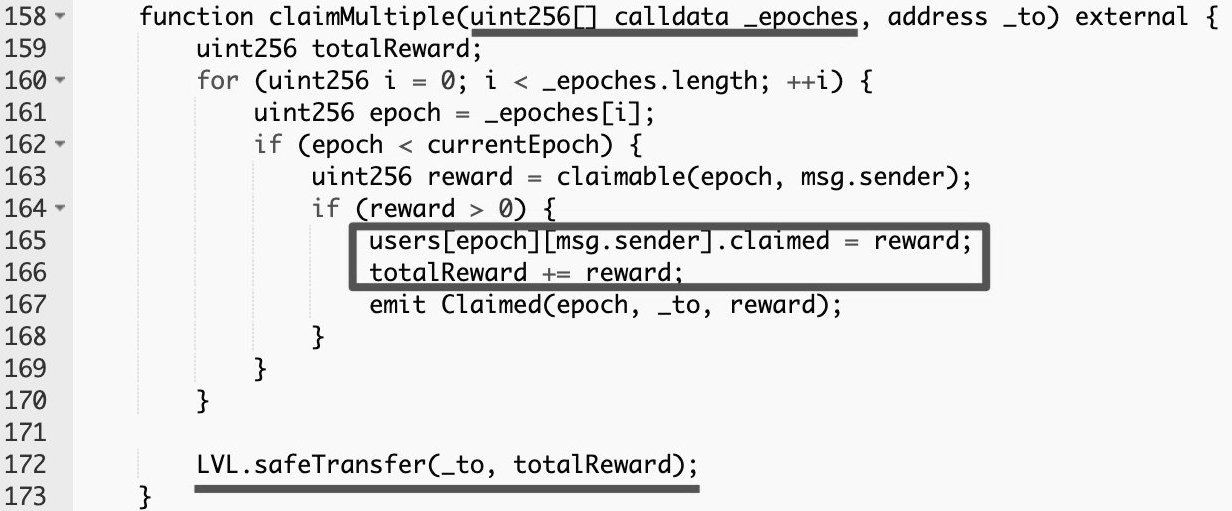

claimMultiple fonksiyonu, claim işleminin yeniden kullanılmadığına dair bir kontrol içermez:

İstismarcının adresi: 0x70319d1c09e1373fc7b10403c852909e5b20a9d5

İstismar işlemi: 0xe1f25704…

LevelReferralControllerV2 kontratı: 0x977087422C008233615b572fBC3F209Ed300063a

Proje, Quantstamp ve Obelisk tarafından denetlendi ve her ikisi de projenin Çekirdek kontratları kapsamında olan LevelReferralControllerV2'yi incelemelerine rağmen hatayı fark edemedi.

GÜNCELLEME 09/05/2023 - Quantstamp, rekt.news ile iletişime geçerek güvenlik açığının denetimlerinin ardından ortaya çıktığını bildirdi. DM yoluyla şu açıklamayı yaptılar:

Güvenlik açığı, 18 Nisan'da yapılan bir upgrade sırasında (bscscan.com/tx/0xe0a8e635f…) LevelReferralControllerV2'nin proxy'sinin (bscscan.com/address/0x9770…) zayıf uygulamasına (bscscan.com/address/0x9f00…) upgrade edilmesiyle dahil edildi.

Bu kod, Quantstamp tarafından denetlenen commit işleminde belirtilen denetim raporunda (certificate.quantstamp.com/full/level-fin…) bulunan koddan farklıdır. Söz konusu zayıf uygulamanın kaynak kodu, commit edilen Level Finance'in GitHub'daki resmi genel halka açık repository'sinde kayıtlı değildir. (github.com/level-fi/level…).

Toplamda 214.000 LVL tokenı, istismarcı tarafından boşaltıldı ve bunları, yazı yazıldığı sırada yaklaşık 1,1 milyon dolar değerinde olan 3.345 BNB ile swapladı. Fonlar şu anda saldırganın adresinde bulunmaktadır.

Tokenların satılması, LVL fiyatının 8,42 dolardan 2,93 dolara (-%65) düşmesine neden oldu, ancak fiyat, saldırının ardından önemli ölçüde toparlandı.

BlockSec tarafından belirtildiği gibi, hackerın ilk girişimleri ile nihai başarılı istismar arasında geçen bir hafta, zincir üstü izleme sistemlerinin potansiyelini gösteriyor.

DeFi protokolleriyle alışılmadık şekillerde etkileşim kurmak için tasarlanmış kod içeren kötü amaçlı kontratlar oluşturulduğunda, Forta, Sentinel ve Spotter gibi araçlar, eylemleri şüpheli olarak algılayabilir ve ekipleri buna göre uyarabilir.

Ancak, pek çok olayda bu kadar çok uyarı olmaz.

DeFi protokollerinin, bir blokta tüm fonları SAFU iken diğer blokta REKT olabilir.

Bununla birlikte, genellikle bir hackin gerçekleştirilebilmesi için bir saldırı kontratının deploy edilmesi gerekir. Kontratları duraklatma özelliği olan daha merkezi protokoller için birkaç dakikalık erken bir uyarı bile faydalı olabilir.

Olmadığında ise, BlockSec'in kendi whitehat frontrunning sistemi birkaç vakaya müdahale ederek fon tasarrufu sağladı ve hackerın çabalarını engelledi.

Belki tamamen merkeziyetsiz olan ve kendi kendini yürüten kodu koruyan zincir üstü nöbetçi kodların geleceği şimdilik çok uzak görünüyor olabilir…

…ama geleceğin ne getireceğini kim bilebilir?

REKT, anonim yazarlar için halka açık bir platform olarak hizmet eder, REKT'te bulunan görüşler veya içerik için hiçbir sorumluluk kabul etmiyoruz.

bağış yap (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

sorumluluk reddi:

REKT, Web Sitemizde veya hizmetlerimizle bağlantılı olarak web sitemizin ANON yazarı veya REKT tarafından gönderilen, yayınlanan veya neden olunan hiçbir içerikten hiçbir şekilde sorumlu veya yükümlü değildir. Anon yazarın davranışları ve gönderileri için kurallar sağlamamıza rağmen, onun web sitemizde veya hizmetlerimizde yayınladığı, ilettiği veya paylaştığı şeylerden sorumlu değiliz veya web sitemizde ve hizmetlerimizde karşılaşabileceğiniz herhangi bir saldırgan, uygunsuz, müstehcen, yasa dışı veya başka şekilde sakıncalı olan içerikten sorumlu değiliz. REKT, Web Sitemizin veya Hizmetlerimizin herhangi bir kullanıcısının çevrimiçi veya çevrimdışı davranışlarından sorumlu değildir.

bunu da beğenebilirsin...

Safemoon - REKT

Çok da safe değilmiş. Dün, Safemoon, projenin en son güncellemesinde ortaya çıkan bir hata yüzünden 8,9 milyon dolar değerinde kilitli olduğu varsayılan LP'yi kaybetti. Bakalım Safemoon son evresinde mi?

BNB BRIDGE - REKT

BNB köprüsünde yarım milyarın üzerinde vurgun. Bir zincir bir anda durdurulabiliyor ve başlatılabiliyorsa, gerçekten merkeziyetsiz olarak kabul edilebilir mi? Yine bir başka köprü istismarı, yine lider tablosuna bir başka tepeden giriş...

Gym Network - REKT

Gym Network, “tokenleriniz için mükemmel bir antrenman programı” sunuyor ancak 2,1 milyon dolar kaybederek sakatlandı. Projenin iki denetimi geçen ay yapılmıştı. Neden yeni kodu sahalara bu kadar çabuk sokup sakatlanma riskine giresiniz ki?