Протокол THORChain - REKT 2

Несколько дней назад протокол разгромили на $5 миллионов.

После второго страйка они потеряли еще $8 миллионов.

Хакер ясно дал THORChain понять, с кем они имеют дело. Но, видимо, для них его намек прозвучал недостаточно ясно, потому что изначально THORChain подумали, что проиграли $800 тысяч белому хакеру.

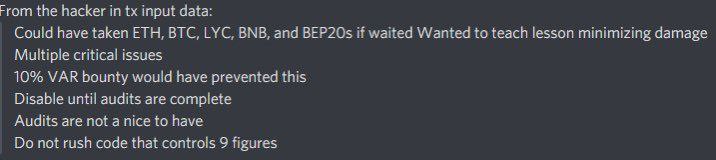

Данные транзакции рассказали совершенно другую историю:

THORChain всегда придерживался очень расслабленного тона в своем официальном аккаунте в Твиттере, и даже после атаки они продолжили в том же духе.

Когда ты теряешь свыше 10 миллионов фондов своих пользователей за 10 дней, праздновать увеличение количества фолловеров - плохая идея.

Новые фолловеры пришли посмотреть, как вы истекаете кровью, они не являются признаком вашего успеха.

Вовлеченность сообщества THORChain остается высокой, но теперь, когда они пострадали, она проявляется иначе.

Следующее сообщение было найдено в транзакции холдера RUNE атакующему.

"Жестоко."

Что спровоцировало такую злость?

Источник: Halborn Security

Наблюдение за атакой началось 22.07.2021 - 21:42 GMT

Объектом атакующего стал компонент Thorchain Bifrost через контракт ETH Router.

В транзакциях фигурируют следующие адреса.

Роутер: 0xc145990e84155416144c532e31f89b840ca8c2ce

Хранилище: 0xf56cba49337a624e94042e325ad6bc864436e370

Контракт атаки: 0x700196e226283671a3de6704ebcdb37a76658805

Кошелек атаки (сгенерированный Tornado Cash): 0x8c1944fac705ef172f21f905b5523ae260f76d62

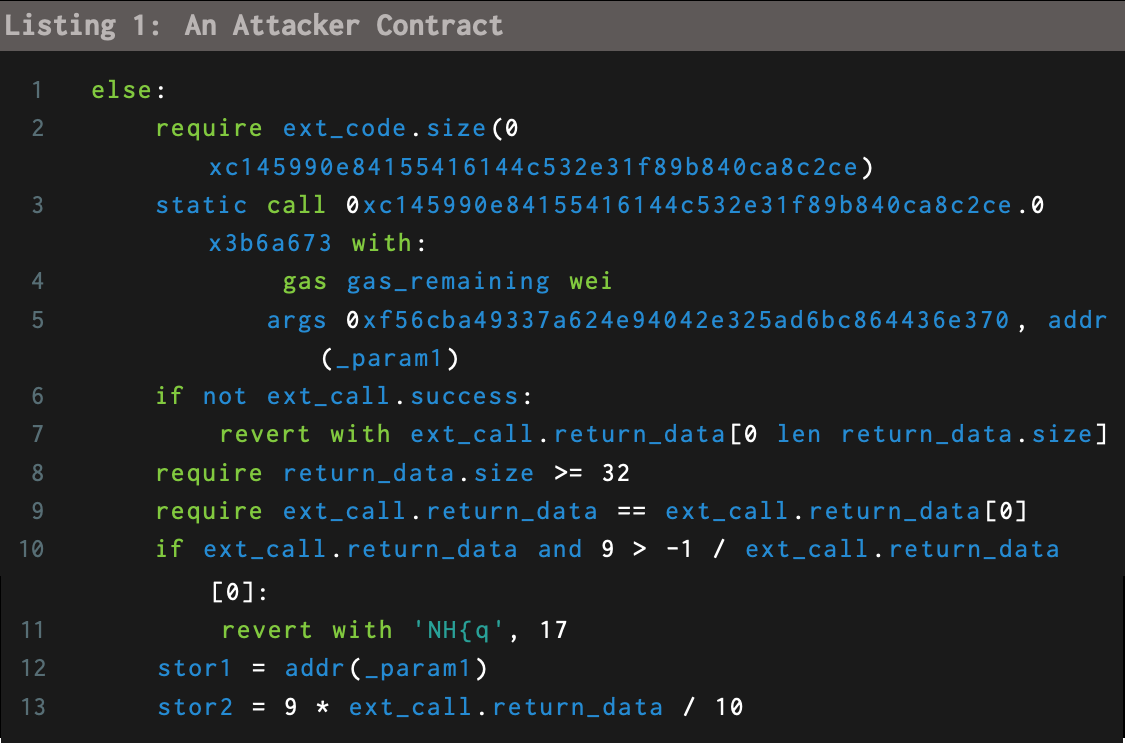

Ниже приведены простые шаги атаки.

Атакующий создал фальшивый роутер (Contract Address), затем произошла эмиссия события депозита, когда атакующий послал ETH.

Атакующий проходит returnVaultAssets() с помощью небольшого количества ETH, но роутер определен как хранилище Asgard.

Он посылает ETH в фальшивое хранилище Asgard через роутер Thorchain.

Это создало фальшивое событие-депозит со зловредным значением в поле memo.

Thorchain Bifrost интерпретирует это как нормальный депозит и возмещает деньги атакующему из-за неправильного определения memo.

Последняя транзакция, выполненная атакующим

Транзакции, направленные в THORChain, передают намерение пользователя с помощью поля MEMO в чейнах, в которых содержится настраиваемый пользовательский ввод.

THORChain проверяет объект транзакции, так же как и MEMO, чтобы обработать транзакцию, поэтому нужно позаботиться о том, чтобы MEMO и транзакция были годными. В противном случае THORChain автоматически возвращает деньги. (Ссылка.)

Мишенью атакующего стала логика возмещения. Атаку можно описать как Упущение в управлении множеством одновременных событий.

Потери (~$8M USD)

966.62 ALCX

20,866,664.53 XRUNE

1,672,794.010 USDC

56,104 SUSHI

6.91 YFI

990,137.46 USDT

Цена токена RUNE упала на 25%, и вдобавок на пользователей свалились новые плохие новости.

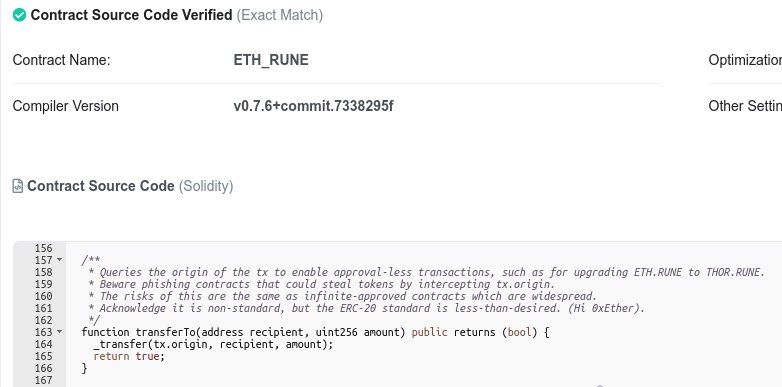

Так же как и в предыдущем эксплоите, уязвимость, появившаяся вследствие решений, активно принимаемых разработчиками, была найдена в коде контракта токена RUNE.

Несколько часов спустя после атаки многие адреса начали получать прежде неизвестный токен: UniH.

Баланс RUNE тех пользователей, которые попытались продать это токен, был опустошен в момент соглашения на его использование.

Функция transferTo токена RUNE использовала tx.origin вместо msg.sender. Это то, что однозначно не рекомендуется документацией Solidity, потому что это дает возможность взаимодействию со зловредными контрактами перемещать ваши RUNE.

В данном случае, достаточно было дать согласие протоколу потратить UniH, чтобы все RUNE в кошельке были украдены, как в этом примере.

Судя по комментариям к коду, команда предвидела эту уязвимость, и она была признана "не стандартной".

Еще один пример, когда разработчики THORChain оставили инструкции для хакеров.

Источник: Mudit Gupta

THORChain снова оказался rekt, и винить им некого, кроме самих себя.

Хоть он и не был "голубой фишкой" DeFi, THORChain был основательным игроком, и многих опечалит тот факт, что они так быстро пошли под откос.

Почему сейчас, и в такой быстрой последовательности?

Изменилось ли что-то внутри команды THORChain, или же они обидели кого-то, у кого был мотив, чтобы нанести им удар?

Куш в 8 миллионов долларов для большинства был бы достаточным мотивом, но этот анонимный антигерой бросил большую часть выручки...

Это был вопрос силы, а не богатства.

Что ждет дальше THORChain и их финансовых последователей после такой череды серьезнейших ошибок?

REKT представляет собой общественную площадку для анонимных авторов. Мы не несём ответственность за выражаемые точки зрения или контент на этом веб-сайте.

Пожертвование (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

Дисклеймер:

REKT не несет никакой ответственности за любое содержание, размещенное на нашем Веб-сайте или имеющее какое-либо отношение к оказываемым нами Услугам, независимо от того, было ли оно опубликовано или создано Анонимным Автором нашего Веб-сайта или REKT. Не смотря на то, что мы устанавливаем правила поведения и нормы публикаций для Анонимных Авторов, мы не контролируем и не несем ответственность за содержание публикаций Анонимных Авторов, а также за то, чем делятся и что передают Авторы с помощью нашего Сайта и наших Сервисов, и не несем ответственность за любое оскорбительное, неуместное, непристойное, незаконное или спорное содержание, с которым вы можете столкнуться на нашем Веб-сайте и на наших Сервисах. REKT не несет ответственность за поведение, будь то онлайн или офлайн, любого пользователя нашего Веб-сайта или наших Сервисов.

Вам также понравится...

Платформа THORChain - REKT

Даже древние боги не могут избежать эксплоитов. Кроссчейновые атаки продолжаются, и THORChain стал его новой жертвой. Потеряно $5 миллионов.

Протокол Raydium - REKT

В пятницу АММ-протокол Raydium на базе Solana потерял в общей сложности $4.4 миллиона в виде комиссий из пулов ликвидности. Будущее Solana пост-FTX кажется неопределенным...

Протокол Lodestar Finance - REKT

Протокол Lodestar Finance пополнил список жертв массовых рыночных манипуляций, от которых пострадали не только отдельные пользователи, но и протоколы во всей индустрии. Слив из займовых пулов 6.5 миллионов долларов вывел Lodestar на 77 строчку рейтинга.