Протокол Indexed Finance - REKT

Это значит, что еще один протокол вошел в списки потерпевших крушение, и еще $16 миллионов добавлены в наш рейтинг.

Мы всегда будем публиковать наши истории в Твиттере, но если вы хотите непосредственно поговорить с действующими лицами, то лучшим местом для этого будет наша группа rekt.news в Telegram.

Немного времени спустя после атаки основной участник протокола Indexed Finance и читатель rekt, Доктор Лоуренс Дей, рассказал участникам группы rekt о своих попытках связаться с хакером он-чейн:

На связи Indexed Finance.

Время поговорить?

Протокол Indexed Finance предлагает инвесторам выбор из 6 индексов, каждый из которых представляет собой пул, состоящий из различных активов. У каждого пула есть свой собственный токен, цена которого должна быть средневзвешенной величиной от лежащих в основе активов.

В 18:37 UTC, 14-го октября произошла атака, целью которой были пулы DEFI5 и CC10. Пул под названием “Future of Finance Fund” (FFF, или "Будущее финансов" - прим. перев.) также сильно пострадал, так как токены DEFI5 и CC10 составляли 37.05% от содержавшихся в нем активов.

Детали эксплоита можно найти в официальном пост-мортеме, а также в ветке в твиттере пользователя Mudit Gupta.

Диллион Келлар, единственный разработчик, ответственный за написание оригинального кода Indexed Finance, публично изложил свои соображения в ветке в Твиттере.

Код, управляющий индексными пулами, является форком контракта пула Balancer. Это позволяет делать внутреннюю ребалансировку активов в пуле при постоянной кривой продукта.

Функция extrapolatePoolValueFromToken берет за основу “первый полностью инициализированный токен в пуле, целевой объем у которого выше 0” при расчете общей стоимости пула.

общая_стоимость = баланс_токена * общий_объем / объем_токена

Для того, чтобы контролировать проскальзывание, скорость принятия происходящих изменений в объеме в пределах пула ограничена, что делает временное расхождение готовым для манипуляций.

Адрес атакующего был создан на Tornado Cash за несколько часов до атаки: 0xba5ed1488be60ba2facc6b66c6d6f0befba22ebe

Оба пула, DEFI и CC10, были атакованы одним и тем же способом, просмотрите эту транзакцию в качестве примера атаки на пул DEFI5.

Хакер смог извлечь выгоду из вышеуказанных пулов при помощи флэш-займов других активов в пуле, чтобы выкупить UNI, уменьшив тем самым экстраполированное значение из-за задержки в обновлении снизившегося объема UNI.

Это было сделано постепенно, так как "пул не разрешает при обмене посылать больше 1/2 имеющегося объема пула какому-либо токену или покупать какого-либо токена больше чем на 1/3 от баланса пула."

После вызова функции updateMinimumBalance с использованием стоимости игрового пула, контроллер оценил пул всего в 29,851 SUSHI (~$300k), “несмотря на то, что пул получил других активов на сумму, превышающую сто миллионов долларов”.

Когда все было готово, атакующий смог сделать депозиты относительно небольших сумм SUSHI (теперь сильно перевесившего в объеме) в пул, запустив массовый инфляционный минтинг огромного количества токенов DEFI5 в ответ.

Впоследствии их обменяли на активы в пуле.

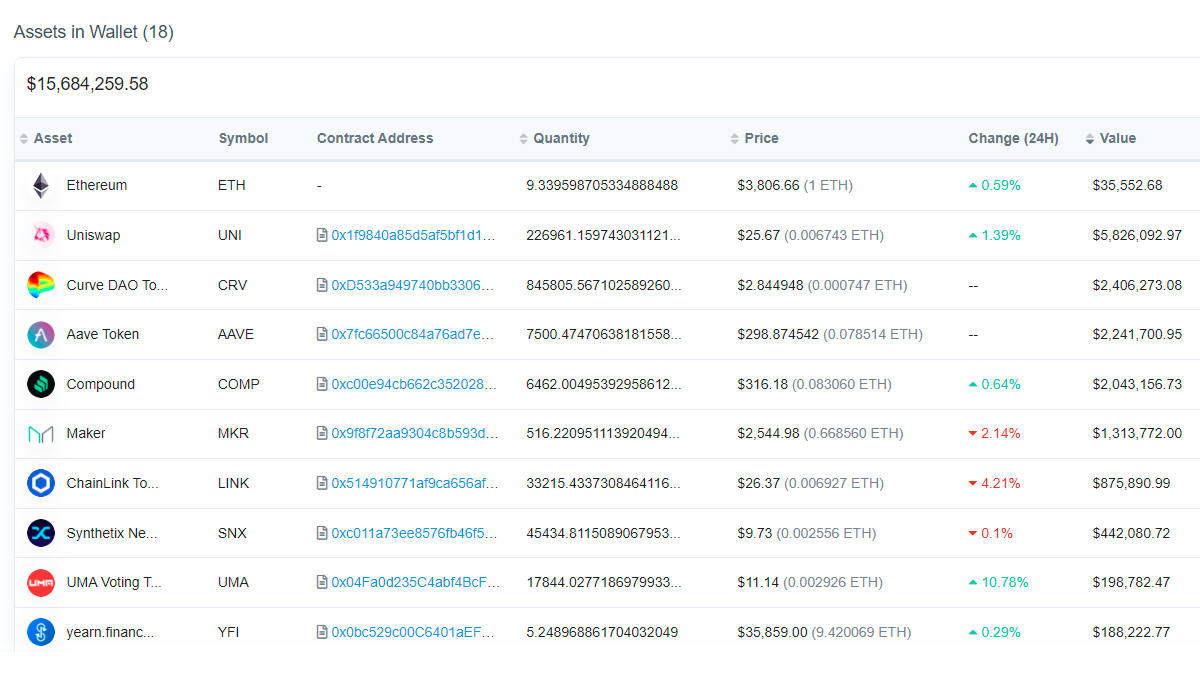

В сумме, хакер украл около $16M в различных активах, в момент написания они по-прежнему находятся на этом адресе.

В ответ на официальный пост-мортем Доктор Дей сделал заявление:

Поворотом ножа в ране стало понимание того, что мы, кажется, знаем, кто это сделал: мы немало общались с этим человеком до того, как была совершена атака.

Начиная с 15 сентября нам стал писать пользователь Дискорда под именем 'UmbralUpsilon' (теперь BogHolder#1688), он задавал вопросы о том, как использовались некоторые параметры в оракуле. Так как все компоненты Indexed имеют открытый исходный код, мы ответили на эти вопросы. А когда спросили, зачем ему эта информация, то услышали в ответ, что он пытался создать арбитражного бота для пулов.

В этом заключается основной механизм получения дохода в Indexed (комиссии за выход в момент сжигания при арбитраже NAV токенов и их цен на децентрализованных биржах). Мы были рады ответить на вопросы о механике, объяснить, как работает реиндексирование, график ребалансировки объемов, как токены добавляются и убираются из списка кандидатов и т.д. У нас не было причин для беспокойства: все эти разговоры соответствовали духу опен-сурсного сотрудничества.

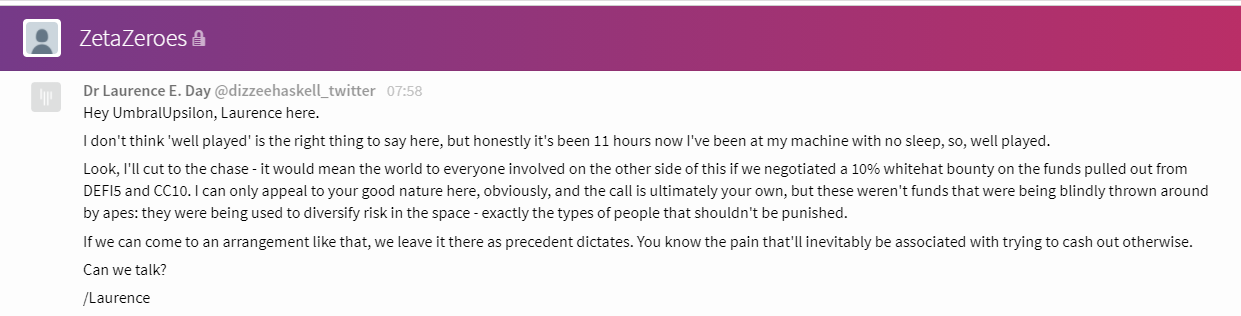

Мы в курсе, (благодаря @pcaversaccio), что эксплоитер сделал запрос на Эфир в тестовой сети Kovan через Gitter, используя (мертвый, предположительно созданный с целью атаки) аккаунт в Twitter - @ZetaZeroes. Мы связались с ним через Gitter, послав ему следующее сообщение."

Теперь мы обращаемся напрямую к эксплоитеру, если он это когда-нибудь прочитает: вы невероятно умны; мы пропустили эту уязвимость при том, что потратили десять месяцев на производство, и вы были единственным, кто ее заметил. Однако, для вас было бы намного более продуктивным вместо этого сделать выбор в пользу сотрудничества с нами. Будьте героем в этой истории, а не злодеем. Возьмите 10%, положенные белому хакеру, и сэкономьте множеству людей время и силы, которые будут потрачены на привлечение правоохранительных органов.

Пострадавшие от ваших действий люди - это те, кто пытается диверсифицировать риски в волатильном пространстве. Отчасти именно в этом и состоит особая жестокость: никто не заслуживает, чтобы их деньги улетучились. Но в контексте этой истории - это ирония, которую нельзя игнорировать.

Наши двери открыты, и такое примечание к нашему появлению в rekt.news наc бы устроило гораздо больше.

Мудрые слова сказал Доктор Doxxed, оказавшийся на электрическом стуле не по своей вине.

Сообщество протокола Indexed Finance провело впечатляющее расследование, и похоже, что “ZetaZeroes” теперь должен быть очень обеспокоен.

Нанесенный этим хакером ущерб имеет не только финансовую сторону.

Ни один разработчик в DeFi не должен получать угроз смерти.

Значит ли это, что единственный способ избежать опасности - соблюдать анонимность?

REKT представляет собой общественную площадку для анонимных авторов. Мы не несём ответственность за выражаемые точки зрения или контент на этом веб-сайте.

Пожертвование (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

Дисклеймер:

REKT не несет никакой ответственности за любое содержание, размещенное на нашем Веб-сайте или имеющее какое-либо отношение к оказываемым нами Услугам, независимо от того, было ли оно опубликовано или создано Анонимным Автором нашего Веб-сайта или REKT. Не смотря на то, что мы устанавливаем правила поведения и нормы публикаций для Анонимных Авторов, мы не контролируем и не несем ответственность за содержание публикаций Анонимных Авторов, а также за то, чем делятся и что передают Авторы с помощью нашего Сайта и наших Сервисов, и не несем ответственность за любое оскорбительное, неуместное, непристойное, незаконное или спорное содержание, с которым вы можете столкнуться на нашем Веб-сайте и на наших Сервисах. REKT не несет ответственность за поведение, будь то онлайн или офлайн, любого пользователя нашего Веб-сайта или наших Сервисов.

Вам также понравится...

Протокол Raydium - REKT

В пятницу АММ-протокол Raydium на базе Solana потерял в общей сложности $4.4 миллиона в виде комиссий из пулов ликвидности. Будущее Solana пост-FTX кажется неопределенным...

Протокол Lodestar Finance - REKT

Протокол Lodestar Finance пополнил список жертв массовых рыночных манипуляций, от которых пострадали не только отдельные пользователи, но и протоколы во всей индустрии. Слив из займовых пулов 6.5 миллионов долларов вывел Lodestar на 77 строчку рейтинга.

Протоколы Ankr и Helio - REKT

18 квадриллионов долларов. Такова теоретическая стоимость 60 триллионов aBNBc, которые были вполне законно отчеканены в протоколе Ankr. К сожалению, это больше, чем ВВП всей планеты, и ликвидности aBNBc на столько не хватило бы, поэтому хакер скрылся с $5M.