Протокол ChainSwap - REKT

Вместе с ростом спроса на DeFi в разных чейнах соединяющие их мосты сами становятся мишенью.

ChainSwap оказался rekt, и не в первый раз. В этом месяце это уже второй инцидент, когда "кросс-чейновый хаб для всех смарт-чейнов", поддерживаемый Alameda, потерял фонды пользователей.

Сначала $800,000, теперь $4.4 миллиона.

Команда ChainSwap должна улучшить безопасность $ASAP.

Адрес атакующего: 0xEda5066780dE29D00dfb54581A707ef6F52D8113

В сети Ethereum у каждого токена, для которого нужно сделать мост, имеется свой собственный контракт прокси Factory. Атакующему удалось провести эксплоит контракта, чеканя токены напрямую в разные адреса, прежде чем собрать их в кошельке, с которого изначально посылались транзакции.

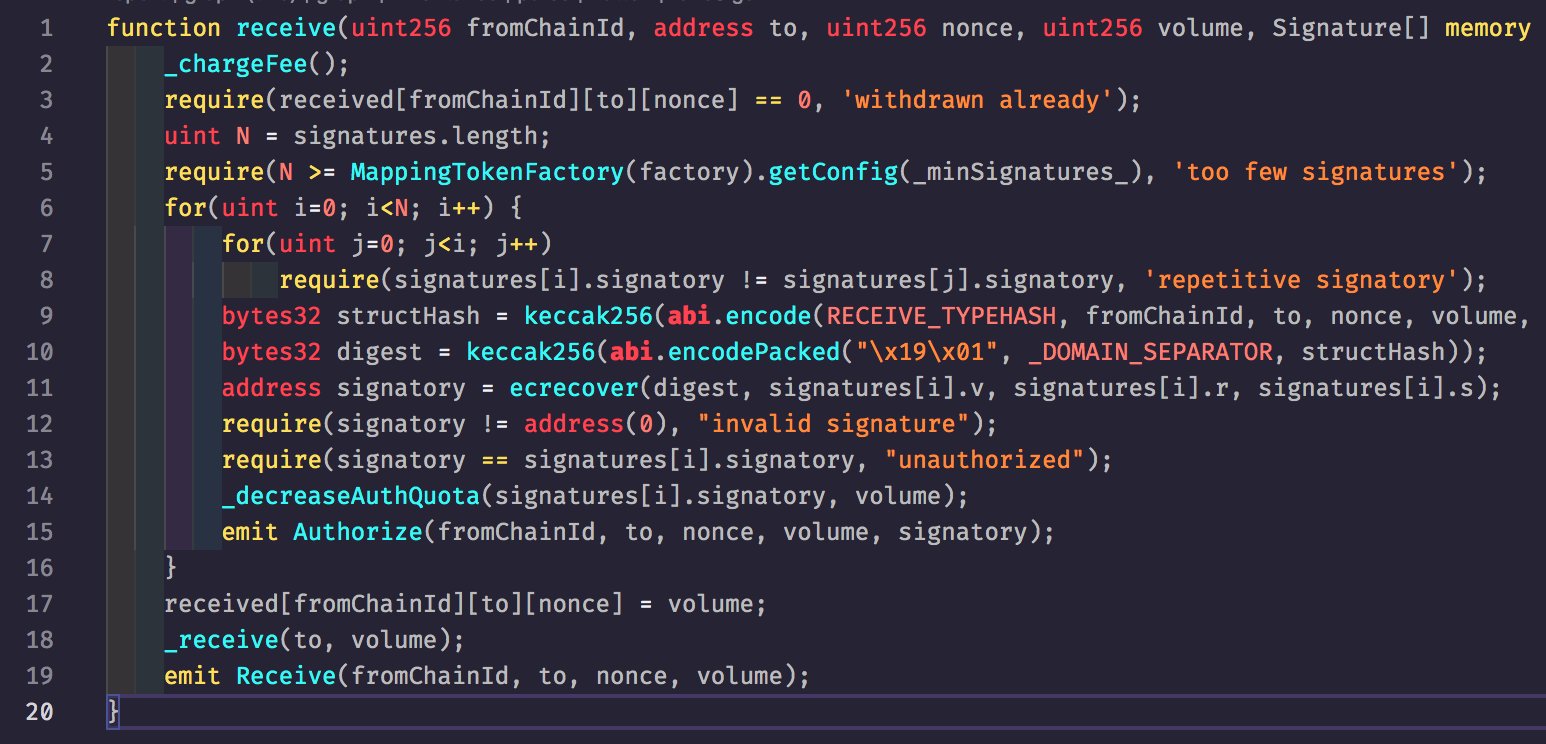

1. Вызвал функцию receive в контракте Factory (минтинг).

2. Увернулся от корявой системы проверки аутентификации, используя новый адрес в качестве подписи к каждой транзакции.

3. Заплатил 0.005 ETH операционной комиссии.

4. Задал параметры для желаемого адреса, который получает отчеканенный объем.

5. Повторил x раз.

Источник: @cmichelio

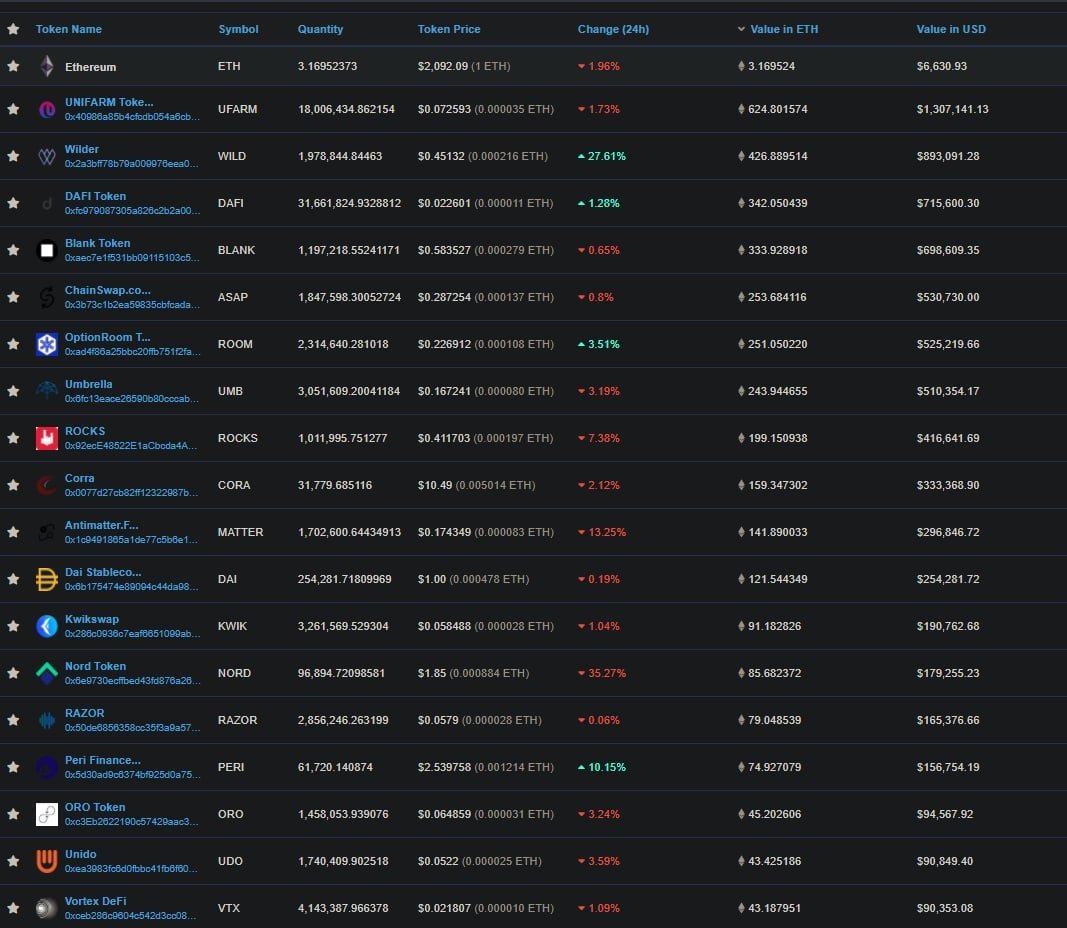

Всего мишенью эксплоита стали 20 токенов на BSC, согласно пост-мортему ChainSwap.

Рассмотрим пример платформы NFT - WilderWorld, это одна из 40 повторенных транзакций, каждая из которых начеканила 500,000 токенов $WILD за каждый подход.

Эти 20 миллионов WILD затем были проданы за ~650 WBNB, или свыше $200,000 USD через PancakeSwap, фактически истощив в процессе пул WILD/WBNB.

К тому моменту, когда хакер закончил, его кошелек был наполнен всевозможными токенами, общей стоимостью приблизительно $4.4 миллиона.

Доказательство находится в эфириум-кошельке атакующего в виде длинной серии транзакций по 0.005 ETH, каждая из которых свидетельствует о свеже-отчеканенных токенах через мост ChainSwap.

Последние несколько транзакций показывают, что атакующий обналичил несколько ETH, переведенных через мост с BSC с помощью 1inch - это серия из 5 транзакций общим объемом в 456 ETH, или приблизительно $935,000 в момент написания.

Если мост не является мишенью, тогда он представляет собой путь отступления для этого нового вида кросс-чейновых атак.

BSC, Solana, Polygon - все наблюдают повышенную активность, и по мере того, как растет объем ликвидности, будут проявляться бреши. Подобный тип атаки мы видим не в последний раз.

Мы не осветили первоначальный эксплоит. Когда выбор настолько широкий, нам нужно устанавливать стандарты. Если потеряно меньше миллиона долларов, то должно быть что-то, что вызовет у нас интерес.

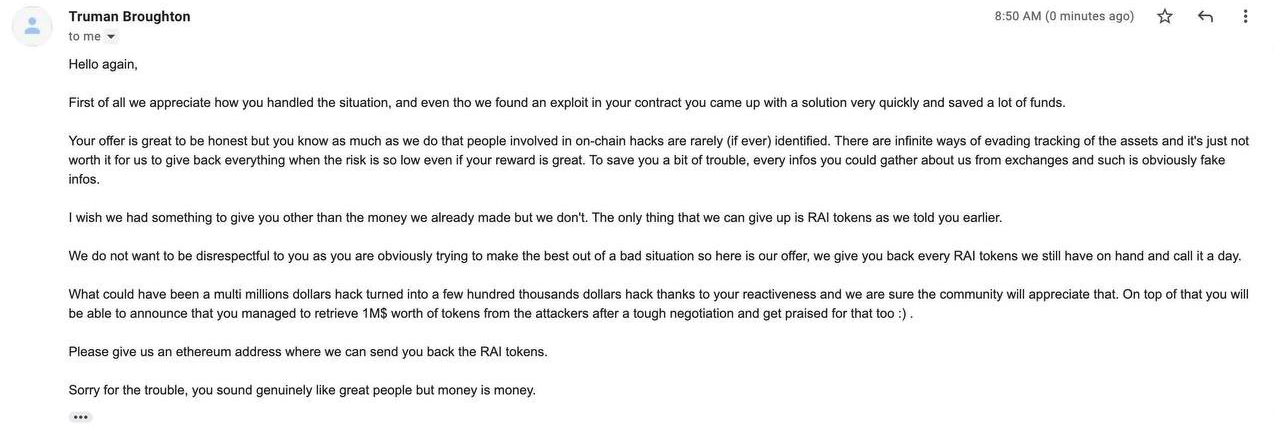

Впрочем, когда мы рассмотрели первый пост-мортем, мы нашли вот это электронное письмо. Мы подумали, что оно может вас заинтересовать.

Странная корреспонденция, которая, по заявлению команды ChainSwap пришла от атакующего.

Или же "классные ребята" из ChainSwap просто послали его себе сами? Каждый волен строить предположения...

А мы продолжаем задаваться вопросом... зачем хакеру наполнять свой кошелек деньгами с Tornado и затем менять свой баунти на централизованный стейблкойн, такой как USDT?

Это делает его уязвимым, если Tether заморозит его фонды, и он не пытался скрыть свои хаки.

Кто это, инсайдер ChainSwap, пытающийся доказать свою точку зрения, или же отправитель письма с "фальшивым профилем KYC" вернулся за большей выручкой?

Почему эти деньги все еще не были отмыты?

ChainSwap разработали план полной компенсации для пострадавших от атаки, но репутацию их платформы невозможно возместить.

Сила цепи определяется её самым слабым звеном… Кто сломается следующим?

REKT представляет собой общественную площадку для анонимных авторов. Мы не несём ответственность за выражаемые точки зрения или контент на этом веб-сайте.

Пожертвование (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

Дисклеймер:

REKT не несет никакой ответственности за любое содержание, размещенное на нашем Веб-сайте или имеющее какое-либо отношение к оказываемым нами Услугам, независимо от того, было ли оно опубликовано или создано Анонимным Автором нашего Веб-сайта или REKT. Не смотря на то, что мы устанавливаем правила поведения и нормы публикаций для Анонимных Авторов, мы не контролируем и не несем ответственность за содержание публикаций Анонимных Авторов, а также за то, чем делятся и что передают Авторы с помощью нашего Сайта и наших Сервисов, и не несем ответственность за любое оскорбительное, неуместное, непристойное, незаконное или спорное содержание, с которым вы можете столкнуться на нашем Веб-сайте и на наших Сервисах. REKT не несет ответственность за поведение, будь то онлайн или офлайн, любого пользователя нашего Веб-сайта или наших Сервисов.