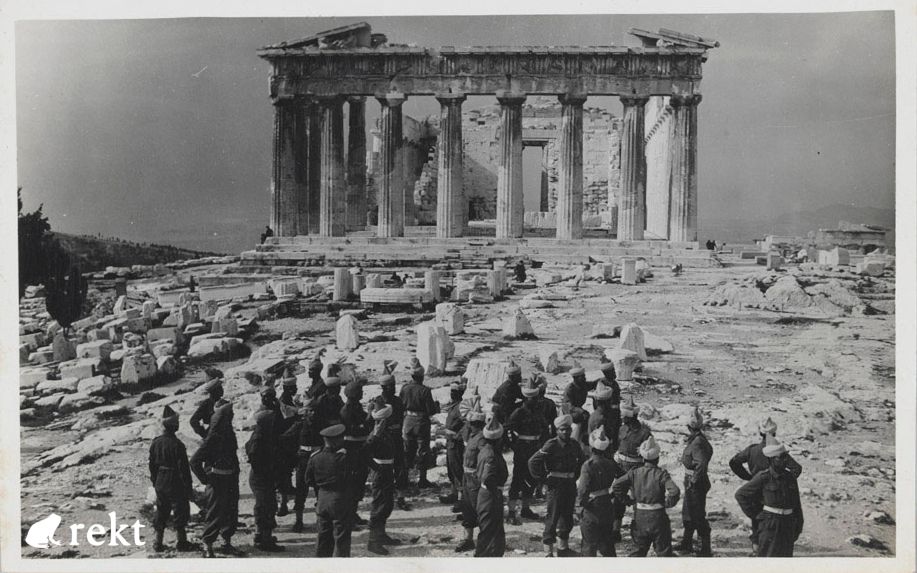

아크로폴리스(Akropolis) - REKT

아크로폴리스(Akropolis)는 B.C. 480년 살마니아 전투 이후로 이렇게 까지 망했던 적은 없었습니다.

현대 시대 왕인 Xerses는 아크로폴리스(Akropolis)를 다시 한 번 일으켰고, 플래시 론과 재진입(re-entrancy)공격을 통해 $2,000,000 DAI 를 훔쳤습니다.

처음에는, 아크로폴리스(Akropolis) 관리자들이 단순히 몇 가지 "오류"를 해결하고 있다고 주장했습니다.아크로폴리스(Akropolis) 프로토콜은 유저들이 볼트(vault)에 토큰을 넣으면 다른 토큰들을 주었습니다. 새로 받는 토큰의 양은, 얼마나 입금했는지에 따라 다르게 제공하였습니다.

입금을 얼마나 했는지 계산하는 방법은, 전송이 일어나기 전과 후의 잔고를 비교함으로써 진행되었습니다.

여기서 보듯이, 공격자는 재입금이라고 불리는 악의적인 토큰 컨트랙트(재진입, reentrancy)를 만들어서 공격했습니다. 이것이 공격자의 컨트랙트 입니다.

-

가짜 토큰을 만든다

-

가짜 토큰을 입금한다

3a. 가짜 토큰을 콜백하고, 25k DAI를 입금한다

3b. 25k DAI 입금만큼의 새로운 토큰을 받는다

-

25k DAI 입금만큼의 새로운 토큰을 받는다

-

받은 토큰들로 50k DAI를 출금한다

그리고 그들은 여기서 얻어진 200만 달러의 수익을 다른 주소로 옮겼고, 이 글을 작성할 시점에는 이곳에서 멈춰있었습니다.

Credit @dogetoshiSmartdec은 비교적 좋은 트랙 레코드가 있지만, Cerik의 경우에는 이전에 오딧을 진행했음에도 해킹을 당했던 프로젝트 리스트에, 원치 않지만, 아크로폴리스(Akropolis)가 추가되었습니다.

bZx, Lien, Harvest, 그리고 아크로폴리스(Akropolis)까지. 보안 오딧(audit)이 완벽한 보안을 보장하지는 않지만, Certick 오딧(audit)의 경우 그 무게감이 조금 가벼워졌습니다...

아무리 잘만들고, 세심하게 오딧(audit)을 받은 컨트랙트라도 나쁜 사람의 손에 들어간다면 가치가 없어질 수밖에 없습니다. 아크로폴리스(Akropolis)가 유저들에게 그렇게 빨리 거짓말을 했던 것을 보면, 온전히 Certik이나 해커들만 비난할 것은 아닙니다.

우리는 항상 신뢰할 필요 없는 프로토콜을 원하지만, 유저와 서비스 제공자간의 커뮤니케이션은 언제나 신뢰성으로 보호받아야 마땅하기 때문입니다.

아크로폴리스(Akropolis)는 그 신뢰를 잃었고, 털렸습니다.

REKT는 익명 작성자들에 의한 공공 플랫폼이며, REKT에 작성된 관점이나 내용에 대해서 그 어떤 책임도 지지 않습니다.

기부 (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

disclaimer:

REKT는 당사 웹 사이트의 익명의 작성자 또는 REKT에 의해 게시되거나 관련된 서비스에서 게시되는 콘텐츠에 대해 어떠한 책임도 지지 않습니다. 당사는 익명 작성자들의 행동 및 게시물에 대한 규칙을 제공하지만, 익명의 작성자가 웹 사이트 또는 서비스에 게시, 전송 혹은 공유한 내용을 통제하거나 책임지지 않으며, 귀하가 웹 사이트 또는 서비스에서 직면할 수 있는 불쾌함, 부적절함, 음란함, 불법 또는 기타 해로운 콘텐츠에 대해서도 책임을 지지 않습니다. REKT는 당사 웹 사이트 또는 서비스 사용자의 온라인 또는 오프라인 행위에 대한 책임을 지지 않습니다.

추천 기사들......

벨트(Belt) - REKT

도살장에 오신 것을 환영합니다. 또 다른 포크(포킹 프로젝트와 돼지고기의 중의적 표현; 번역자 주)의 포크가 컨베이어 벨트(Belt)에서 떨어지면서 630만 달러를 해커의 손에 그대로 전달하고 말았습니다.

새들 파이낸스(Saddle Finance) - REKT

어떤 것들은 혼자 두는 편이 더 낫습니다. 커브의 코드를 그대로 가져와서 420만 달러를 모으고, rekt되었습니다. @saddlefinance에 투자했던 투자자들은 발전보다는 수익을 택했습니다. 혁신이 하나도 되지 않은 포크 프로젝트에 왜 투자를 하는 것일까요?

거리에 흐르는 피

로스차일드의 명언들이 그 어느 때보다 크게 작용했습니다. 29억 달러가 최근 24시간 동안 청산 당했습니다. 환희는 죽었습니다. 도박사들은 사라졌습니다. 누가 지금 매수할까요? 항상 그랬듯이 많은 사람들은 이렇게 될 줄 알았다고 할 것입니다. 어떤 사람들은 심지어 그 이유도 알 것 같다고 주장할 것입니다.