Cashio - REKT

La toute dernière entrée au sein de notre classement (#13) nous vient du réseau Solana, où un assaillant anonyme a utilisé une faille de type infinite mint pour amener Cashio à imprimer encore plus vite que la Fed.

L'exploit a débuté à 08:15 UTC. À 09:59 UTC, Cashio a publié ce communiqué :

S'il vous plaît, ne mintez plus aucun CASH. Il y a un glitch de type infinite mint.

Nous menons actuellement l'enquête et nous pensons avoir trouvé l'origine du problème. Veuillez retirer vos fonds des pools. Nous publierons un postmortem dès que possible.

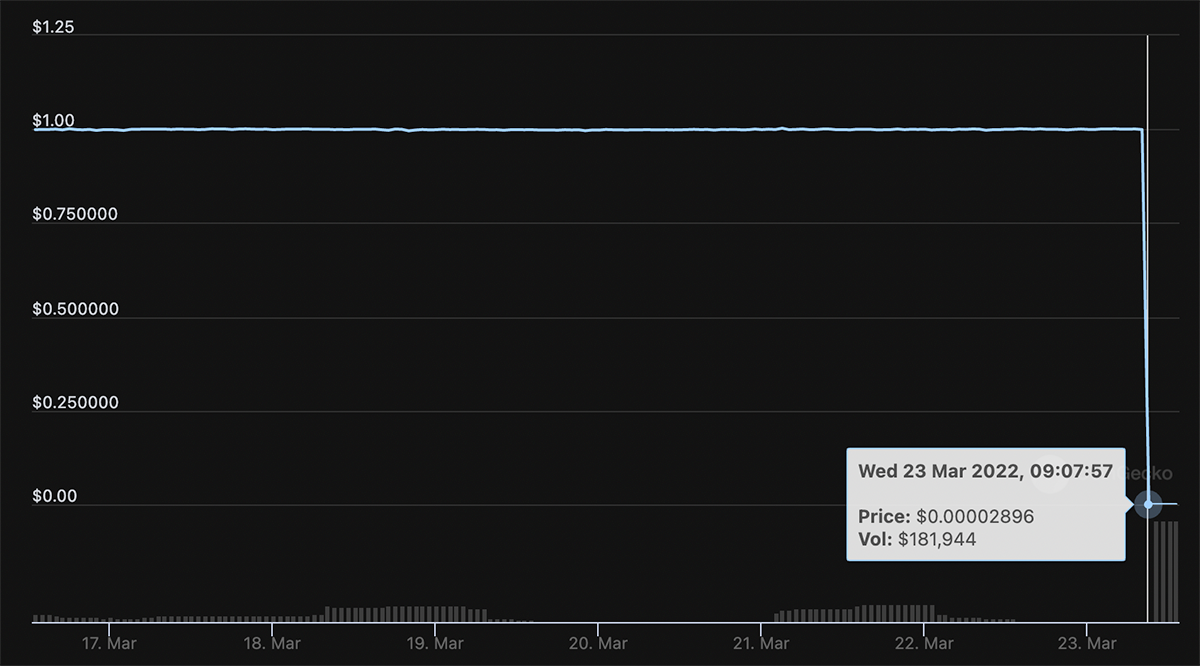

L'hyperinflation sur une échelle de temps crypto.

Au moins, leur slogan disait vrai.

Source : samczsun

L'origine de la vulnérabilité du mint infini résidait dans le système incomplet de validation des collatéraux de Cashio.

En effet, avant d'accepter des tokens comme collatéral pour minter CASH, le contrat vérifie que les tokens à déposer sont corrects (le même type de token que le contrat détient).

Or, la validation des LP tokens à déposer via saber_swap.arrow est incomplète, car le champ .mint n'est jamais validé.

Le hacker a ainsi pu créer un faux root contract, qui n'est jamais validé, puis une chaîne de faux comptes qui réussissent tous à passer les contrôles de validation, ceux-ci n'étant comparés qu'entre eux.

Le hacker a donc pu utiliser son token comme collatéral pour minter deux milliards de $CASH.

Une partie des fonds a par la suite été burn pour des LP tokens SaberSwap, lesquels ont été cash out contre 10.8M UST et 16.4M USDC. Les 1. 97B CASH restants ont été échangés contre 8.6M UST et 17M USDC sur SaberSwap.

La majorité des fonds ont été transférés vers Ethereum puis échangés contre plus de 16 000 ETH (~48 millions de dollars), fonds qui se trouvent toujours dans ce même wallet.

Suite à cette attaque, l'adresse SOL de l'exploiteur a émis des centaines de transactions de montants relativement faibles en USDC vers différentes adresses. Puis, 3 heures après le début de l'exploit, le hacker a laissé le message suivant via les data d'input des transactions :

Les comptes avec moins de 100k ont été retournés. Tout le reste de l'argent sera reversé à des œuvres de charité.

Dans la mesure où l'assaillant a procédé lui-même à une partie du processus de remboursement, il est possible que Cashio envisage de poursuivre l'opération, ce que nous découvrirons avec certitude dans le post-mortem prévu.

Devons-nous croire les affirmations charitables de l'assaillant anonyme, ou s'agit-il simplement d'une tentative de dissuasion visant à empêcher quiconque de tenter de le retrouver ?

Des shitcoins volés pour soutenir l'effort de guerre ?

Nous garderons un oeil sur ce wallet pour le découvrir.

REKT sert de plateforme publique pour des auteurs anonymes, nous déclinons toute responsabilité quant aux opinions ou contenus hébergés sur REKT.

faites un don (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

avertissement:

REKT n'est responsable en aucune manière du contenu publié sur notre site Web ou en lien avec nos Services, qu'il soit publié ou occasionné par l'Auteur Anon de notre site Web, ou par REKT. Bien que nous fournissions des règles pour la conduite et les publications de l'Auteur Anon, nous ne contrôlons pas et ne sommes pas responsables de ce que l'Auteur Anon publie, transmet ou partage sur notre site Web ou nos Services, et ne sommes pas responsables de tout contenu offensant, inapproprié, obscène, illégal ou autrement répréhensible que vous pourriez rencontrer sur notre site Web ou nos Services. REKT ne saurait être tenu responsable de la conduite, en ligne ou hors ligne, de tout utilisateur de notre site Web ou de nos services.

vous pourriez aussi aimer...

Fortress Protocol - REKT

La forteresse est un champ de ruines après que 3M$ aient été volés suite à une manipulation d'oracle et un acte de gouvernance malveillant. L'interface utilisateur est mise en pause, mais les contrats restent actifs. L'écosystème de Fortress renflouera-t-il les utilisateurs pour les fonds perdus ?

MM Finance - REKT

Mad Meerkat Finance (à ne pas confondre avec Meerkat Finance normal) a perdu 2 million de dollars à cause d'un exploit de DNS. Attaques front-end, attaques back-end, quand cela cessera-t-il donc ?

Fei Rari - REKT

Fei Rari - rekt. Sept des pools Fuse de Rari ont été drainés pour un total d'environ 80 millions de dollars. Ce n'est pas la première fois que Rari se fait rekt - espérons que les hackers ne réaliseront pas le coup du chapeau.