Qubit Finance - REKT

En otras noticias…

Qubit Finance, un protocolo de préstamos en BSC lanzado por el equipo detrás del infractor repetitivo PancakeBunny, ha sido víctima de un exploit de $80M.

Esto es el lugar número siete en nuestro leaderboard.

Pero, ¿alguien va a recordarlo la semana que viene?

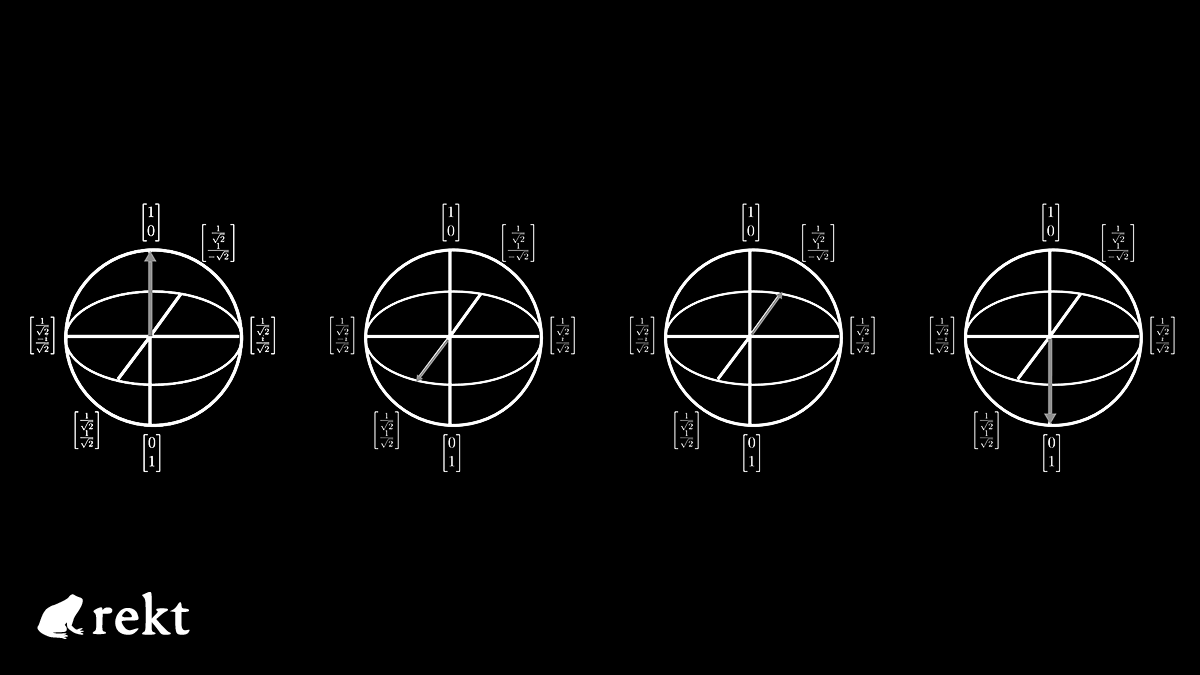

Qubit permite la colateralizacion cross-chain, bloqueando activos en Ethereum ante los cuales se puede tomar prestado en BSC vía la función de depósito de QBridge.

El agresor se aprovechó de un bug lógico en el código, que hizo disponible xETH para uso en BSC sin haber depositado ETH en Ethereum.

La dirección del agresor en Ethereum fue financiada desde Tornado Cash poco antes del comienzo del exploit alrededor de las 21:30 +UTC el 27 de enero 2022.

Del post-mortem que publicó el equipo Qubit:

1. El agresor llamó la función de depósito de QBridge en la red Ethereum, lo que llama la función de depósito QBridgeHandler.

2. QBridgeHandler debe recibir el token WETH, que es la tokenAddress original, y si la persona que envía la transacción no tiene tokens WETH, la transferencia no debe realizarse.

3. tokenAddress.safeTransferFrom(depositer, address(this), amount);

4. En el código arriba, tokenAddress es 0, así que safeTransferFrom no falló y la función de depósito terminó de forma normal sin importar la cantidad.

5. Además, tokenAddress fue la dirección de WETH antes de la adición de depositETH, pero ya que depositETH ha sido añadida, la reemplaza con la zero address que es la tokenAddress de ETH.

6. En resumen, la función de depósito fue una función que no debió haber sido utilizada después del desarrollo de depositETH, pero permaneció en el contrato.

Según el análisis de Certik:

Una de las raíces de la vulnerabilidad fue el hecho de que tokenAddress.safeTransferFrom() no se revierte cuando la tokenAddress es la zero (null) address (0x0…000).

A pesar de no haber enviado ETH al contrato en Ethereum, la dirección del agresor en BSC ahora tenía acceso a 77,162 qXETH ($185 millones) para utilizar como colateral y tomar préstamos en Qubit.

Utilizó este colateral para pedir prestado WETH, BTC-B, stablecoins de USD, así como CAKE, BUNNY y MDX antes de canjear todo por un total de 200k BNB (~$80M), que permanecen en la dirección de BSC.

Según la documentación de Qubit, la funcionalidad de colateral cross-chain fue auditada en diciembre del 2021.

la funcionalidad entera (incluyendo los contratos y scripts) ha sido auditada por Theori, una empresa de auditoría profesional. El reporte de la auditoría está publicado aquí.

El proyecto tiene un bounty máximo de $250k en Immunefi, pero el equipo de Qubit parece dispuesto a negociar.

En mayo del 2021, el hacker de PancakeBunny nos regaló 100k DAI.

Devolvimos los fondos, y pedimos al equipo “no perderlo esta vez”, pero aquí estamos de nuevo.

Nuestra dirección de donaciones se encuentra abajo.

REKT sirve como plataforma pública para autores anónimos, nos deslindamos de la responsabilidad por las opiniones y contenidos alojados en REKT.

dona (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

aviso legal:

REKT no es responsable ni culpable de ninguna manera por cualquier Contenido publicado en nuestro Sitio Web o en conexión con nuestros Servicios, sin importar si fueron publicados o causados por Autores ANÓN de nuestro Sitio Web, o por REKT. Aunque determinamos reglas para la conducta y publicaciones de los Autores ANÓN, no controlamos y no somos responsables por cualquier contenido ofensivo, inapropiado, obsceno, ilegal o de cualquier forma objetable, que se pudiera encontrar en nuestro Sitio Web o Servicios. REKT no es responsable por la conducta, en línea o fuera de línea, de cualquier usuario de nuestro Sitio Web o Servicios.