Platypus Finance - REKT

La evolución funciona de maneras misteriosas.

Platypus Finance, basado en Avalanche, perdió $8,5M por un ataque de flashloan a su nueva stablecoin.

Una criatura altamente especializada puede adaptarse bien a su propio hábitat, pero los intentos de adaptación de Platypus terminaron rekt.

Además de su plataforma stableswap AMM, Platypus lanzó recientemente su propia stablecoin, USP. Sin embargo, solo 10 días después del launch, el nuevo mecanismo fue atacado, desvinculando a el USP y dejándola fuertemente undercollateralised

El team de Platypus anunció el ataque:

Estimada comunidad,

Lamentamos informarle que nuestro protocolo fue vulnerado recientemente y el atacante aprovechó una falla en nuestro solvency check mechanism de USP. Utilizaron un flashloan para aprovechar un error lógico en el solvency check mechanism de USP en el contrato que contiene el collateral.

Según un anuncio reciente sobre el launch, USP "brinda una capa extra de protección contra la volatilidad que pueden experimentar otras stablecoins".

¿Una declaración digna de un premio Darwin?

Crédito: Daniel Von Fange, Peckshield

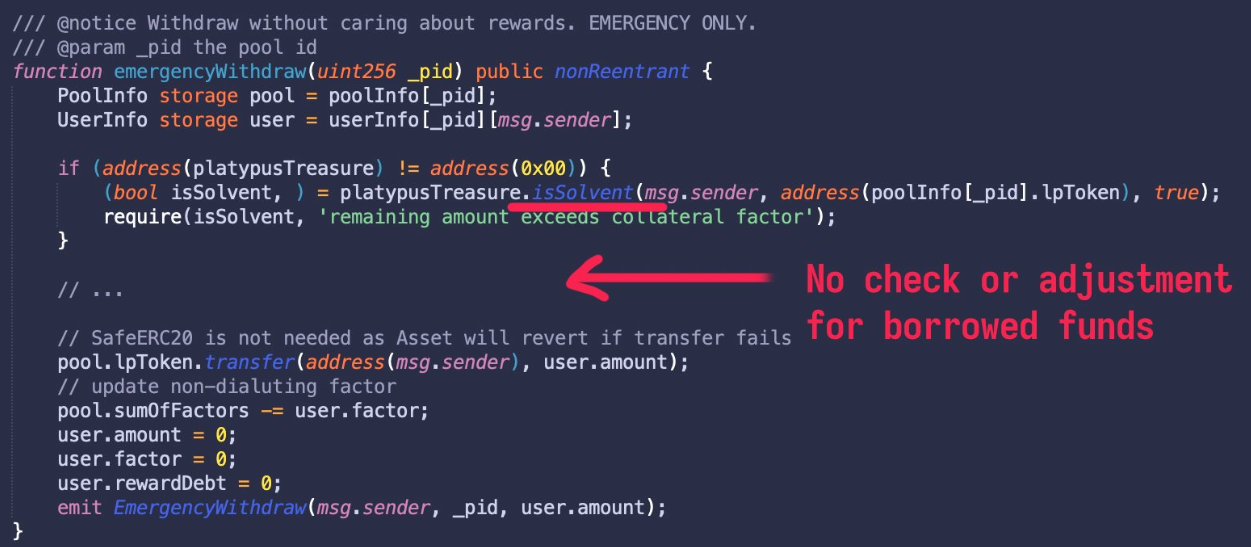

El exploit se aprovechó de un check mechanism defectuoso al retirar el collateral.

El atacante primero tomó un flashloan de 44M de USDC que se depositó en Platypus. Los tokens LP resultantes se usaron luego como collateral para pedir un de borrow 41,7M de USP.

La función EmergencyWithdraw() solo verifica si la posición del usuario es actualmente solvente, pero no verifica primero el estatus de los fondos borrowed. Esto permite que el atacante retire el collateral mientras conserva el borrow de USP.

Luego, se retiró el collateral para pagar el flashloan, y el USP se intercambió a través de los pools de Platypus, agotando la liquidez existente de otras stablecoins (USDC, USDT, DAI, BUSD, etc.).

Dirección del atacante: 0xeff003d64046a6f521ba31f39405cb720e953958

Ataque tx: 0x1266a937…

Contrato de ataque: 0x67afdd6489d40a01dae65f709367e1b1d18a5322/

El hack ha dejado el USP depegged en más de un 50%, ya que el atacante cambió el USP por otras stablecoins. Los $8,5M robados permanecen en el contrato del hacker, de los cuales, 1,5M de USDT robados han sido incluidos en la blacklist.

Dado que la vulnerabilidad es bastante simple, combinada con el botín dejado (o posiblemente atrapado), los centralised stables sugieren que este atraco puede haber sido realizado por un aficionado relativamente inexperto.

¿Por qué no cambiar a un asset menos controlado? ¿O cruzar los fondos y enviarlos a Tornado?

Resulta que OPSEC no es el punto fuerte de este hacker.

Después de unas pocas horas, otro personaje Platypus ZachXBT logró identificar al culpable a través de su dirección ENS, vinculada al historial de transacciones del exploiter. El mismo alias se usó para las cuentas de Twitter e Instagram ahora eliminadas. Desde entonces, el equipo de Platypus ha apelado al doxxed exploiter:

Estamos en el proceso de establecer un bounty y alentar al hacker a que se comunique con nosotros. También damos la bienvenida a cualquier persona con información útil que se acerque a nosotros.

Seguridad en numeros…

Al igual que el propio Platypus, DeFi es una bestia extraña y única.

Una especie híbrida nacida de hackers cypherpunk y finance bros, cada protocolo debe hacer un speedrun de la selección natural.

Es una jungla allá afuera…

…y, como siempre, es la supervivencia del más apto.

REKT sirve como plataforma pública para autores anónimos, nos deslindamos de la responsabilidad por las opiniones y contenidos alojados en REKT.

dona (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

aviso legal:

REKT no es responsable ni culpable de ninguna manera por cualquier Contenido publicado en nuestro Sitio Web o en conexión con nuestros Servicios, sin importar si fueron publicados o causados por Autores ANÓN de nuestro Sitio Web, o por REKT. Aunque determinamos reglas para la conducta y publicaciones de los Autores ANÓN, no controlamos y no somos responsables por cualquier contenido ofensivo, inapropiado, obsceno, ilegal o de cualquier forma objetable, que se pudiera encontrar en nuestro Sitio Web o Servicios. REKT no es responsable por la conducta, en línea o fuera de línea, de cualquier usuario de nuestro Sitio Web o Servicios.

te podría gustar...

Snowdog - REKT

¿Un “experimento” o una nueva especie de rug pull? ~$18M en las primeras dos transacciones de la recompra de Snowdog. ¿Fue suerte o información privilegiada lo que llevó a los primeros al éxito?

Tapioca DAO - Rekt

Otro día, otro robo de clave privada, otro protocolo rekt. Tapioca DAO en Arbitrum sufre una pérdida de aproximadamente $4.4 millones debido al compromiso de una clave privada. Se han recuperado algunos fondos, aunque el alcance total del daño aún está por verse.

Radiant Capital - Rekt II

Radiant Capital sufre un recorte de $53 millones. ¿Pensabas que los multi-sigs eran seguros? Piénsalo otra vez. La "robusta" configuración 3/11 de Radiant se desplomó como un castillo de naipes. Exploited dos veces en 2024, el futuro de Radiant parece tan brillante como un agujero negro.