Elephant Money - REKT

Dos auditorías no pudieron proteger a Elephant Money de los cazadores furtivos en la blockchain.

Solidity Finance y Certik no notificaron a Elephant sobre una vulnerabilidad de manipulación de precios, que luego fue explotada en un flash loan attack que Elephant querrá olvidar.

El post-mortem oficial indicó una pérdida de $11,2M, pero Peckshield señaló más tarde que Elephant había optado por no incluir la pérdida de ~30b de tokens ELEPHANT, lo que elevó la cantidad total perdida a $22,2M.

"NO VENDER" dice Elephant Money.

¿Esto es... asesoramiento financiero?

Créditos: BlockSecTeam

El atacante usó un flash loan para manipular el precio del token ELEPHANT durante el proceso de minting de la stablecoin TRUNK del proyecto.

Ejemplo tx:

0xec317deb2f3efdc1dbf7ed5d3902cdf2c33ae512151646383a8cf8cbcd3d4577

En primer lugar, el atacante tomó un flash loan de 131k WBNB y 91M BUSD, los 131,162 WBNB se cambiaron a 34.244e21 ELEPHANT.

TRUNK se puede acuñar depositando BUSD. Durante este proceso, el contrato vulnerable primero cambia BUSD a WBNB y luego usa el WBNB para comprar ELEPHANT, elevando el precio de ELEPHANT. Al acuñar, el atacante recibe TRUNK y aumenta el precio del ELEPHANT que recibió en el paso anterior.

Luego, el atacante volvió a cambiar el ELEPHANT, originalmente adquirido por 131k WBNB, a 164k WBNB. Además, el atacante redimió TRUNK por 37k WBNB y 67M BUSD, lo que hace un total de ~200k WBNB y ~67M BUSD. Después de devolver el flash loan (de 131k WBNB y 91M BUSD), obtuvo un profit de ~$4M.

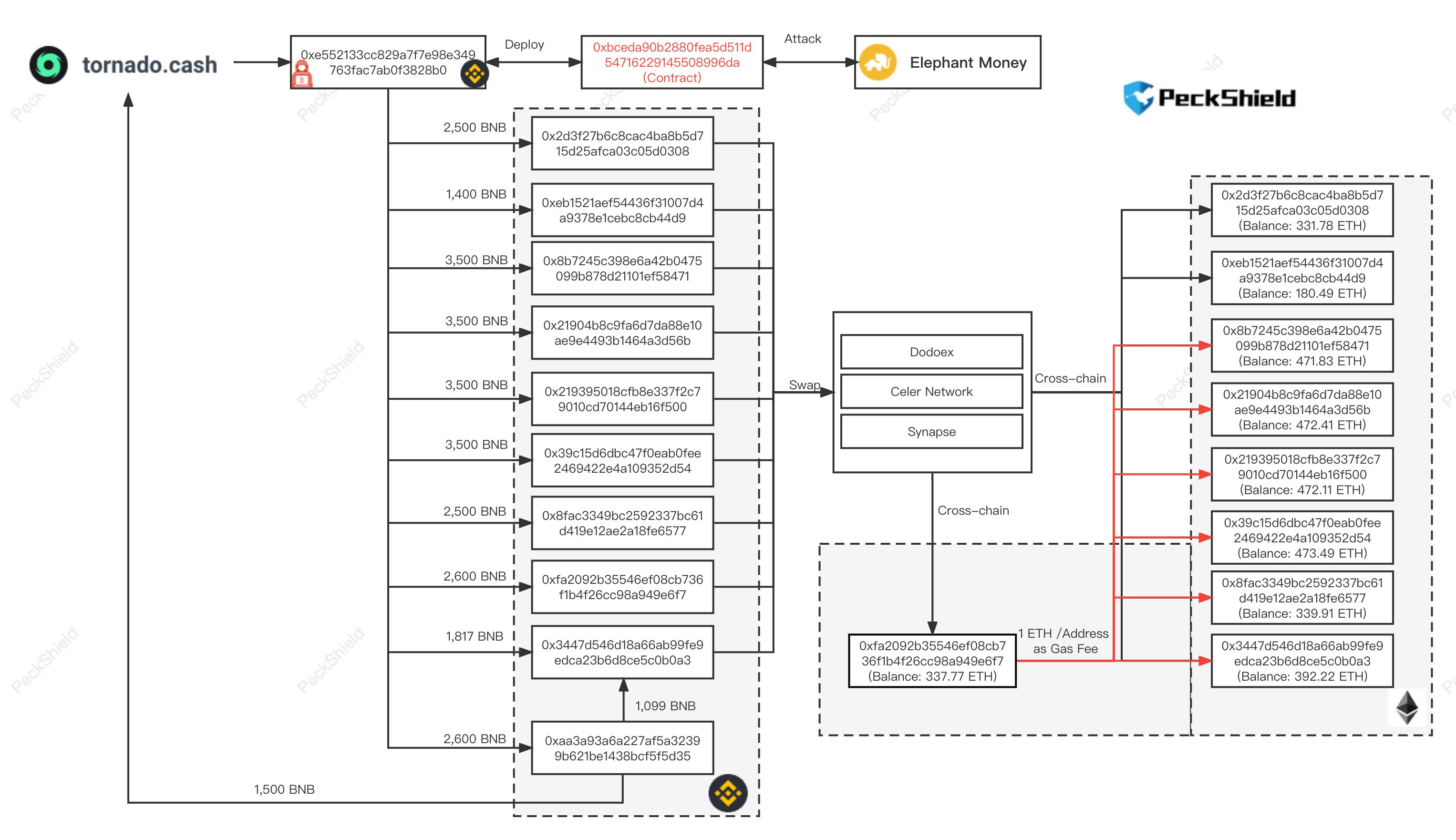

El mismo proceso se repitió en un ciclo, lo que generó ganancias totales de más de 27k WBNB ($11,2M) para el hacker. Desde el incidente, los fondos se enviaron a varias cuentas y luego se conectaron a Ethereum y se enviaron a Tornado Cash, como se puede ver en el siguiente esquema.

Posición #28 en el leaderboard para Elephant Money , a pesar de su intento por minimizar la pérdida.

El precio de $ELEPHANT ahora ha bajado un 75%, y su moneda "stable" TRUNK cayó un 40%, antes de recuperarse parcialmente a $0,78.

Es una historia más de flash loans y manipulación de precios.

La parte más entretenida es este titular/consejo financiero del departamento de marketing de Elephant Money.

¿Así que compramos las tapas... y luego vendemos las...?

REKT sirve como plataforma pública para autores anónimos, nos deslindamos de la responsabilidad por las opiniones y contenidos alojados en REKT.

dona (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

aviso legal:

REKT no es responsable ni culpable de ninguna manera por cualquier Contenido publicado en nuestro Sitio Web o en conexión con nuestros Servicios, sin importar si fueron publicados o causados por Autores ANÓN de nuestro Sitio Web, o por REKT. Aunque determinamos reglas para la conducta y publicaciones de los Autores ANÓN, no controlamos y no somos responsables por cualquier contenido ofensivo, inapropiado, obsceno, ilegal o de cualquier forma objetable, que se pudiera encontrar en nuestro Sitio Web o Servicios. REKT no es responsable por la conducta, en línea o fuera de línea, de cualquier usuario de nuestro Sitio Web o Servicios.

te podría gustar...

Tapioca DAO - Rekt

Otro día, otro robo de clave privada, otro protocolo rekt. Tapioca DAO en Arbitrum sufre una pérdida de aproximadamente $4.4 millones debido al compromiso de una clave privada. Se han recuperado algunos fondos, aunque el alcance total del daño aún está por verse.

Radiant Capital - Rekt II

Radiant Capital sufre un recorte de $53 millones. ¿Pensabas que los multi-sigs eran seguros? Piénsalo otra vez. La "robusta" configuración 3/11 de Radiant se desplomó como un castillo de naipes. Exploited dos veces en 2024, el futuro de Radiant parece tan brillante como un agujero negro.

Sobreviviendo al Peligro Digital

¿Crees que has dominado el campo minado cripto? Piensa de nuevo. Sobreviviendo al Peligro Digital - La guía rekt para convertir la paranoia en una forma de arte. Es hora de mejorar tus habilidades de supervivencia en cripto.