EasyFi - REKT

El primer hack dentro de Layer 2 fue $EASY.

La red Polygon (antes MATIC) vió $6 millones en stablecoins y ~$53 millones en tokens EASY robados sin complicaciones, cuando las claves mnemónicas de EasyFi cayeron en las manos equivocadas.

El fundador ha comparado las técnicas del ataque a las usadas contra Hugh Karp de Nexus Mutual - un dispositivo comprometido llevando a una pérdida total de liquidez.

¿Cómo debemos reaccionar cuando los usuarios pierden sus fondos de esta manera?

No hay debate entre “hack o exploit” en casos como éste, pero puede que los lectores más escépticos consideren el término “fraude”.

El hacker no atacó a través de ningún hueco en el código, y parece que el fundador usaba medidas de seguridad adecuadas, aun así terminaron en el número uno del leaderboard de rekt.news.

¿Nadie está a salvo?

A pesar del anuncio público del ataque y el hecho que el hacker ahora tiene 2.98 millones de tokens EASY, el precio del token no ha bajado tanto como se hubiera esperado.

El precio del token cayó sólo ~20% en las últimas 24 horas desde el ataque. Probablemente esto es debido al hecho de que el hacker aún no ha comenzado a vender sus tokens robados.

EASY es un activo relativamente ilíquido, con un volumen de trading promedio en 24h de aproximadamente $10m ($43m en las últimas 24h).

El hacker está ahora en control del 30% de la oferta total, y con poca liquidez, no hay mucho que pueda hacer. Los fundadores también están en una situación difícil; la red EasyFi se ha vuelto centralizada y es ahora controlada por una mente criminal.

Entonces, el hacker toma el primer lugar en nuestro leaderboard en teoría, pero - ¿lo ha ganado?

El fundador de EasyFi escribe que;

el dispositivo comprometido no se usaba para operaciones diarias, únicamente se usaba para transferencias oficiales.

Si estos fondos se usaban para “transferencias oficiales”, tienen que haber sido parte de algún tipo de tesorería. Si es el caso, ¿por qué un sólo usuario o dispositivo tendría acceso? ¿Por qué no estarían estos tokens en una multisig wallet y/o asegurados por una hardware wallet?

Si esta clave de administración estaba asegurada únicamente por una hot wallet de MetaMask, no hay muchas razones para mostrar simpatía. Aquellos que están a cargo de los fondos de otras personas no tienen ninguna excusa para no utilizar la máxima seguridad.

Estamos a la espera de un post-mortem más detallado de @AnkittGaur, quien puede que tenga una explicación más completa de cómo sucedió este ataque.

Parece que EasyFi espera cierta piedad por parte del agresor, dado que publicaron la siguiente carta abierta en su “pre-post-mortem”

CARTA ABIERTA AL HACKER

Has utilizado técnicas muy sofisticadas para robar muchos fondos de la comunidad EasyFi. EasyFi es un proyecto bastante nuevo que ha recibido mucho amor & apoyo de sus usuarios, siendo uno de los primeros en moverse dentro de la red Polygon en Layer 2.

Estamos aún en una fase muy temprana y no nos encontramos en una posición para solventar todas las pérdidas en una capacidad personal. Nos importa mucho nuestra comunidad y haremos todo lo posible de nuestro lado para compensar todas las pérdidas que sufrieron nuestros usuarios en este robo. Estamos en un gran shock y creemos, cómo nuestros usuarios que han confiado en nosotros y nos han apoyado desde la incepción del proyecto.

Como fundador del proyecto, te imploro que pienses en todo el trabajo duro que se ha puesto en crear EasyFi hasta ahora. Te pido considerar devolver todo los fondos y discutir la posibilidad de un botín apropiado para evitar todos problemas legales en el futuro. Podemos considerar un pago limpio a un white hacker con valor de 1m USD y no intentar ninguna acción legal derivada de este incidente.

Este protocolo tenía miles de usuarios, y aún así los fundadores usaron un nivel de OPSEC que podría considerarse pobre incluso para un sólo individuo.

Aunque el incidente eventual fue supuestamente causado por un agresor externo, los holders del token EASY habían estado en una situación precaria todo el tiempo.

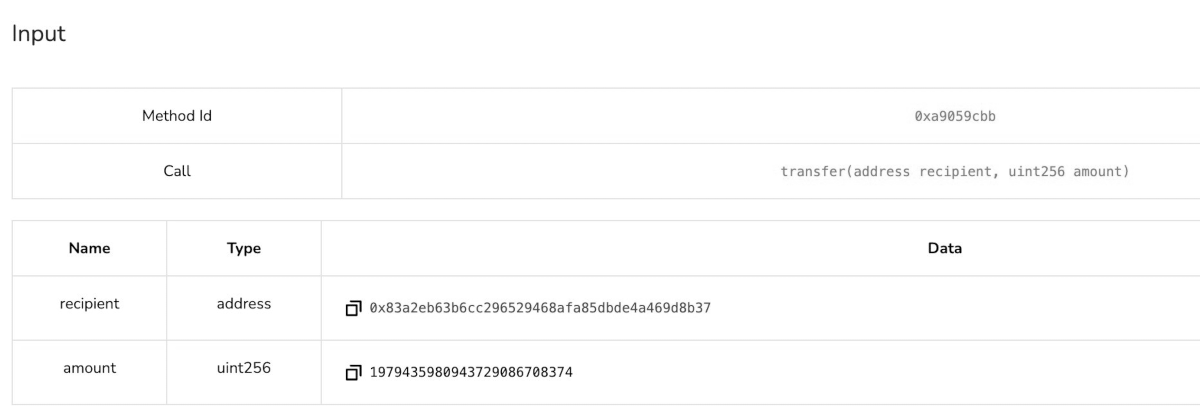

La clave (única) de administración fue capaz de vaciar toda la liquidez sin timelock usando la función “transfer” mostrada abajo.

Una pobre OPSEC y una total falta de esfuerzo llevaron a esta pérdida enorme de fondos.

Quién sabe cómo EasyFi va a explicar la situación, pero hay muy poco que puedan decir que aminore su responsabilidad.

¿Por qué no utilizarían un multisig , o incluso una hardware wallet ?

REKT sirve como plataforma pública para autores anónimos, nos deslindamos de la responsabilidad por las opiniones y contenidos alojados en REKT.

dona (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

aviso legal:

REKT no es responsable ni culpable de ninguna manera por cualquier Contenido publicado en nuestro Sitio Web o en conexión con nuestros Servicios, sin importar si fueron publicados o causados por Autores ANÓN de nuestro Sitio Web, o por REKT. Aunque determinamos reglas para la conducta y publicaciones de los Autores ANÓN, no controlamos y no somos responsables por cualquier contenido ofensivo, inapropiado, obsceno, ilegal o de cualquier forma objetable, que se pudiera encontrar en nuestro Sitio Web o Servicios. REKT no es responsable por la conducta, en línea o fuera de línea, de cualquier usuario de nuestro Sitio Web o Servicios.