Cashio - REKT

~$48M CASHed out.

La última entrada del leaderboard (#13) proviene de la red Solana, donde un atacante anónimo usó un mint infinito para hacer que Cashio imprimiera más rápido que la Reserva Federal.

El exploit comenzó a las 08:15 UTC. A las 09:59 UTC, Cashio hizo su anuncio:

Por favor, no acuñe CASH. Hay un error de mint infinito.

Estamos investigando el problema y creemos que hemos encontrado la causa principal. Por favor, retiren sus fondos de los pools. Publicaremos un postmortem lo antes posible.

Hiperinflación en un timeframe cripto.

Al menos su eslogan era preciso.

Créditos: samczsun, @madergaser and @siintemal.

La causa de la vulnerabilidad del mint infinito fue el sistema incompleto de validación de colateral de Cashio.

Antes de aceptar tokens como colateral para acuñar CASH, el contrato verifica que los tokens a depositar sean correctos (el mismo tipo de token que tiene el contrato).

Sin embargo, la validación de los tokens LP a depositar a través de saber_swap.arrow es incompleta, ya que el campo .mint nunca se valida.

Esto da como resultado que el hacker pueda crear un contrato fake root, que nunca se valida, y luego una cadena de cuentas falsas que pasan controles de validación, ya que se comparan sólo entre sí.

ACTUALIZACIÓN (25/03/2022): El hacker también esquivó la revisión de depositor_source al crear un bank falso para pasar la verificación con common.collateral. Más detalles aquí.

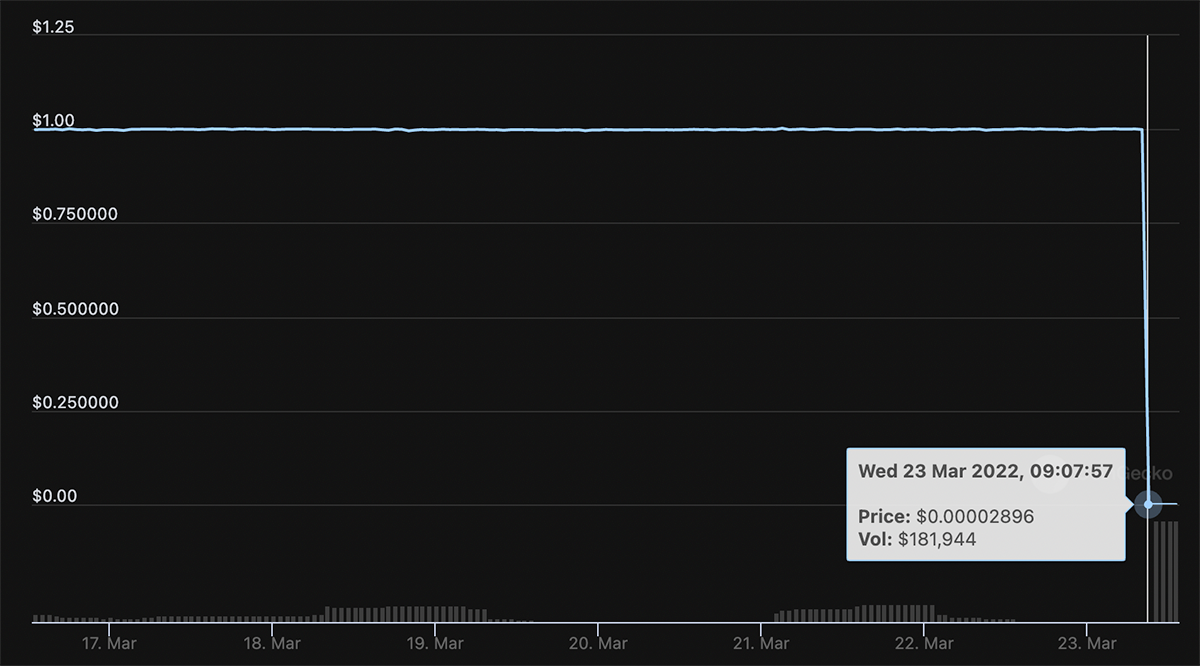

Por lo tanto, el hacker pudo usar su token como colateral para acuñar 2B $CASH.

Luego, parte de los fondos fueron quemados por tokens SaberSwap LP que fueron cashed out por 10,8M de UST y 16,4M de USDC, y los 1,97B de CASH restantes fueron cambiados por 8,6M de UST y 17M de USDC en SaberSwap.

La mayoría de los fondos fueron enviados a Ethereum y se cambiaron por >16k ETH (~48M) que permanecen en esta wallet.

Después del ataque, la dirección SOL del exploiter emitió cientos de transacciones de cantidades relativamente pequeñas de USDC a diferentes direcciones. Y 3 horas después de que comenzara el exploit, el hacker dejó el siguiente mensaje a través del input data de una transacción:

“Las cuentas con menos de 100k han sido reembolsadas. El resto del dinero se donará a obras de caridad”.

Como el atacante ha gestionado parte del proceso de reembolso por sí mismo, tal vez Cashio decida continuar.

Lo sabremos con seguridad cuando publiquen su post-mortem.

¿Deberíamos creer las afirmaciones caritativas del atacante anónimo, o es solo un intento de disuadir a cualquiera que intente rastrearlo?

¿Se robaron shitcoins para financiar la guerra?

Estaremos atentos a la wallet para averiguarlo.

REKT sirve como plataforma pública para autores anónimos, nos deslindamos de la responsabilidad por las opiniones y contenidos alojados en REKT.

dona (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

aviso legal:

REKT no es responsable ni culpable de ninguna manera por cualquier Contenido publicado en nuestro Sitio Web o en conexión con nuestros Servicios, sin importar si fueron publicados o causados por Autores ANÓN de nuestro Sitio Web, o por REKT. Aunque determinamos reglas para la conducta y publicaciones de los Autores ANÓN, no controlamos y no somos responsables por cualquier contenido ofensivo, inapropiado, obsceno, ilegal o de cualquier forma objetable, que se pudiera encontrar en nuestro Sitio Web o Servicios. REKT no es responsable por la conducta, en línea o fuera de línea, de cualquier usuario de nuestro Sitio Web o Servicios.