Acala Network - REKT

Edit 16/08/2022:

En respuesta al anuncio de Acala Network en su cuenta de Twitter en español, el usuario @Jaumeelgran se acercó al equipo con una captura de pantalla de la wallet que mostraba la gran mayoría de los aUSD acuñados erróneamente, acompañada del siguiente mensaje:

”Eii soy un holder de acala desde el 1r dia y no hay riesgo por mi parte que se pongan en contacto con conmigo desde canales oficiales, esto fue fallo del sistema y no mio por usarlo”

Por suerte, el usuario había activado el fallo por error y ha colaborado con la Acala para _return and burn_ el exceso de aUSD. Otros usuarios se beneficiaron del mismo mal funcionamiento, por un monto aproximado de $1,6M en fondos robados. Sin embargo, aunque todavía no ha recueperado el peg, el precio de aUSD se ha mantenido por encima de $0,90 desde que se reactivó el protocolo.

Los mil millones que no lo fueron.

Las sanciones de Tornado no disuadieron a estos ladrones de Polkadot, que intentaron robar ~$ 1.3B en aUSD de Acala Network: el autoproclamado "DeFi Hub de Polkadot".

Sin embargo, Polkadot juega de manera diferente a Ethereum, y las transferencias se deshabilitaron rápidamente "hasta que una decisión pendiente de la gobernanza de la comunidad de Acala resuelva el error".

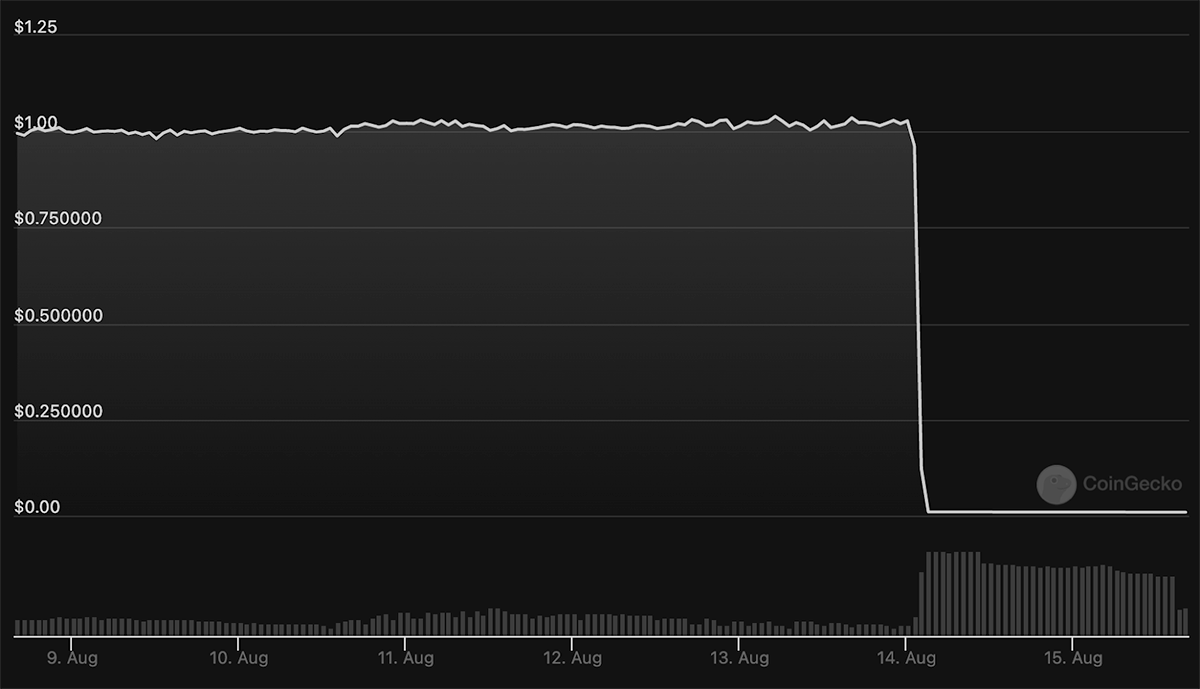

Mientras tanto, el gráfico de precios de aUSD muestra un patrón demasiado familiar...

Acala aún no ha confirmado la cantidad exacta que fue robada definitivamente, ya que incluso con las transferencias inhabilitadas, algunos fondos se escaparon de la red.

Ahora esperamos y nos preguntamos, ¿cuánto puede devolver o reponer Acala?

¿Y dónde debería ir esto en el leaderboard?

Acala afirmó que:

"Hemos identificado el problema como una misconfiguration del liquidity pool de iBTC/aUSD (que se puso en marcha hoy) que resultó en errores de mints de una cantidad significativa de aUSD".

y…

"Desde entonces, la misconfiguration se ha corregido y se han identificado las wallet addresses que recibieron el aUSD acuñado por error, con el seguimiento de la actividad on-chain con respecto a estas direcciones en curso".

Echemos un vistazo a esta "misconfiguration".

Créditos: @alice_und_bob

El grupo iBTC - aUSD mal configurado había concluido recientemente el proceso de bootstrapping y comenzado a operar. Fue incentivado con aUSD, ACA e INTR.

Sin embargo, el elemento extrínseco incentivs.claim_rewards() en Acala acuñó erróneamente $aUSD en cantidades exponenciales (1.3B en total).

Si bien la mayor parte de la atención se ha centrado en el usuario que acuñó 1.2b aUSD (codicioso), al mismo tiempo, un puñado de otros usuarios explotaron la situación al:

a) enviar $aUSD a Moonbeam.

b) swapping por $DOT y enviarlo a Polkadot.

c) swapping por $iBTC y enviarlo a Interlay.

El pool $iBTC/pool se agotó casi por completo, pero el pool DOT logró retener parte del valor, porque era un pool DOT - LCDOT y los usuarios tenían que pasar por esta ruta, lo que mitigó el daño.

Las dos wallets que más se beneficiaron se enumeran a continuación.

23bmUgSeKMD8Y9triphPw5YHuiz3QUJNqcbmb3Eg9QMQDMWN

253pFTg22JqHbLeLZupexGMDUuXAJLfErITYkFqvGWPuwcFi

Algunos otros usuarios extrajeron valor de la misconfiguration, pero es más difícil saber si lo hicieron con malas intenciones.

En total, $1,6M en "valor bueno" se transfirieron off-chain, y $4,6M de "bad debt" en forma de $aUSD acuñados incorrectamente también abandonaron la chain.

Como Acala y Polkadot pudieron desactivar tan fácilmente los fondos robados, no nos queda mucho que decir.

Al igual que las historias de "compromised key", simplemente esperamos y vemos qué deciden hacer quienes tienen el control.

¿Se destruirán los $aUSD acuñados incorrectamente?

¿Tendrán que hacer un roll back?

¿Y dónde debería ir esta historia en el leaderboard?

Dejaremos que los miembros de nuestro grupo de Telegram decidan.

Probablemente.

REKT sirve como plataforma pública para autores anónimos, nos deslindamos de la responsabilidad por las opiniones y contenidos alojados en REKT.

dona (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

aviso legal:

REKT no es responsable ni culpable de ninguna manera por cualquier Contenido publicado en nuestro Sitio Web o en conexión con nuestros Servicios, sin importar si fueron publicados o causados por Autores ANÓN de nuestro Sitio Web, o por REKT. Aunque determinamos reglas para la conducta y publicaciones de los Autores ANÓN, no controlamos y no somos responsables por cualquier contenido ofensivo, inapropiado, obsceno, ilegal o de cualquier forma objetable, que se pudiera encontrar en nuestro Sitio Web o Servicios. REKT no es responsable por la conducta, en línea o fuera de línea, de cualquier usuario de nuestro Sitio Web o Servicios.