8ight Finance - REKT

Los usuarios de 8ight Finance están fuera de juego.

Aunque esta es nuestra primera historia en la chain Harmony, no hay nada nuevo sobre el protocolo.

Otro fork de Olympus, otro set de “claves comprometidas”.

$1.75 millones sustraídos.

Desde el tweet de 8ight:

Primera transacción: 490,170 DAI 0x62f7…

Segunda transacción: 378,417 DAI - 10,843 LP 0x06f43...

Tercera transacción: 12,362 USDT 0x0e351...

Transferencia de la cuenta xxca1d a cc541: 868,587 DAI 0x3880f...

Y luego a Tornado.

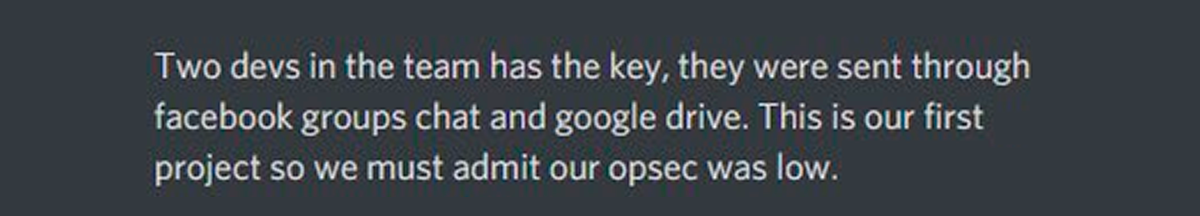

Pareciera imposible que debamos, a estas alturas, recalcar esto pero…

No publiques tus claves privadas en Facebook.

No publiques tus claves privadas en un Doc de Google.

Una pobre OPSEC resulta en pobres usuarios.

”Seguridad 101 - repite después de mí…”

A pesar de sus promesas de que una multi-sig ya había sido establecida (no lo estaba) este protocolo cayó en el más básico de los errores.

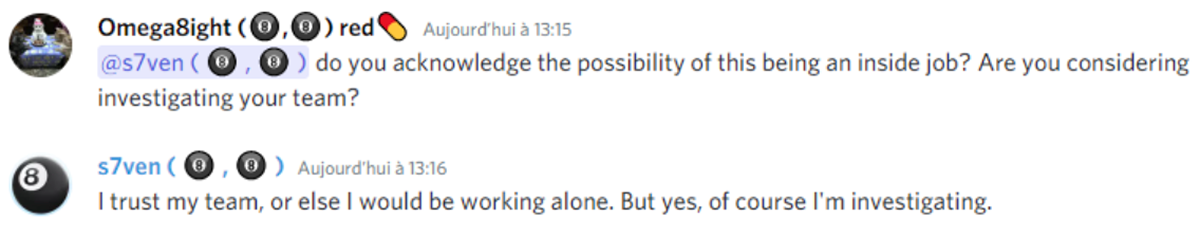

Tan básico, de hecho, que muchos están acusando al desarrollador de haber tomado los fondos él mismo.

Como siempre, algunos de los usuarios más económicamente, o emocionalmente, involucrados están planeando su venganza. ¿Uno de estos grupos de víctimas ha atrapado alguna vez a su agresor?

Si esto fue un incidente planificado, es probable que los desarrolladores tengan en su historia un comportamiento similar.

Pero seguramente no utilizarían la misma marca dos veces…

¿Verdad?

$1.75 millones robados, y tal vez lo más interesante de esta historia es que los desarrolladores aún usan Facebook.

¿Cuándo vamos a dejar de referirnos a una descarada falta de ciberseguridad como “ser hackeado”?

8ight Finance - quizás hackeado, tal vez rugged, definitivamente rekt.

REKT sirve como plataforma pública para autores anónimos, nos deslindamos de la responsabilidad por las opiniones y contenidos alojados en REKT.

dona (ETH / ERC20): 0x3C5c2F4bCeC51a36494682f91Dbc6cA7c63B514C

aviso legal:

REKT no es responsable ni culpable de ninguna manera por cualquier Contenido publicado en nuestro Sitio Web o en conexión con nuestros Servicios, sin importar si fueron publicados o causados por Autores ANÓN de nuestro Sitio Web, o por REKT. Aunque determinamos reglas para la conducta y publicaciones de los Autores ANÓN, no controlamos y no somos responsables por cualquier contenido ofensivo, inapropiado, obsceno, ilegal o de cualquier forma objetable, que se pudiera encontrar en nuestro Sitio Web o Servicios. REKT no es responsable por la conducta, en línea o fuera de línea, de cualquier usuario de nuestro Sitio Web o Servicios.

te podría gustar...

Tapioca DAO - Rekt

Otro día, otro robo de clave privada, otro protocolo rekt. Tapioca DAO en Arbitrum sufre una pérdida de aproximadamente $4.4 millones debido al compromiso de una clave privada. Se han recuperado algunos fondos, aunque el alcance total del daño aún está por verse.

Radiant Capital - Rekt II

Radiant Capital sufre un recorte de $53 millones. ¿Pensabas que los multi-sigs eran seguros? Piénsalo otra vez. La "robusta" configuración 3/11 de Radiant se desplomó como un castillo de naipes. Exploited dos veces en 2024, el futuro de Radiant parece tan brillante como un agujero negro.

Sobreviviendo al Peligro Digital

¿Crees que has dominado el campo minado cripto? Piensa de nuevo. Sobreviviendo al Peligro Digital - La guía rekt para convertir la paranoia en una forma de arte. Es hora de mejorar tus habilidades de supervivencia en cripto.